BGP/MPLS VPNの仕組みとMPLSコアネットワークの

帯域監視(4/4)

2014年08月04日

2015年11月20日

今回の講義では、「BGP/MPLS VPNの仕組み」および「MPLSコアネットワークの帯域監視」について紹介します。

データの送受信

(1) データの送信

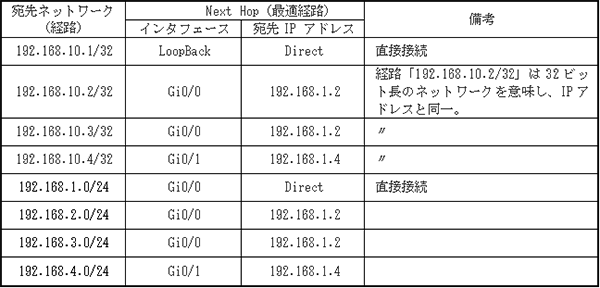

PEは利用者からデータを受信すると、送信データの宛先IPアドレスおよびマスクよりPrefixを抽出し、RD Mapping Tableを参照します。

RD Mapping TableよりPrefixのVPN LabelおよびBGPの宛先PE (Next Hopアドレス)を識別します。

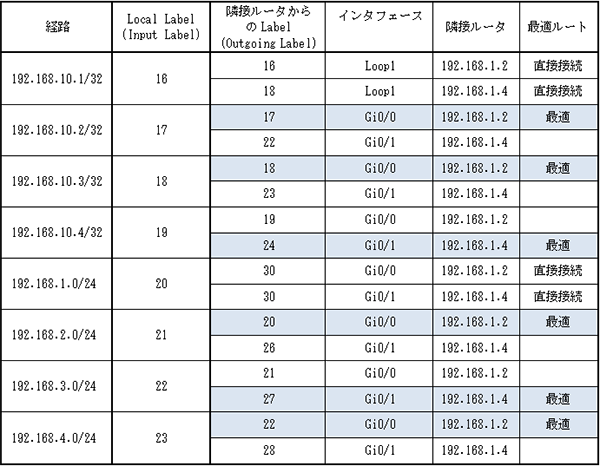

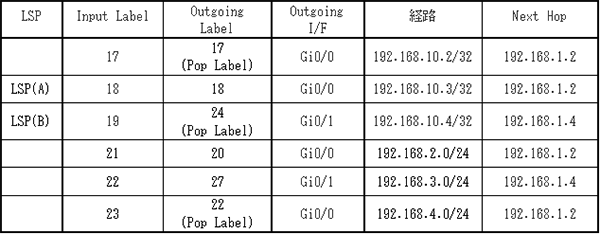

この宛先PE向けのLSPは「LFIB、表-3を参照」より入手します。

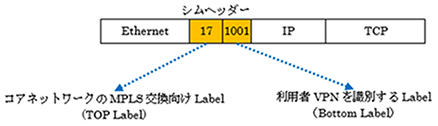

PEは、VPN Label(Bottom Label)、LSPのLabel(Top Label)のシムヘッダーを生成しパケットに挿入し、コアネットワークに渡します。

コアネットワークは、シムヘッダーのTop Labelを参照し、宛先P/PEに転送します。この際、Top Labelは、Outgoing Labelに置き換えられます。

Bottom Labelは、MPLS交換には使用されず、宛先PEがVPNの識別に使用します。

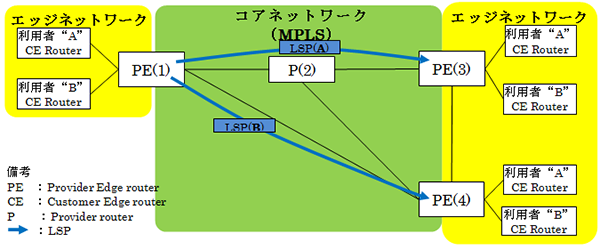

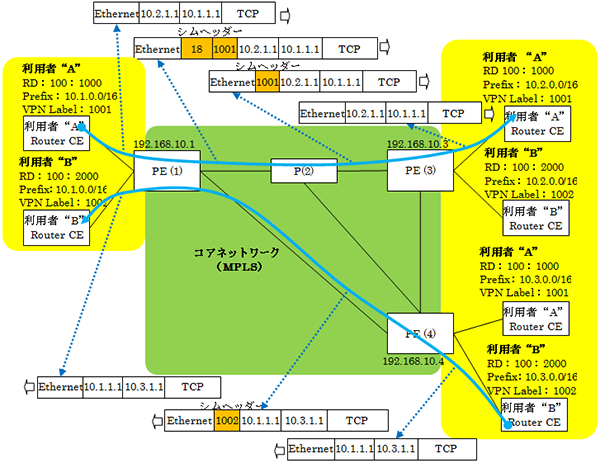

図-7 利用者データの送受信

図-7ではPE(1)の利用者“A”(RD:100:1000)のIP:10.1.1.1から10.2.1.1へ、および

PE(3)利用者“B ”(RD:100:2000)のIP:172.16. 3.1から172.16. 1.1にデータを送信する

ケースについて示しています。

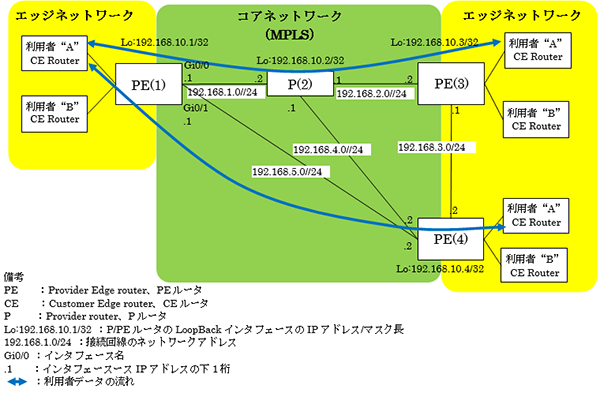

PE(1)は、利用者“A”から宛先アドレス10.2.1.1を受信すると、Prefix:10.2.0.0/16および

RD Mapping TableからVPN番号(1001)および宛先PEルータ(192.168.10.3)を識別します。

また、宛先PEアドレス(192.168.10.3)からLFIBのOutgoing Label(17)を識別し、

これらをシムヘッダーとして利用者データに付加しパケットをNext Hopに転送します。

以降、各コアネットワーク内のルータはLSPに沿ってパケットを転送します。

PE(4)も同様に、Bottom LabelおよびTop Labelを挿入し、パケットを送信します。

この場合は、Top Labelは削除され、Bottom Labelのみのパケットとなります。

(2) データの受信

受信側のPEは、受信したデータのBottom LabelおよびRD Mapping Tableを参照し、RD、VRFおよび利用者を識別します。

また、VRFのルーティング情報により、利用者の送信インタフェースおよび宛先を識別し、データをCEルータに送信します。

- お見積依頼、お問い合わせはこちらからどうぞ

- 03-6205-6082

- 平日AM9:00~17:30(土日、祝祭日、年末年始、および弊社が定める定休日を除く)