NDRによるリスク検知の実践

2023年5月1日

サイバー攻撃手法は刻々と進化し、それらを活用した攻撃活動を的確に把握することは容易ではありません。ただ外部からのサイバー攻撃は、ネットワーク経由で行われ、そこには何らかの証跡が残ります。一つ一つの証跡は特定のサイバー攻撃に直結するものでなくとも、高い確率でそれらは関連性を持ち、その関連性を見極めることで発生している攻撃を特定することが可能となります。

先に公開されたFlowmon社の解説ビデオ Held for Ransom – Ransomware Detection & Response with Flowmon ADS では、実際の事例からその手法を検証し、そこで使われているサイバー攻撃手法とそれぞれに対するFlowmonでの検知実績について解説がなされています。このコラムでは、NDR製品として高い評価を得ているFlowmon ADSによる、多様な検知シナリオをまとめました。

被害事象概要

ここで例示している実被害事例としては、以下のような経緯と紹介されています。

- マルウエアの感染

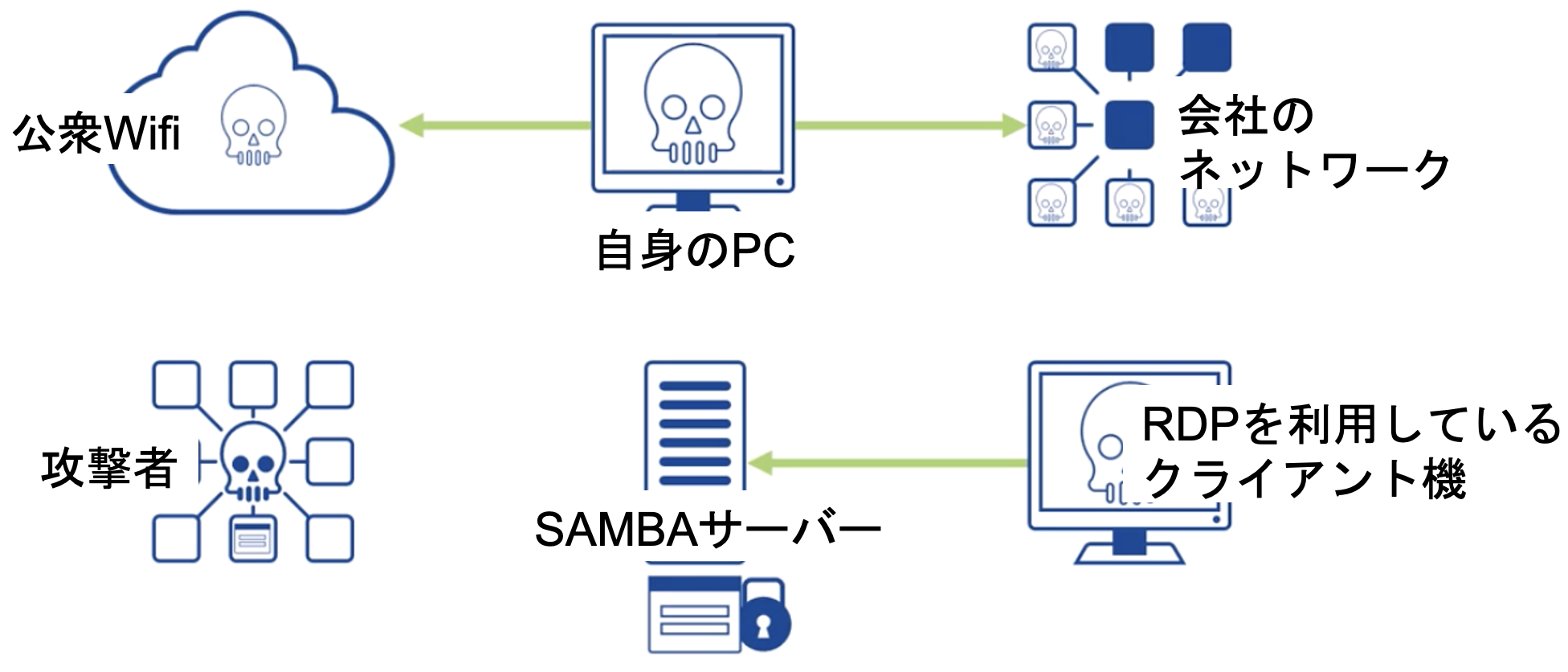

外出時に被害者のPCが公衆Wifiに接続しマルウエアに感染したことが、発端となっています。

SSL/TLSを使用しない接続は多くはないので、通信の盗聴によるリスクは少ないと予想できますが、DNSスピーフィング(参考コラム記事:模擬攻撃とFlowmonでの可視化事例 )などにより、偽Webサイトへ誘導されマルウエアの感染を許す危険性はあると考えるべきでしょう。

- 攻撃対象の特定

マルウエア感染したPCを被害者は社内のネットワークに接続すると、マルウエアが社内ネットワーク上の攻撃対象を探索し、RDPを利用している端末と、SAMBAサーバーを特定することになります。

- アクセス情報詐取

- 攻撃対象が特定されると、パスワードスプレー攻撃などでログイン情報を詐取し、端末にキーロガーを仕込み、SAMBAサーバーへのログイン情報(ユーザーIDとパスワード)を詐取する段階へと進みます。RDP端末が、既知の脆弱性BlueKeepへの手当てなどが未対応であったため、コントロールを奪取されてしまいます。

- 機密情報詐取

- 詐取した情報によりSAMBAサーバーへのログインが可能となり、サーバーから機密情報を含んだファイルを、被害者のPCへコピーしてゆきます。

- 情報の持ち出し

- SAMBAサーバーから被害者のPCへコピーした対象ファイルを、ファイル転送の検知を困難にする手法で外部への持ち出しを行います。ここではICMPプロトコルを使用し、且つデータを分割し、データをC&Cサーバーへ送り出しています。

- 身代金の要求

- 外部へのファイル持ち出しが成功し、最後にそのSAMBAサーバー内の機密情報ファイルを暗号化し、その解凍のための暗号鍵を代償として、身代金を要求するメッセージを表示します。そのファイルの復元(解凍)の重要度に応じ、その脅迫行為への対応を、被害側は判断しなければなりません。

以上の段階を経て、サイバー攻撃が成功したシナリオとなっています。このシナリオを踏まえ、そのそれぞれのステップに対応したFlowmon ADSでの検知状況について、MITRE ATT&CKフレームワークで定義されているフェーズに沿って以降で確認してゆきます。

探索(Discovery)

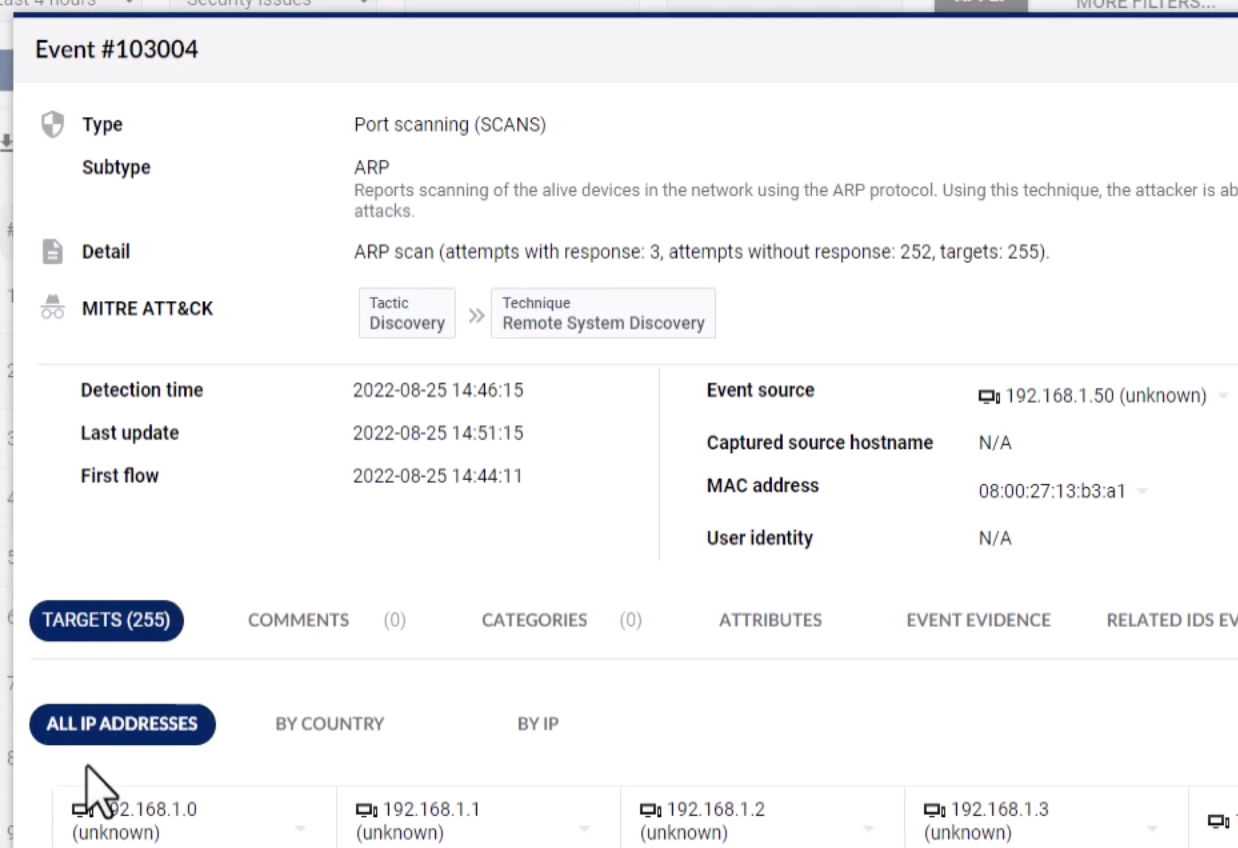

マルウエアに感染したPCが社内ネットワークに接続されたことで、次のステップに進むマルウエアの動きが開始されます。まずARPスキャンによって、稼働しているホストを洗い出します。次にそれぞれの稼働しているホストに対して、利用しているポートを確認するためにSYNスキャンを実施します。利用しているポートを確認することで、どのようなアプリケーションが稼働しているかの判断が可能となります。この探索活動により、攻撃者はRDPのクライアントとSAMBAサーバーを攻撃対象として確認しています。

これらの活動に対し、Flowmonではそれぞれのスキャンを検知し、イベントとして表示されます。またオープンソースの侵入検知システムIDSとなるSuricataを自身のOS(Flowmon OS)上で稼働させ、インターフェイスを取ることが可能なため、IDSのイベントとしてSAMBAサーバーへのスキャンを検知します。

認証情報へのアクセス(Credential Access)

探索フェーズにより、攻撃対象とするITリソースの特定が完了すると、次にそのシステムへのアクセス情報の詐取に取り掛かります。ここではそれぞれのシステムに特化したログイン情報候補のリストを使用し、パスワードスプレー攻撃が行われます。使用したリストに含まれるログイン情報で、合致するものがあれば攻撃は成功し、そのログイン情報により対象システムへの侵入が可能となります。

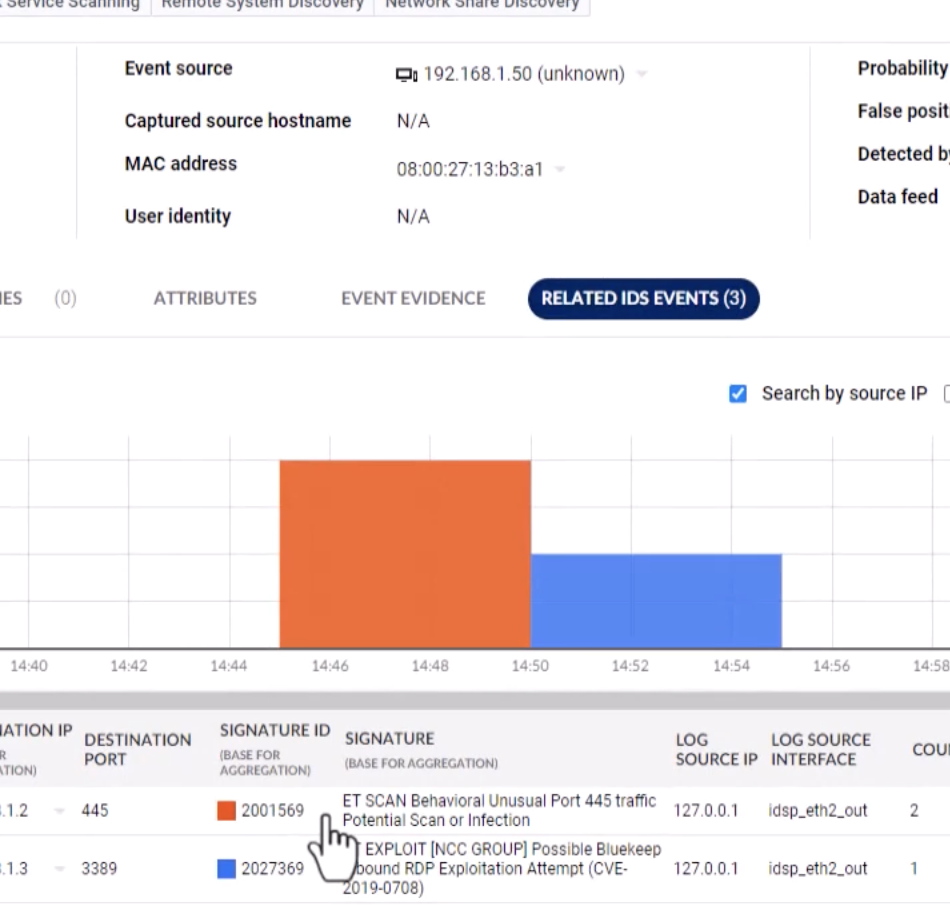

パスワードスプレー攻撃は、攻撃者が事前にログイン情報を把握していない場合に、想定されるログインIDおよび想定されるパスワードの組み合わせを、試行錯誤的に試してゆく方法の一つとなります。このパスワードスプレー攻撃もFlowmonにより検知されます。このケースでは、ポート445に対するその攻撃をSAMBAに対するもの、ポート3389に対してのものをRDPへの攻撃として検知しています。

侵入拡大・水平展開(Lateral Movement)

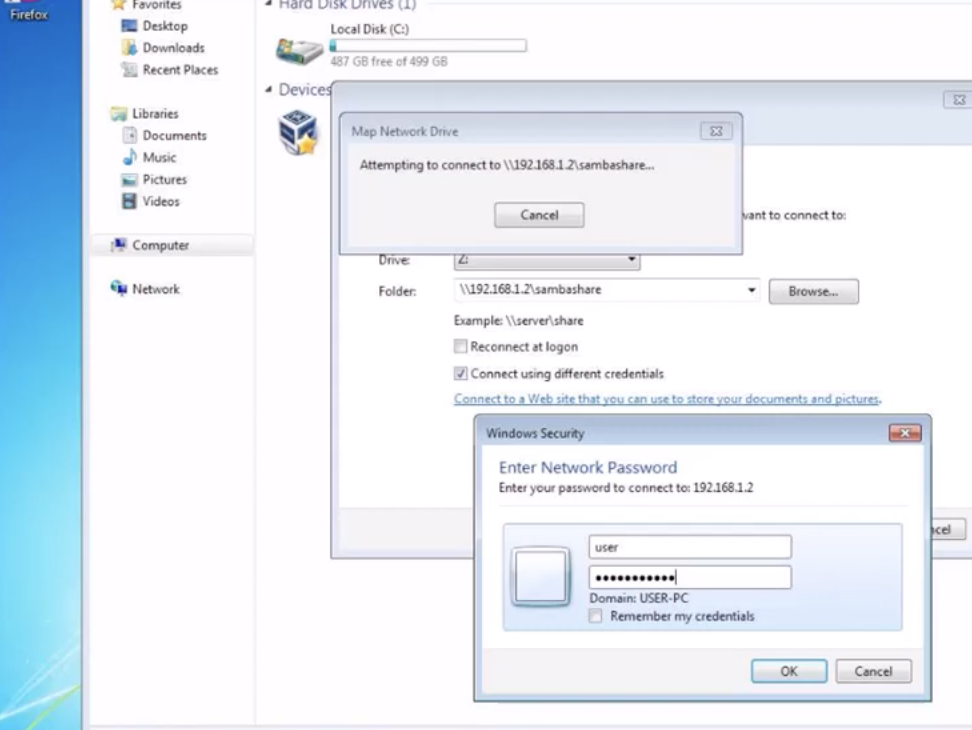

RDPサービスが稼働しているクライアントでは、既知の脆弱性のひとつとなるBlueKeepへ未手当ての場合が想定されるため、その攻撃を試みます。既知の脆弱性への対策が未手当で、攻撃が成功した場合、管理者権限の取得までが可能となります。管理者権限により、ユーザーのキー入力を記録するキーロガーを仕込み、そのユーザーがSAMBAサーバーにログインする際の情報の詐取が実現します。それによりSAMBAサーバーからは、任意の機密情報の取得が可能な状態となります。

またキー入力を盗み取られてしまうことで、様々なシステムやデータベースが情報漏洩などのリスクにさらされることとなります。キーロガー自身はユーザーのPCで稼働するものなので、Flowmonがその動きを把握する対象ではないですが、キーロガーの取得する情報は外部の攻撃者のC&Cサーバーと通信を行うこととなるため、そのC&Cサーバーが既知のものであればブラックリストによりFlowmonの検知対象となります。

入力情報の取得(Input Capture)

一方、Suricata IDSと連携したFlowmonの振る舞い検知機能でも、BlueKeepをターゲットとした攻撃を検知することができるため、これらの活動はFlowmonのイベントとしてレポートされます。

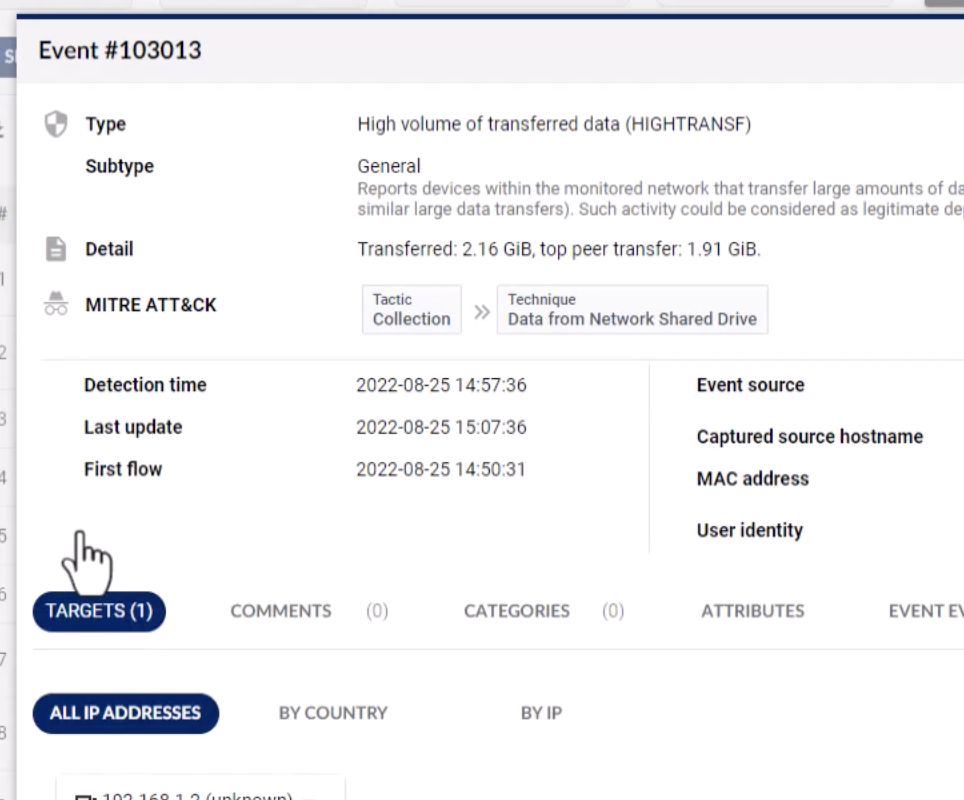

機密情報に該当するデータは、顧客データや製品設計データなど、通常そのサイズも大きなものとなります。そのデータをサーバーから一旦攻撃者がコントロールしている被害者のPCにコピーする段階では、そのデータ通信量も大きなものとなるのが一般的です。Flowmonではこれらを多量のデータ転送として、その異常性を検知することが可能です。単一のIPからの通信量を常にモニタリングし、それにより日常的に妥当な範囲であるかを識別し、その閾値を超えたものについてはイベント通知する仕組みです。

データの持ち出し(Data Exfiltration)

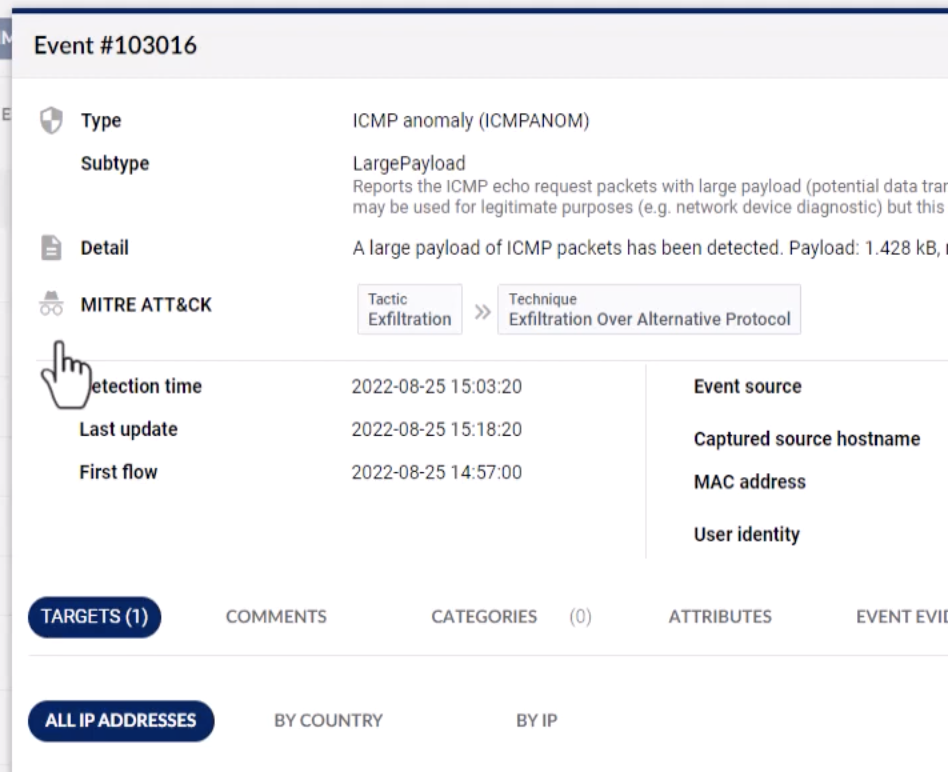

攻撃者がコントロールするPCに機密データをコピーし、最終段階ではそれを外部のC&Cサーバーなどに再度コピーするステップが取られます。この際、データ転送には通常はその目的には使われないICMPなどのプロトコルが使われることがあり、そのような例外的使われ方をFlowmonは検知することが可能です。そのような使われ方では、通常はICMPのペイロードに通常は含まれないデータが搭載されることになります。このペイロードにデータを搭載し、またそれを細分化し複数のICMPに分割して送るなどの状態を、Flowmonは検知しイベント通知を行います。

これと合わせ既知のC&Cサーバーとの通信(ブラックリスト)の把握、およびネットワークセグメント外へのファイル転送(アップロード)を検知します。その後攻撃者はデータの暗号化を行い、身代金の要求の段階に入りますが、その際のSAMBAサーバー上のクリティカルデータの暗号化を “SMBトラフィック振る舞い” により、Flowmonではイベント通知する仕組みを搭載しています。

このようにサイバー攻撃は、さまざまなステージを踏み、そのアプローチ段階から攻撃の目的を達成するまでの一連の流れを形成しています。長い場合は数ヶ月にも及んでこのプロセスは進行してゆくため、その過程で個々のイベントの関連性を認識することが、被害の未然防止の重要なステップとなります。

Flowmonでは、個々の事象に対し様々な検知イベントを提示する機能をご提供していることから、密かに進行する攻撃行動の確実な掌握をご支援することが可能です。

終わりに

ネットワークを経由して進行する外部からの攻撃行動は、何らかの段階を踏み、それぞれについてあるレベルの証跡を残してゆきます。それらの段階の関連性を把握することでその攻撃行動を事前察知できるため、そこに必要な証跡を正確に得ることが重要となり、その観点でFlowmon製品は強力なツールとしてお勧めできる製品と考えています。

Flowmonについて、より詳しく知りたい方は、下記の資料をぜひご覧ください。細かく相談されたい方は、こちらよりお気軽にお問い合わせください。

担当営業が直接Web会議ツールなどで製品のご案内をすることも可能ですので、お気軽にお申し付けください。

関連コラム記事:

- お見積依頼、お問い合わせはこちらからどうぞ

- 03-6205-6082

- 平日AM9:00~17:30(土日、祝祭日、年末年始、および弊社が定める定休日を除く)