時間もコストも削減。クラウド化・テレワーク化時代のネットワーク運用の在り方

2021年3月5日

− 1章クラウド化・テレワーク化で情シスを悩ませるネットワークの複雑化・負荷拡⼤ −

様々なクラウドサービスを利用することで複雑化したネットワーク

ファイル共有・保管やチャット、Web会議システム、Office365など、さまざまなクラウドサービスを利用する企業が増加傾向にあります。

クラウドサービスの利用により、生産性等への向上を実感する企業は多いですが、その⼀⽅で、ネットワークへの負担状況は複雑化され、

原因の特定に時間がかかるため、その場しのぎのネットワーク設備拡⼤などにコストをかけているケースも少なくありません。

クラウドサービス利用増加に伴うネットワークの複雑化

テレワークの推奨が更にネットワークの負荷を拡⼤。社員の生産性低下の原因に…

近年では、働き方改革の推進や感染症対策としてテレワークの導入を進める企業も増えてきています。

それに伴い、VPNなどの利用も増え、ネットワーク負荷が拡⼤し、社員の生産性低下につながっているケースも少なくありません。

例えば、利用者が増えたことで、ファイルサーバーへのトラフィックが集中し、接続が切れてしまったり、ネットワークが遅くなってしまったりと、全社の業務効率や生産性に悪影響を及ぼすなどが挙げられます。

トラフィックの集中によるトラブル

トラフィックが集中したことでネットワークが遅くなり、社員の作業効率・生産性が低下

ネットワークトラブルの問題解決に時間をかけ過ぎ、他業務がうまく回らない

利用しているアプリケーション・クラウドサービスが多様化していることに加えて、ネットワークの利用量全体が増加しているため、ネットワーク遅延・切断をはじめとしたトラブルの原因特定に時間が多くかかっていることもあります。

上記により、情報システム部門として、ネットワークトラブル対応以外の業務に時間をかけられず、部門全体で見ると生産性が低下してしまっているという課題に悩まされている企業も少なくありません。

ネットワークトラブルへの対応に時間を取られる

トラブルの原因特定業務が、情報システム部門の生産性低下を招いている

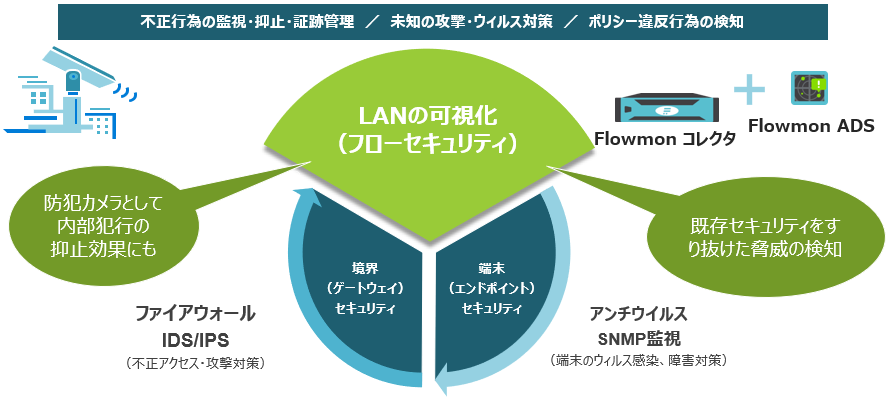

セキュリティの強化も必要に!?あなたの会社にも潜んでいる対策すべきリスク

クラウドサービスの利用やテレワークによるリモート接続の増加に伴い、セキュリティの強化も必要となってきます。

社員が管理外のネットワークに接続したことでウイルスに感染し、社内システムへの不正アクセスが行われてしまったり、秘密情報を外部サーバーに 送信され、情報漏洩につながってしまったりする事態などが考えられます。

不正アクセスや秘密情報の漏洩につながる場合もある

セキュリティリスクへの対応も、従来より、強化することが重要となってくる

NetflowとBGPの有効利用

NetflowとBGPの有効利用

2020年11月18日

BGPとは

BGP(ボーダーゲートウェイプロトコル)とは、インターネットサービスプロバイダー(ISP)間で使用されるルーティングプロトコルのひとつです。

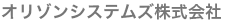

BGPは、インターネット上のISP、大学、または企業ネットワークなどの自立したネットワークシステムである「自律システム(AS:Autonomous System)」間で、パケットのあて先を正確に把握し、維持していくためのルーティングおよび到達可能性情報を交換します。各ASは、AS番号(ASN:Autonomous System Number)と呼ばれる一意の番号で表され、BGP最適パス選択プロセスで選択されたインターネット上の送信元ASおよび宛先AS間のパスに沿ったASのセットを、「BGP AS_PATH」と呼びます。パケットはこのBGP AS PATHに沿って宛先に送られます。

ネットワークパスの可視性のためのBGP AS PATH属性

BGPルーティング情報には、正確なインターネットパスが含まれます。そのためネットワーク管理者は、ルーティングテーブルから送信元ASおよび宛先AS、およびパケットが宛先に向かう途中で通過するすべての中継ASを特定することができます。ではこのBGPはどのように動作しているのでしょうか。BGPルータが外部ASのネイバーやeBGP 注1ネイバーにルーティング情報を送信するとき、ASパスの先頭に自身のAS番号が追加されます。 したがって、BGP AS_PATHには、パスに付属したプレフィックス(ネットワークアドレス)およびそのプレフィックスに到達するために通過するすべてのASがリストされます(ASのセット)。

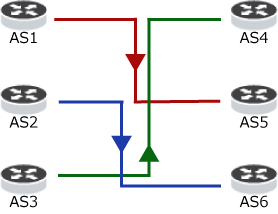

例えば、ルータAS1から発信されたプレフィックス70.36.1.0/24(NLRI 注2)がルータAS5で受信されたとき、AS_PATH属性は以下のようにセットされていきます。

- AS 1のBGPルータは、自身のAS番号(ASN)「1」を BGP AS PATHに設定し、AS2にBGP更新メッセージを送信します。

- AS2のBGPルータは、AS番号(ASN)「2」をBGP更新のAS_PATHの先頭に追加し、AS3に送ります。

BGP AS PATHは「2 1」です。 - AS3のBGPルータは、AS_PATHの先頭にAS番号(ASN)「3」を付加し、AS4に送ります。

BGP AS PATHは「3 2 1」になります。 - ルータAS4はAS3からAS_PATH「3 2 1」のBGP更新メッセージを受信します。

AS4はBGP AS PATHの前にAS番号(ASN)「4」を追加します。 - ルータAS5がピアAS4からのBGPアップデートで受信するNLRIは「70.36.1.0/24」、BGP AS PATH は「4 3 2 1」です。

注1 eBGP:

eBGP(external BGP)は、異なるASのBGPルータ間でルーティング情報を交換する時に使用するBGPプロトコルです。一方、同じAS内のBGPルータ間でルーティング情報を交換する時に使用するBGPプロトコルをiBGP(internal BGP)と呼びます。iBGPではAS番号の追加は行われません。

注2 NLRI:

Network Layer Reachability Information (ネットワーク層到達性情報)の略。

このプレフィックス(ネットワークアドレス)へは付加されたAS_PATH経由で到達することが可能であることを示しています。

NetFlowとBGPパスの組み合わせのメリット

先述の様にBGPはネットワークパスを可視化することができるため、AS間でトラフィックが転送されるパスを把握することができます。 しかし残念ながら、BGPパスだけでは、このパスの利用状況を可視化することができません。

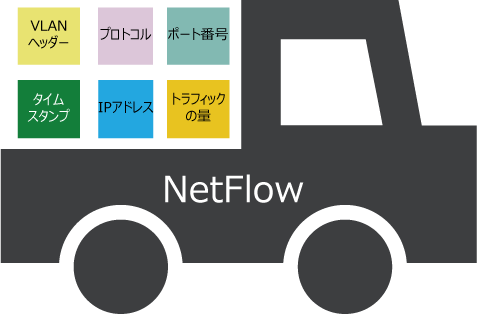

一方、NetFlowは、パスを通過するトラフィックの量をレポートできます。さらに、レイヤー2(VLANヘッダー、MACアドレス)、レイヤー3(、プロトコル)レイヤー4(TCP / UDPポート)情報、タイムスタンプ、VRF IDなどを含むトラフィックの統計情報が含まれているため、このNetFlowの情報を利用してトラフィックのパターンを解析することにより、使用しているWebアプリケーションやDDoS増幅攻撃、SSH侵害攻撃などの攻撃をも検出することができます。

このBGPパスとNetFlowを組み合わせることにより、ネットワーク上の任意のASパスの使用状況やトラフィックの輻輳の発生の有無、何処でDDoS攻撃などが発生しているかなどを特定することが可能となります。

NetFlowの各バージョンにおけるBGPのサポート

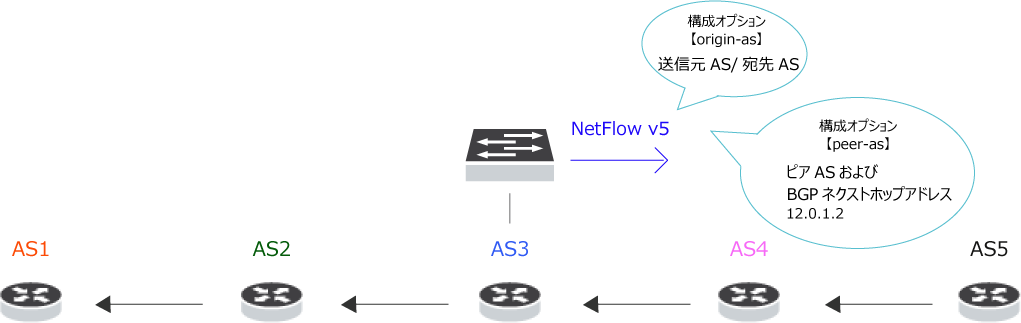

NetFlowは任意のパスのトラフィック量を情報として持っていますが、BGPの機能に対応するNetFlowのバージョンにより、トラフィックがASに到達するパスをレポートする機能には以下のような制限があります。NetFlow v5の場合

収集可能な情報:送信元AS、宛先AS、またはピアASおよびBGPネクストホップアドレス例えば、トラフィックがAS5からAS1に流れていてAS3ルータがインターフェイスGi0/0 の入力方向でレガシーNetFlow v5を生成している場合、ASコレクションに構成オプションとして「origin-as」を設定すると、NetFlowにはASN5を送信元AS、ASN1を宛先AS、BGPネクストホップアドレスがエクスポートされ、構成オプションに「peer-as」を設定すると、ASN4およびASN2およびBGPネクストホップ12.0.1.2がエクスポートされます。いずれの場合も、送信元またはピアASN情報の何れか一方のみがフローでエクスポートされます。

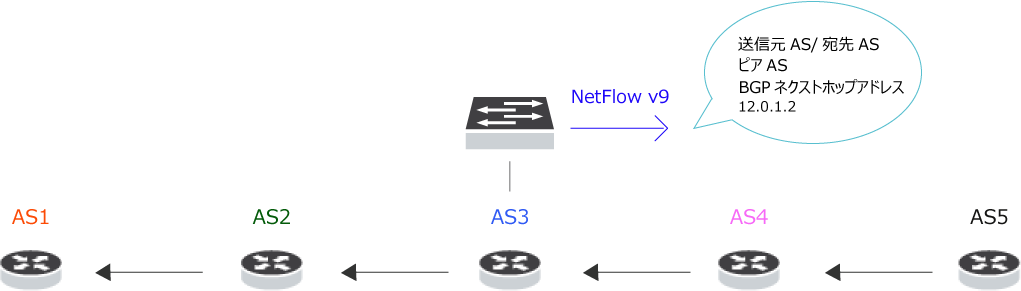

NetFlow v9の場合

収集可能な情報:送信元と宛先の情報の両方を同時に収集。下記のCisco BGPルータNetFlowの設定情報(赤字部分)からもわかるように、NetFlow v9では送信元と宛先の情報の両方を同時に収集することができます。

flow record BGP-record

match ipv4 source address

match ipv4 destination address

match transport source-port

match transport destination-port

match interface input

match ipv4 protocol

collect counter packets

collect counter bytes

collect timestamp sys-uptime first

collect timestamp sys-uptime last

collect routing next-hop address ipv4 bgp

collect routing source as

collect routing destination as

collect routing source as peer

collect routing destination as peer

flow monitor BGP-monitor

record BGP-record

トラフィックがAS5からAS1に流れている場合、NetFlowはASN5を送信元、ASN1を宛先ASとして、AS4とAS2をピアASとしてレポートし、BGPネクストホップとして12.0.1.2をレポートします。それによりネットワーク管理者は適切な出口ポイントを選択して、それに応じて発信トラフィックを選定できます。また、Cisco社機器のみの設定とはなりますが、ネイバーまたはプレフィックスごとLOCAL_PREFを増やして重みづけをすることにより、特定の出口ルータを他のルータよりも優先させることも可能です。

ただし、BGPルータで生成したNetFlow v9は、NetFlow v5と比較してより詳細なASパスの情報を提供しますが、部分的なAS情報のみに制限されています。 たとえば、図3-02のルータAS4とAS5の間にAS6ルータを追加した場合、AS3の位置で生成したNetFlowは、AS6の情報を含んでいません。 BGPパスの完全な可視性とパス使用率を提供するには、BGPルーティング情報とNetFlow情報を組み合わせて使用する必要があります。

まとめ

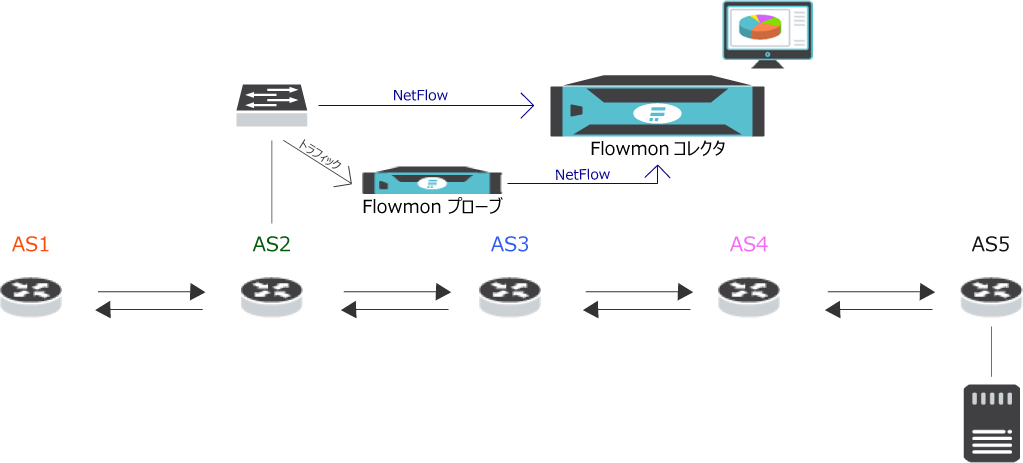

BGPを使用すると、インターネット上のAS間でのネットワークトラフィック情報を明確にすることができます。BGPテーブルから抽出されたBGP AS PATHなどのBGP情報があらかじめNetFlowレコードと関連付けられている必要はありますが、BGPルータへ接続したスイッチやFlowmonプローブにて生成されたNetFlowをFlowmonコレクタで受信すれば、ASを相互接続するパスだけでなく、どこのルートにどれくらいのトラフィックが流れているのか、などトラフィックのより詳細な解析が可能になります。

ネットワークの状態を詳細に把握できるBGPとFlowmonの組み合わせを、日々の運用にお役立ててみてはいかがでしょうか。

◆Flowmonについて、より詳しく知りたい方は、下記の資料をぜひご覧ください。

細かく相談されたい方は、こちらよりお気軽にお問い合わせください。

担当営業が直接Web会議ツールなどで製品のご案内をすることも可能ですので、お気軽にお申し付けください。

関連ページ

■製品紹介

Flowmon コレクタ

Flowmon プローブ

- お見積依頼、お問い合わせはこちらからどうぞ

- 03-6205-6083

- 平日AM9:00~17:30(土日、祝祭日、年末年始、および弊社が定める定休日を除く)

Flowmon Networks、米国Kemp Technologiesによる買収を発表

2020年11月6日、Flowmon製品の開発元となる Flowmon Networks a.s. (本社チェコ共和国ブルノ )は、米国ネットワーク製品開発販売会社 Kemp Technologies Inc. による 買収を発表しました。

西ヨーロッパおよび米国市場で実績のある Kemp Technologies社の傘下に加わることで、Flowmon製品の同重要市場への展開が大きく加速される見込みとなります。また日本以外のアジア諸国およびオーストラリアへのFlowmon製品の展開も、既に販路を確立している Kemp Technologies社のチャネルを通してさらに拡充されてゆく事となります。

なお、日本国内におけるFlowmon製品の販売・サポート体制に変更はございません。

今後とも変わらぬご支援ご鞭撻を賜りますようお願い申し上げます。

オリゾンシステムズ株式会社

代表取締役

菅 健一

Flowmon新バージョンver.11情報

Flowmon新バージョンver.11情報

ver.11アップデートによる変更点(一部抜粋)は、下記の通りです。

- ダッシュボード

- Flowmon ダッシュボードの名前が 「Dashboard and Report」 に変更されました。

- モニタリングセンターのダッシュボードは削除され、独立した 「Dashboard and Report」 に統合されました。

- 事前に定義されたダッシュボードから選択できる機能が追加されました。

- Status、NetOps、SecOps、アプリケーション、ネットワーク監視やセキュリティ用に最適化されたダッシュボードを選択できます。

- 高レベルのウィジェットは、接続されているフローソース、セキュリティインシデントの数、重大度やアプリケーションの処理性能と概要(インストールされているモジュールによって異なります)などを一目で確認できるようになりました。

- APMインデックスと再送信インデックスのKPI基準を可視化できる新しいウィジェットが追加されました。

- 設定テンプレートが改善され、「Dashboard and Report」 から使用できるようになりました。事前定義された設定を選択することで以下の監視に適したプロファイル、チャネル、チャプター、ウィジェット、レポートを簡単に作成できるようになりました。

● DHCPやDNS等のアプリケーション

● WEB会議等のクラウドサービス

● OSやブラウザの種類等のインフラ分類解析・レポート機能

- 解析・レポート機能

- レポートは新しいUIとして再設計され、さまざまなFlowmonモジュールのチャプターの組み合わせに対応し、より良いユーザエクスペリエンスが提供されるようになりました。

- NPMメトリックスは、時系列データのデータ集約に加重平均を使用することによって、より正確な統計になりました。

- テナント機能への対応

- 多数のユーザ管理を容易にするため、ユーザの役割をテナントレベルで管理する機能が追加されました。

- その他

- Ver11.01.07以降にバージョンアップすると、製品使用状況データの収集機能が有効になります。

- Flowmonモジュールの動的メモリ管理により、メモリの一部を個々のモジュールに割り当てる ことができるようになりました。

- 一部のモジュールを優先的に使用することで、システムは個別に展開される状況により良く適応することができます。

- 拡張されたL7の可視性により、Gigamon社のアプライアンスからRADIUS認証のサポートが追加されました。

- VxLAN VNI (VxLANネットワーク識別子) IPFIX フィールドのサポートが追加されました。

- ver.11リリースに伴い、各バージョンに対するサポートポリシーが以下の通り移行しました。

● フルサポート:ver.11, ver.10

● リミテッドサポート:ver.9

※各種サポートの内容については、「よくある質問(FAQ)」を参照してください。

※その他の変更点につきましては、リリースノートをご参照ください。

- ver.11の詳細については以下もご参照ください。

Flowmon ver.11 機能紹介

Flowmon Packet Investigator

Flowmon Packet Investigator(プラグイン)

ネットワークトラフィックのトラブルシューティングにおいては、通常フローデータによるトラフィック解析のみで問題が解決することが多いのですが、時にはトラフィックデータそのものを取得して実際の通信の内容を調べる必要が出てくることがあります。

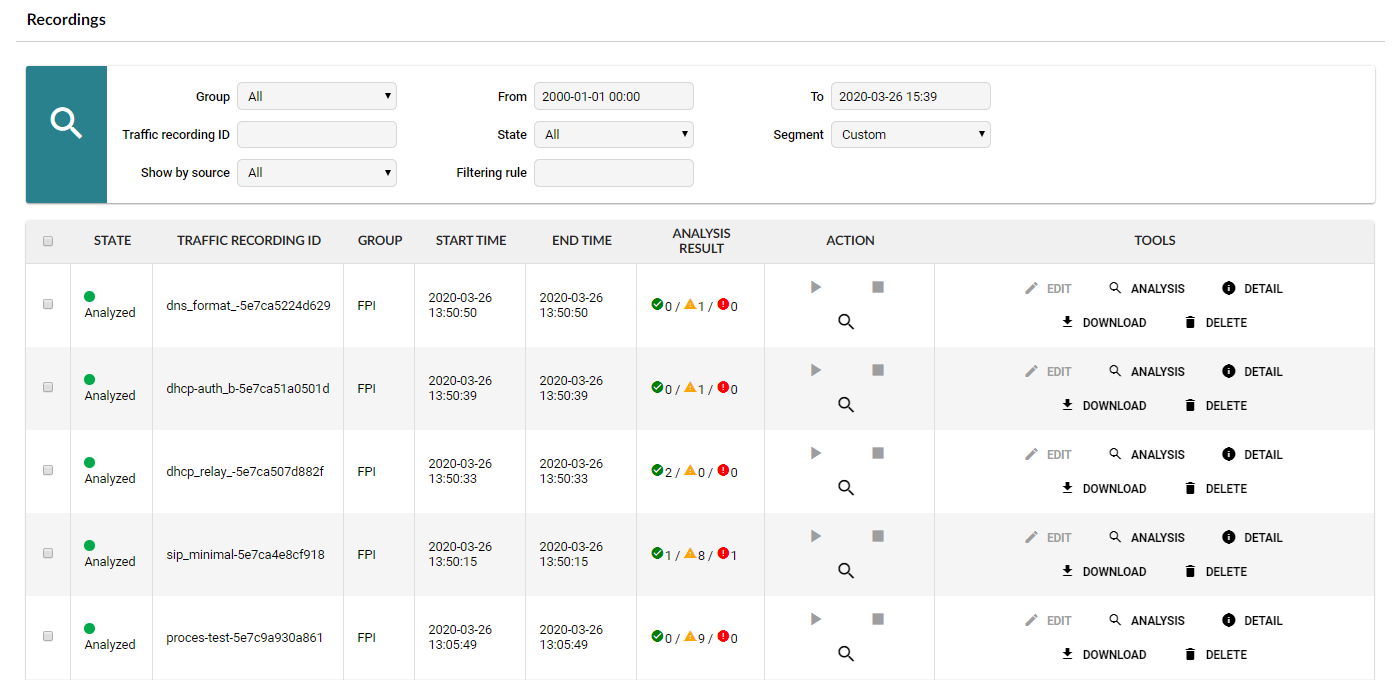

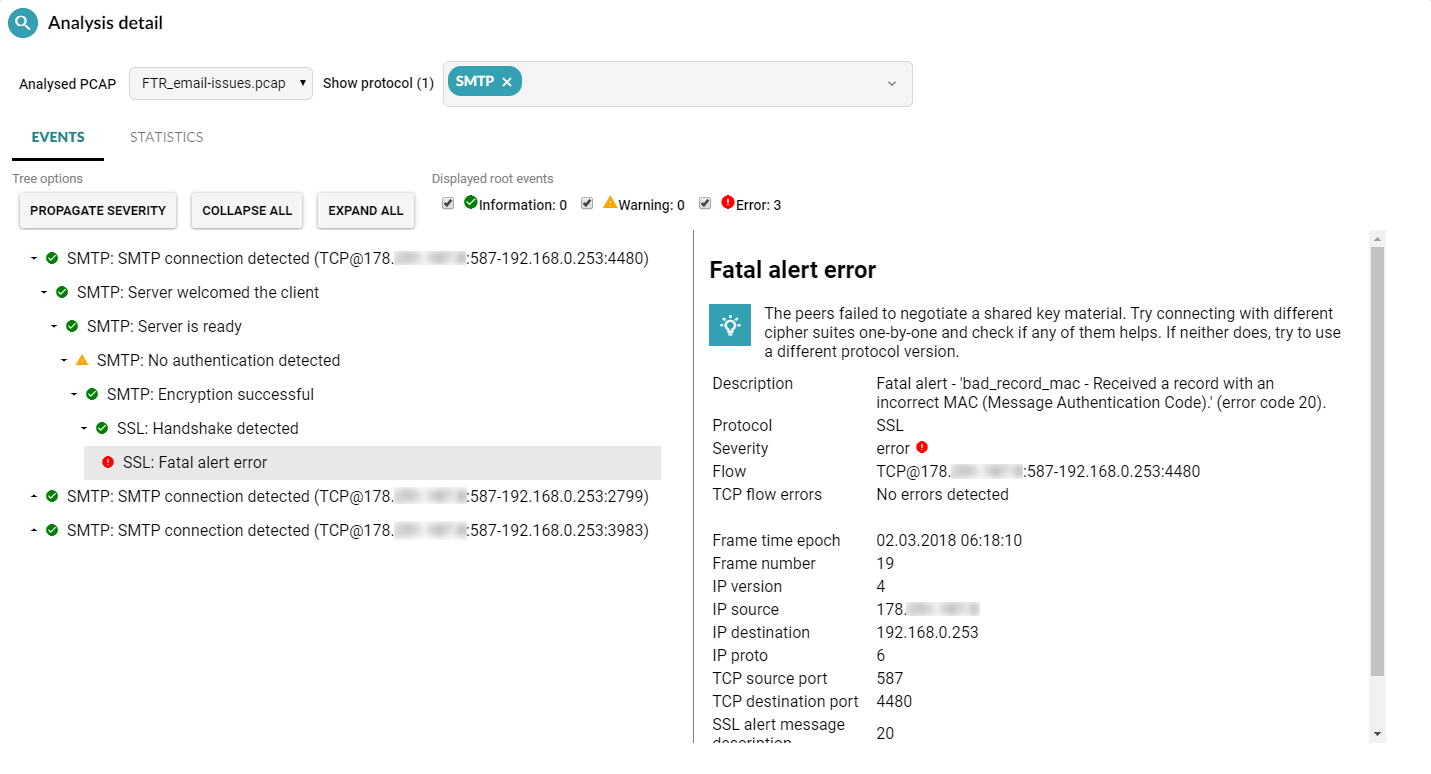

Flowmon Packet Investigator(FPI)はFlowmon Traffic Recorder(FTR)の後継製品として、こういった状況下のオンデマンドパケットキャプチャ機能に加え、新たに一般的なプロトコルのパケット分析が行えるようになりました。

Flowmon Packet Investigatorの特長

Flowmon Packet Investigatorは、ネットワークの完全なデータ通信(パケット)を記録(キャプチャ)することで、運用上およびセキュリティ上の問題を解決するために必要となるより詳細な情報を提供可能にします。データ通信のキャプチャポイントは、プローブ側となります。キャプチャ結果はFTRと同様にコレクタ側に保存され、各種操作はコレクタ側から一括して行います。

Flowmon Packet Investigatorは直観的なGUIを使用して、時間指定、キャプチャ対象、フィルタ条件など、トラフィックを記録するための要件を定義することで、IPアドレス、物理(MAC)アドレス、ポート番号などの多数の基準に基づいてデータトラフィックを記録することができます。

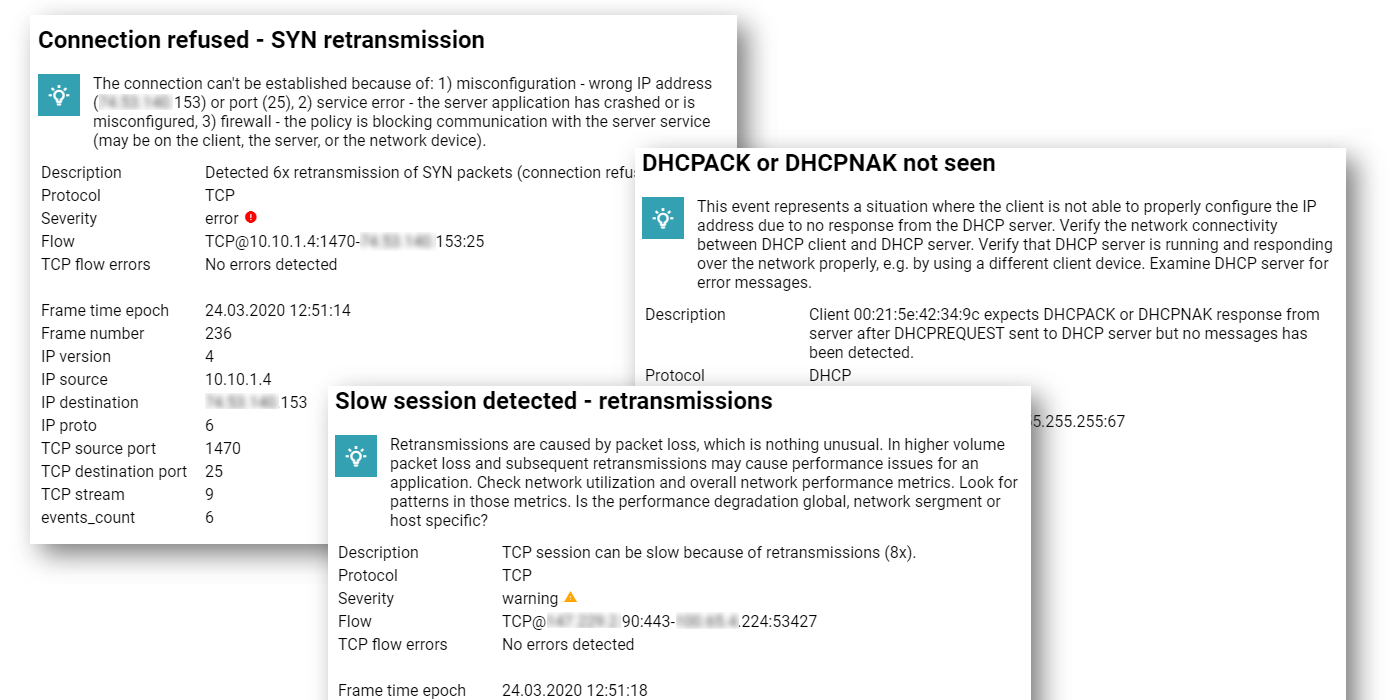

記録されたPCAP形式のファイルはイベントツリーの形で可視化し、問題の説明や改善策が提示されます。

特に以下のような問題の解決を強力に支援します。

- ネットワーク接続関連の問題が発生した場合(ファイアウォールによる通信のブロック、宛先へ到達できない、TCPエラーなど)

- 重要なネットワークサービスにおける不具合や設定の誤り(ARP、DNS、DHCP)

- クライアント/サーバ間の暗号化における非互換性(SSL/TLSのバージョン、暗号化アルゴリズム、証明書など)

- アプリケーションのプロトコルスタックの問題(HTTP、SAMBA、FTP、IMAP、POPなど)

PCAP形式であればFlowmon Packet Investigator以外で取得したファイルもアップロードすることで同様に可視化することが出来ます。

Flowmon Packet Investigatorリリース時は一般的な22のプロトコルを可視化します。対象のプロトコルは今後も拡張されていきます。

可視化可能なプロトコル

PCAP形式のファイルはダウンロードし、さまざまな用途にて活用することも可能です。

Flowmon Packet Investigatorモデル一覧

| Flowmon Packet Investigator | 接続可能なプローブ数 | モニタリングポート |

|---|---|---|

| Flowmon Packet Investigator Lite | 1 | 1/10/40/100GbE |

| Flowmon Packet Investigator Standard | 2 | 1/10/40/100GbE |

| Flowmon Packet Investigator Business | 4 | 1/10/40/100GbE |

| Flowmon Packet Investigator Corporate | 8 | 1/10/40/100GbE |

| Flowmon Packet Investigator Enterprise | 8 | 1/10/40/100GbE |

価格について

Flowmon Packet Investigatorの価格は個別お見積となります。

パートナーもしくは、弊社担当営業までお問い合わせください。

- お見積依頼、お問い合わせはこちらからどうぞ

- 03-6205-6082

- 平日AM9:00~17:30(土日、祝祭日、年末年始、および弊社が定める定休日を除く)

Meet Flowmon Packet Investigator(新たなFlowmon製品オプションのご紹介)

Meet Flowmon Packet Investigator

(新たなFlowmon製品オプションのご紹介)

2020年10月9日

「本ページは、Flowmonの開発・販売元である Flowmon Networks社のブログを和訳したものです。

正式なFlowmon Networks社のブログ(英語)はこちらからご確認ください。

パケットキャプチャとFlow分析がひとつの製品でご利用可能になりました。

Flow情報だけでは把握できない、より詳細な解析ニーズに対応します。

このたび、Flowmon製品に新たに加わったFlowmon Packet Investigator (FPI)をご紹介いたします。

自動化によって作業の負担を軽減

FPIはTraffic Recorderをさらに発展させた後継製品であり、Traffic Recorderのすべての機能に加え、自動化されたパケット分析機能が追加されています。つまり、緊急の問題の原因を追及するためのフローデータが不十分な場合であっても、このFPIがイベントに関連したすべてのパケットをキャプチャし、パケットを分析して、説明とともに修復のための提案を提示します。

この製品の特長は「自動化」です。非常に精度の高い詳細情報が提供されることに加えて、こうした情報の解釈も実施されます。この製品はネットワークトラフィックの自動化された監査ツールです。組み込みの高度なナレッジが用意されており、以下のような問題の解決を強力に支援します。

- ネットワーク接続関連の問題が発生した場合(ファイアウォールによる通信のブロック、宛先へ到達できない、TCPエラーなど)

- 重要なネットワークサービスにおける不具合や設定の誤り(ARP、DNS、DHCP)

- クライアント/サーバ間の暗号化における非互換性(SSL/TLSのバージョン、暗号化アルゴリズム、証明書など)

- アプリケーションのプロトコルスタックの問題(HTTP、SAMBA、FTP、IMAP、POPなど)

高度な分析

FPIは、Flowmon ADSによって、または手動設定あるいはスケジュール設定されたキャプチャによって、またはサードパーティアプライアンスのREST API呼び出しによってイベントが検出された際にキャプチャされたPCAPファイルを処理します。ユーザは、独自のファイルをアップロードすることもできます。FPIは、ディシジョンツリー分析を実施して、各プロトコル、プロトコルの組み合わせ、および依存関係について、RFC仕様との差異を検出することによって、問題の根本原因を把握します。検出されたプロトコルの特定の状態、障害、またはエラーコードは大規模なデータベースに照らして比較され、分かりやすいメッセージに変換します。このメッセージには、推奨事項や対応の指針なども含まれます。

FPIには、Traffic Recorderから継承されたローリングバッファも含まれています。本機能により、すでに開始されている通信に対しても遡ってパケットをキャプチャすることができます。

分析結果を即時に利用

このFPIは単なるパケット記録および分析のツールではありません。これはフローデータの包括的なモニタリングツールであり、ネットワークに関する詳細な分析結果を提供します。そのためにユーザが特別な作業を実施する必要はありません。

Flowmon Packet Investigatorの機能についてさらに詳細な情報が必要な場合は、当社までご連絡ください。

◆Flowmonについて、より詳しく知りたい方は、下記の資料をぜひご覧ください。

細かく相談されたい方は、こちらよりお気軽にお問い合わせください。

担当営業が直接Web会議ツールなどで製品のご案内をすることも可能ですので、お気軽にお申し付けください。

- お見積依頼、お問い合わせはこちらからどうぞ

- 03-6205-6083

- 平日AM9:00~17:30(土日、祝祭日、年末年始、および弊社が定める定休日を除く)

Flowmon Day 2020(オンラインイベント)のご紹介

Flowmon Day 2020(オンラインイベント)のご紹介

2020年10月9日

例年チェコ本国で行われているFlowmonのイベント「Flowmon Friday」が6月にオンラインで行われ、そのグローバル版としてこの「Flowmon Day 2020」がビデオ収録されました。収録場所は、Flowmon本社のあるチェコ共和国の第二の都市ブルノのマサリク大学となります。マサリク大学はFlowmon社との共同研究なども行われており、Flowmon社の役員・開発者もこの大学出身者が多く、Flowmonにとっては大変関わりの深い大学です。

本年は日本でもこれまでチェコ大使館を会場として開催してまいりました「Flowmon Day」イベントを、このグローバル向け「Flowmon Day 2020」により代替させていただくこととなりました。このコラム記事ではこのビデオのご紹介をさせていただきます。

変革とハイライト

これまでグローバルのFlowmon Dayの開催を検討しながらもなかなか実現が困難でしたが、このコロナによる突然の環境変化により、このような形で行われることになりました。この様なオンラインイベントを支えているのがITネットワークであり、私たちの生活も仕事の仕方もこのコロナ禍で大きく形を変え、そのITネットワークに支えられています。

この2020年からFlowmonも変わってゆきます。これまでは機能やテクノロジーについてのご紹介が主となっていましたが、今後はその製品寄りのアプローチからお客様のユースケースを軸においたFlowmonのソリューションとしてのご紹介にシフトしてゆきます。

ネットワークの可視化やモニタリングなどNPMD(Network Performance Monitoring and Diagnostics)の分野をNetOpsと呼びます。またセキュリティー監視についてはこれまでのNetwork Behavior Analysisと呼んでいましたが、SecOpsと称して行きます。それらを融合したNetSecOpsがこれからのFlowmonの方向性となりました。ガートナーも昨年まで方向性を変え、同一ソリューションでNetOpsとSecOpsの両方の分野に対応するコンセプトを肯定するに至り、Flowmonは今年の両分野のマーケットガイドに掲載されることとなりました。

Flowmonは2019年、25%以上の成長を実現し、主要3クラウドサービスのマーケットプレースに初めて対応したNPMDソリューションとなりました。またガートナーのピアインサイトでも大変ご好評をいただくことができました。多くのお客様・パートナー様のご支持をいただき、自動車業界、銀行業界、政府機関での大手を含む200社の新しいお客様にご利用いただくことになり、グローバル・トータルで1200社のお客様、45か国に展開するに至りました。

NetOps分野での新機能

製品ニュースのまず始めのパートでは、NPMD(NetOps)分野のご説明となります。Flowmon製品の基本機能では、以下の様な機能拡張がなされています。

- ユーザーエクスペリエンス

Flowmonではより視認性の高い直感的なデザインに継続して力を入れてきました。新たなダッシュボードでは、システムの状況を把握しやすくするための視認性の向上など、様々な改善がなされています。想定される多様なユースケースに対応したテンプレート(プリセット)を用意し、管理者はそれを選択するだけでそのユースケースに対応したウィジェットやレポートが自動構成されます。このプリセットはいわゆるマーケットプレースの様にお客様が自由に選択可能で、直感なステップにより目的とするシナリオに合わせた構成を容易に設定することができます。 - クイックな業務展開(time-to-value)

上の「ユーザーエクスペリエンス」でも触れた、お客様がFlowmonをご利用する際に、様々なお客様の環境に合わせた設定を行ってゆく新機能が追加されています。例えばGsuiteを使われているお客様は、Gsuiteのプリセットを選択することで、あらかじめGsuite向けに構成されたウィジェットやレポートの構成が自動的に展開されます。定義されたダッシュボードをそのままレポートとして出力することができ、レポートの構成の柔軟性も含め、実業務への展開が短時間で実現可能となります。 - マルチテナンシー機能の強化

これまでに加え、マルチテナンシー機能を拡張してきました。アクセス制御がなされたテナントを定義し、それぞれのテナント毎に独立したアクセス権限が付与されたテナント管理者が定義されます。各テナント管理者はそれぞれのユーザーを定義することで、各テナントで独立した運用管理が可能です。 - 最新のセキュリティーのベストプラクティスの実装

データ処理の高速化によるパフォーマンスの向上のほか、TLS1.3への対応やマルチテナンシー利用時のロール管理向けREST APIの提供、GigamonとのインテグレーションによるRADIUS認証情報を含むIPFIX拡張属性をサポートによる、個々のユーザー起点のネットワーク可視化を実現するなど、様々なセキュリティー関連機能の拡張が行われています。

SecOps分野での新機能

まずはFlowmon Packet Investigator (FPI)のご紹介になります。本年これまでのFTR (Flowmon Traffic Recorder)を機能拡張し、FTRのパケットキャプチャー機能に加えて、その内容を分析し発見された問題に対するガイダンスを提供することが可能となっています。例えば通常であればトラフィックの観点からの問題が確認されなければ、そのPCAPをWiresharkなどを使用し専門家が解析してゆく必要がありますが、このビデオでお見せしているデモでは、FPIが暗号化プロトコルのミスマッチからエラーが発生している状況を捉えている様子をご覧いただいています。

次にADSの拡張についてのご紹介です。ストーリーミング処理による大幅なパフォーマンスの向上を実現し、多くのユーザーインターフェイスの改良も行われています。解析時のドリルダウン機能や、サーチ機能、チューニング関連の改良も行われました。また自動化の促進の観点から、SIEM製品などとの連携強化が行われています。Fortinet製品とのインテグレーションおよびIBM QRadarとのインテグレーションについては、それぞれのブログ記事 (Fortinetインテグレーションによるセキュリティー脅威への対応の自動化 および IBM QRadarとの連携ソリューションのメリット)をご参照ください。

ランサムウエアへの対応

昨年のMan-in-the-middle攻撃などに関するWebセミナー「ハッカーズフィンガープリント」をご覧いただけたかと思いますが、Ransamwareに関して同様なシナリオでFlowmonが対応しているかをご紹介したいと思います。セキュリティーサミットなどでも、エンドポイントの保護などがよく語られていますが、実際にはエンドポイントが有効に保護されているかというと、残念ながらそうではありません。アンチウイルス製品はじめ、エンドポイント保護の仕組みには限界があるため、ネットワークがそれらエンドポイントを保護するレイヤーとなると考えるのが妥当と思われます。

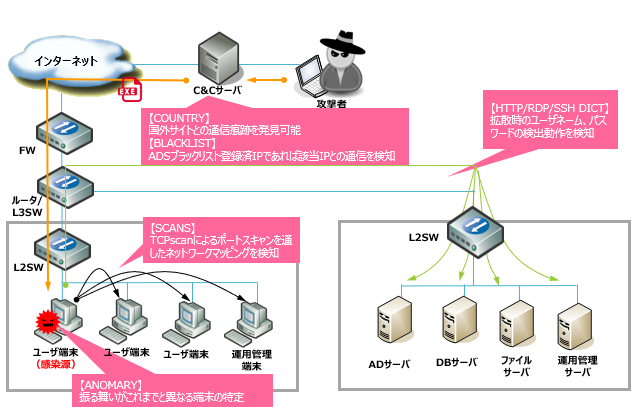

攻撃のパターンを見てみましょう。例として、出張中にPCがマルウエアに感染し、帰社したのち社内ネットワークに接続し、ランサムウエアの被害に遭うシナリオを想定します。帰社後そのPCを社内ネットワークに接続すると、仕込まれたマルウエアは攻撃者のプログラムと通信を開始し、社内ネットワークに接続されたPCは攻撃者によるリモート操作可能な状態となります。攻撃者はネットワークスキャンを行い攻撃可能なシステムやアプリケーションを割り出し、脅迫の対象となるデータを詐取します。このデータを詐取する過程の様々なネットワーク上の情報を、Flowmonは捉えることが可能です。

(類似攻撃シナリオの詳細を「ハッカーズフィンガープリント」の解説記事「模擬攻撃とFlowmonでの可視化事例」でご紹介しています。ご参照ください)

製品のビジョンとロードマップ

Flowmonではその将来に検討を重ねてまいりました。これまでのNetFlow/IPFIXを軸としたテクノロジー視点から、2020年を起点として、今後以下の様な視点を踏まえたソリューションをご提供するという戦略といたしました。まずは「製品のポジショニング」となります。これまでのテクノロジーを軸とした戦略から、大きくお客様の求めるビジネス価値を意識した製品のポジショニングに変更しました。次にFlowmonの持つ「専門知識の活用・適用」を活性化し、「お客様の期待値」を把握し対応することが重要であると認識しています。また「アナリストの知見」も同様にガートナーだけでなく幅広く市場分析知見を取り入れてゆく考えです。

これらの視点から、以下の4つの対応指標(モックアップ)を定義しました。

- クイックな業務展開(time-to-value)

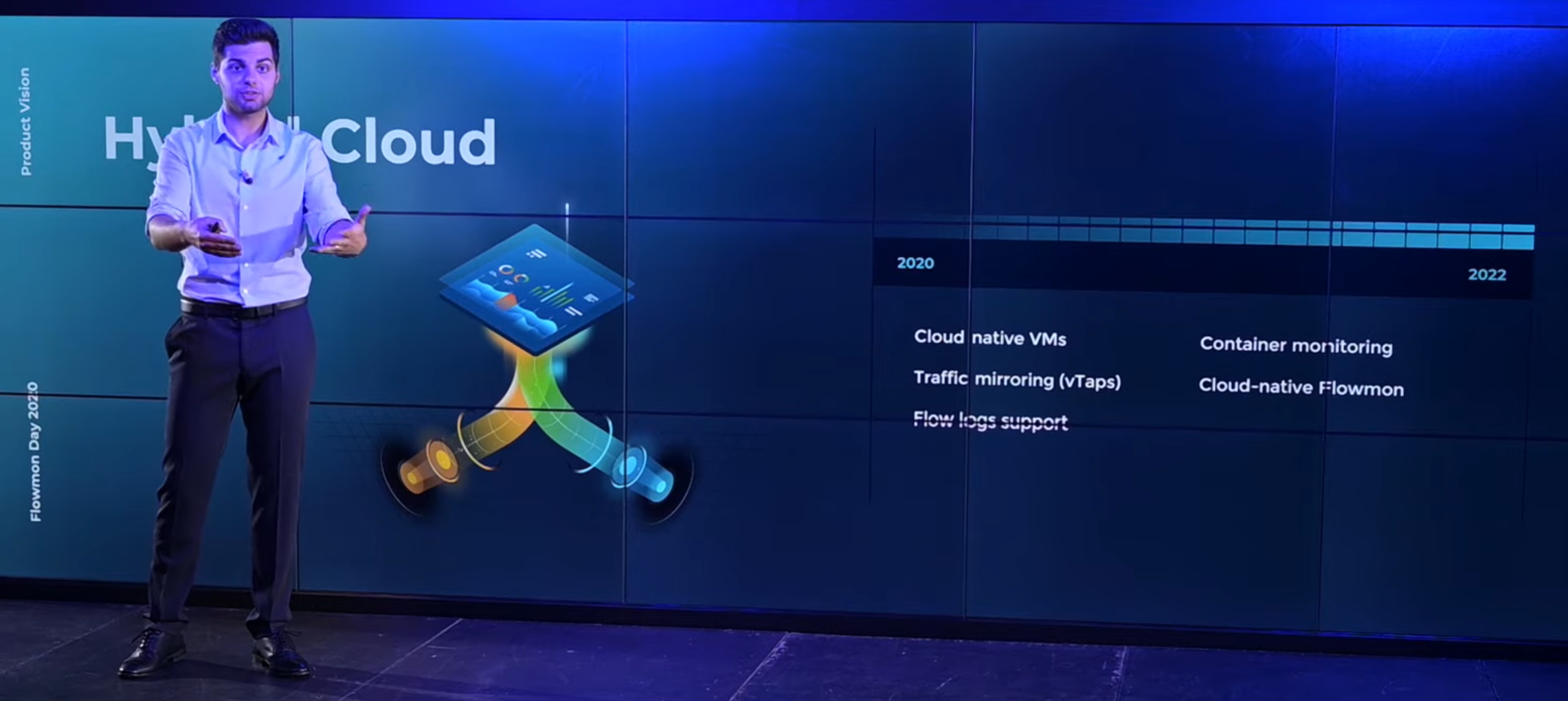

製品の入手後に速やかな実務展開を目標として4つのステップとして、簡易な導入、プリセットによる迅速に実用につなげる構成手順、各表示情報による状況の理解を補助するエキスパートガイダンス、そして明確なアクションにつなげるためのリスポンスを定義しました。 - ハイブリッド

次の対応指標は、クラウド・オンプレミスのハイブリッドになります。多くのアプリケーションがクラウドに移行し、また多くのクラウドアプリケーションを幅広く業務に適用する様になり、ネットワーク監視・運用もそれらクラウドおよびこれまでのオンプレミス含めたハイブリッドな環境に対応することが必要となってきています。このハイブリッド対応では、単にこれらの環境を対象とすることができるだけでなく、それら異なる環境を透過的にモニターすることができる必要があります。また今後実装されてゆくトポロジーマップ機能などにより、オンプレのITリソースの可視化も強化されます。 - アクショナブル・インサイツ

これまでのネットワークから対象となる事象の検知を行い、それを通知するFlowmonの役割が、今後はその分析から対応に関する情報提供など、行動につなげることのできる検知・洞察へと拡張されてゆきます。FPIでは単にパケットを記録するだけでなく、解析を行い対応案を提示してゆきます。ADSでも同様な拡張がなされてゆきます。 - 情報の最適化(余分なノイズの低減)

ネットワークから収集される様々な個々のイベント数は膨大であり、往々にしてその膨大な情報がノイズとなり、正確な実態把握を困難にしている場合があります。Flowmonではそれぞれの小さなイベントがどの様な大きなイベントにつながってゆくかを判断してゆく仕組みを取り入れ、情報の最適化を行う仕組みを実装してゆきます。また攻撃対策のフレームワークとなるMITRE ATT&CKへのマッピングを行うことで、より適切な問題対応へのガイダンスを提供してゆきます。

FlowmonではAPMの時系列分析機能を強化しつつあり、それを広く製品全般に適用してゆく計画です。また他の製品とのインテグレーションにより実現される自動化についても、引き続き適宜対応が進められてゆきます。最後にFlowmonの重要方針であるNetSecOpsについてです。ネットワーク管理部門とセキュリティー管理部門が分かれ、異なるソリューションによる同様な処理機構への重複投資を避けることができる様、Flowmonはネットワークそしてセキュリティーをカバーできる単一ソリューションとして今後も成長を続けてゆきます。

ご紹介した以上の私どものビジョンに則って、本年から2022年までの3年間のロードマップで、順次製品の機能拡張を実施してまいります。

関連ページ

■製品紹介

Flowmon ADS(プラグイン/オプション)

- お見積依頼、お問い合わせはこちらからどうぞ

- 03-6205-6082

- 平日AM9:00~17:30(土日、祝祭日、年末年始、および弊社が定める定休日を除く)

模擬攻撃とFlowmonでの可視化事例

模擬攻撃とFlowmonでの可視化事例

2020年9月10日

ネットワーク・パフォーマンス監視を基本機能として装備するFlowmonは、ADSプラグインにより強力なセキュリティー視点の可視化を実現しています。現在公開しているデモンストレーション・ビデオ※( Hacker’s Fingerprint )では、実際の模擬攻撃をもとにFlowmonがどの様にそれらを可視化することができるかをご覧いただけます。実際のFlowmonが生成するイベントから、どの様な攻撃があったかを解析する際の、具体的なシナリオとしてご視聴ください。

※本デモンストレーション・ビデオは英語です。

デモンストレーション・ビデオ本編は約一時間に及ぶため、以下に概要をまとめました。個々のオペレーションなどについては、デモンストレーション・ビデオでご確認ください。

攻撃のシュミレーション

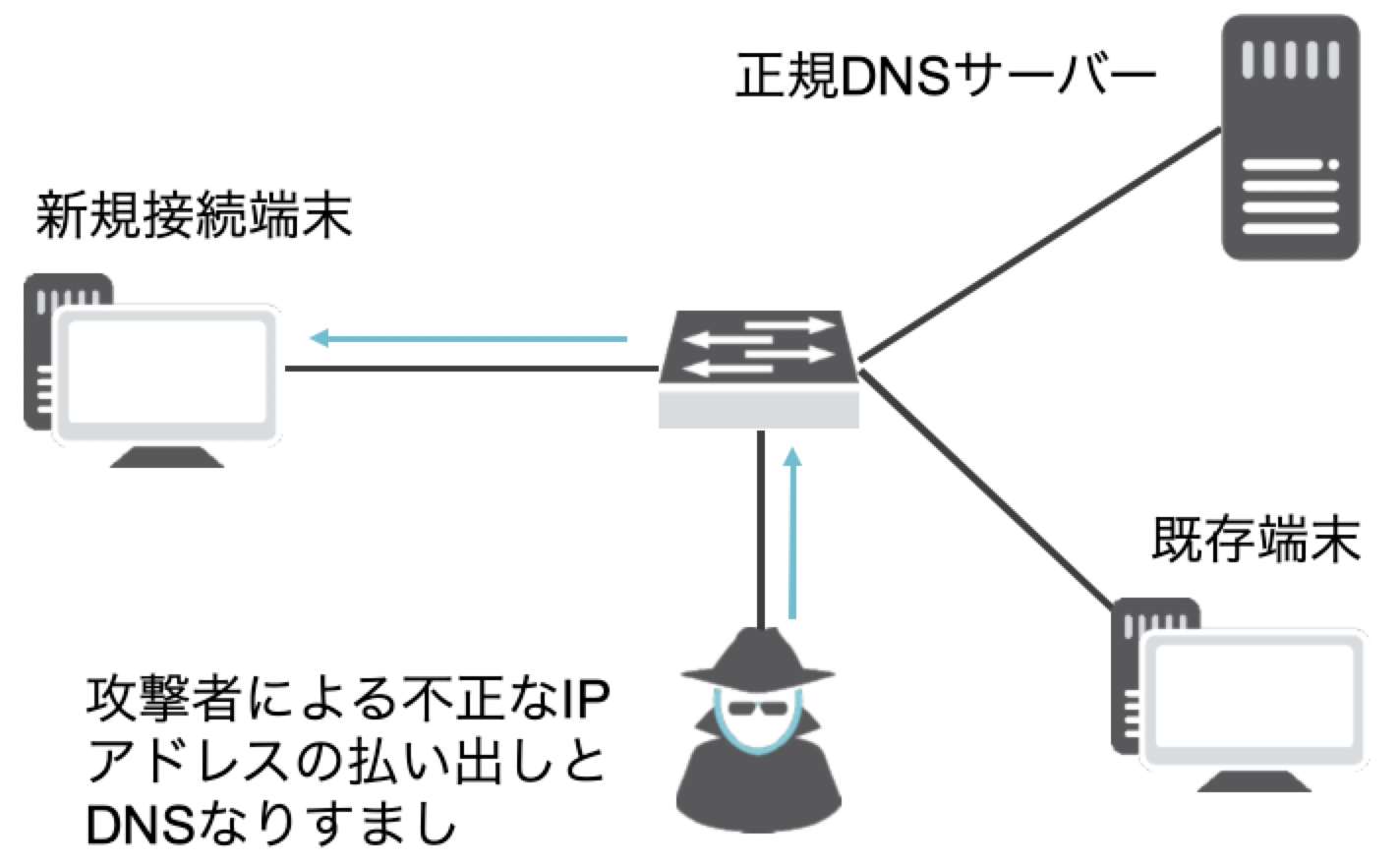

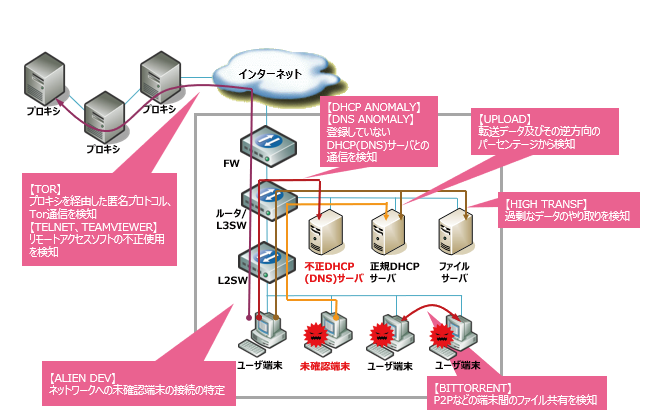

このデモンストレーション・ビデオの前半では以下の攻撃シナリオを実行しています。ここで行われている模擬攻撃はインターネット上で入手可能な一般的な攻撃ツールを使用していることからも、多くのお客様でこれらの攻撃を受けるリスクが高いことはご理解いただけると思います。DNSスプーフィングと認証情報詐取

DNSスプーフィングは攻撃者が偽装DNSサーバーを立ち上げ、正規のDNSサーバーになりすまして、ユーザーを偽のアプリケーションに誘導することを目的とした攻撃手段です。公共のフリーWifiへの接続や、DarkVishnya攻撃の様に物理的に企業内部ネットワークに侵入してくるケースで特に注意が必要となります。デモンストレーション・ビデオでは、ネットワークに不正接続された端末がDNSサーバーを偽装し、ユーザーを偽のFacebookにログインさせ、パスワードを詐取するシナリオが実行されています。

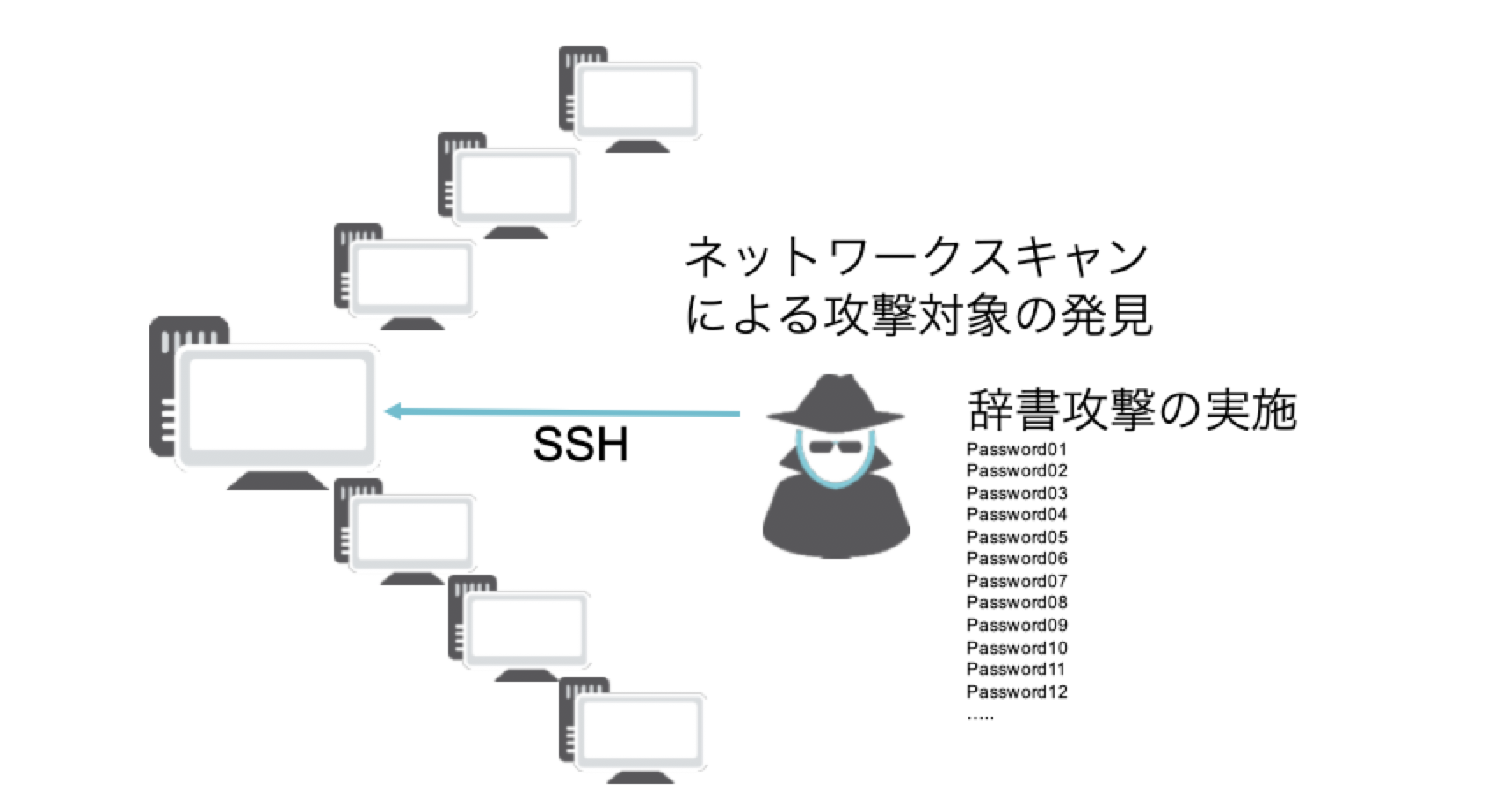

辞書攻撃による不正ログイン

次にネットワーク内に不正接続している攻撃者のPCから、ネットワークスキャンをかけSSHのアクセスが可能なディバイスを割り出し、それに対し辞書攻撃を行い、不正にログインするシナリオです。先ほどのDNSスプーフィングでSNSアプリケーションのパスワードを取得しているユーザーの端末であれば、辞書攻撃で突破できなかった場合でも、パスワードを類推し不正ログインできる可能性はより高まると考えられます。

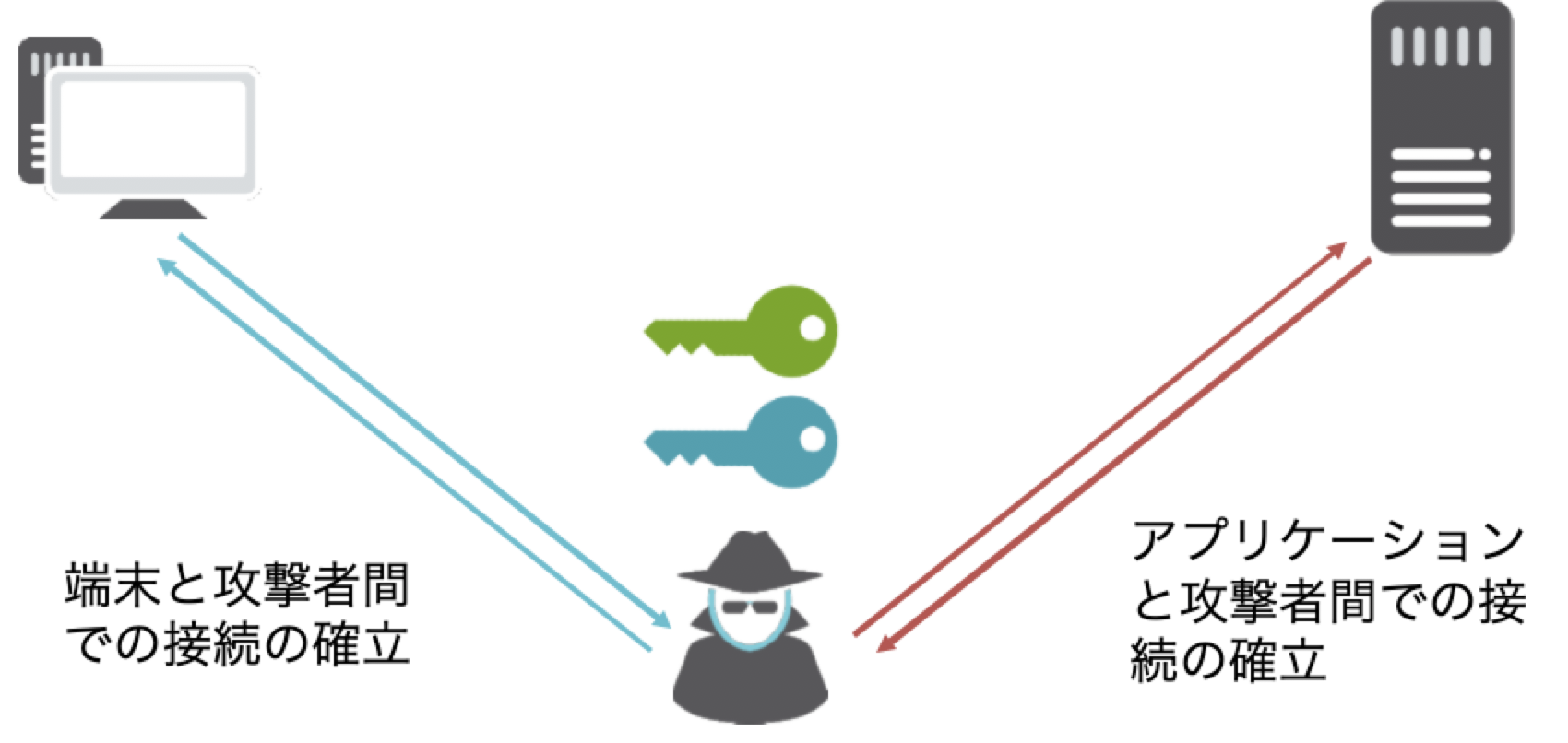

中間者攻撃による通信情報の盗聴

ユーザーの端末にログインできる状態であると、その端末内の情報の他に、その端末から接続するアプリケーションとの通信でやりとりされる情報までも中間者攻撃により詐取可能となります。デモンストレーション・ビデオでは、ブラウザーのHTTPS接続の際の不正な証明書のエラーを回避するため、上位の証明書を不正にユーザーの端末に設定しています。これによりユーザーの社内の機密度の高いアプリケーションへ接続する際、攻撃者がその通信を仲介している状況を察知することがより困難な状態となっています。

Flowmonによる攻撃検知

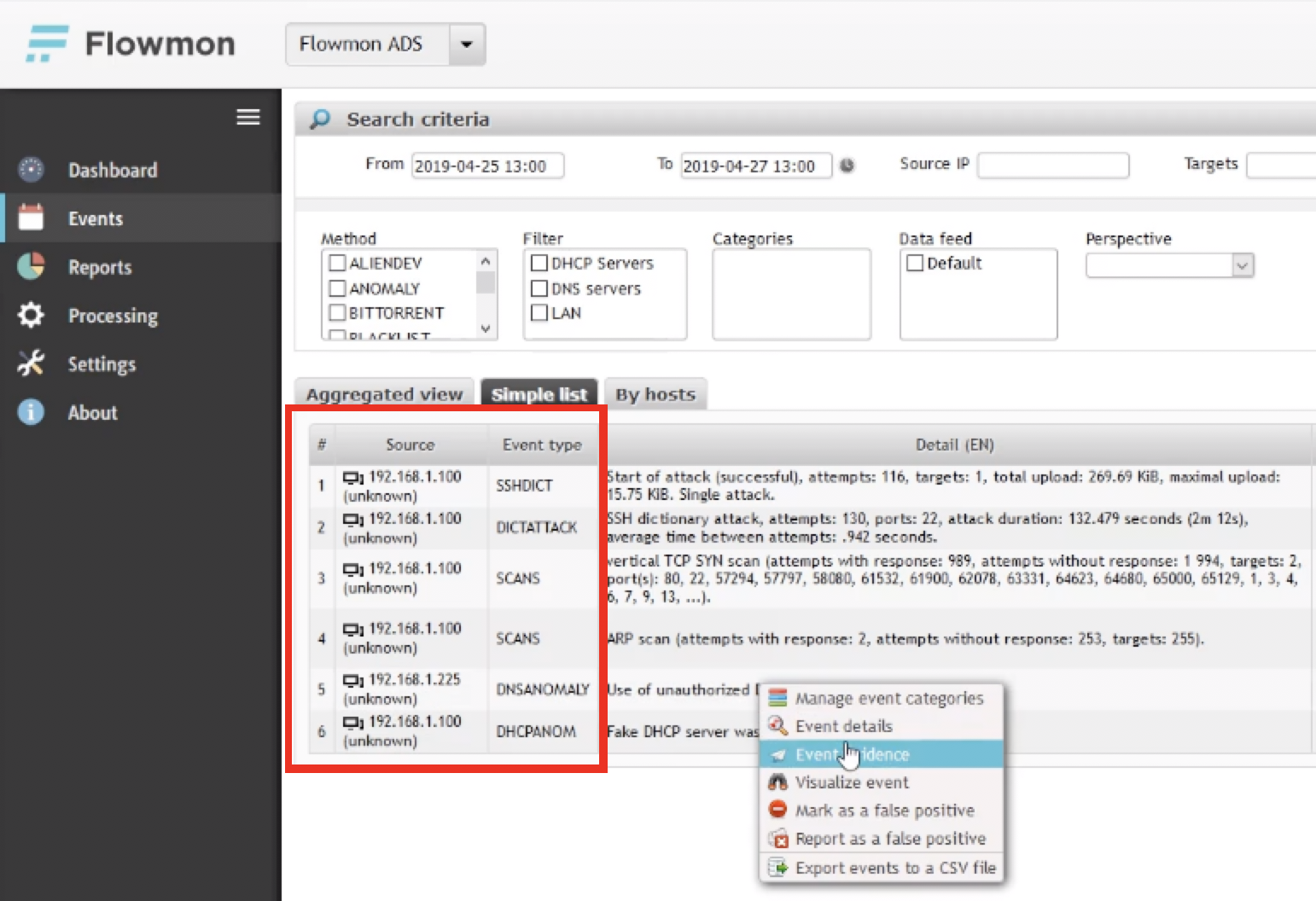

このデモンストレーション・ビデオの後半では、これらの攻撃をFlowmonがどの様に検知しているかがご覧いただけます。全体の脅威の把握の視点からは、Flowmonのネットワークの振る舞い検知プラグイン(ADS)により、それぞれのイベントを検知している様子が確認できます。※以下の画面は英語モードでの画面です。Flowmonは日本語の他、英語、フランス語等複数の言語に表示を切り替えることが可能です。

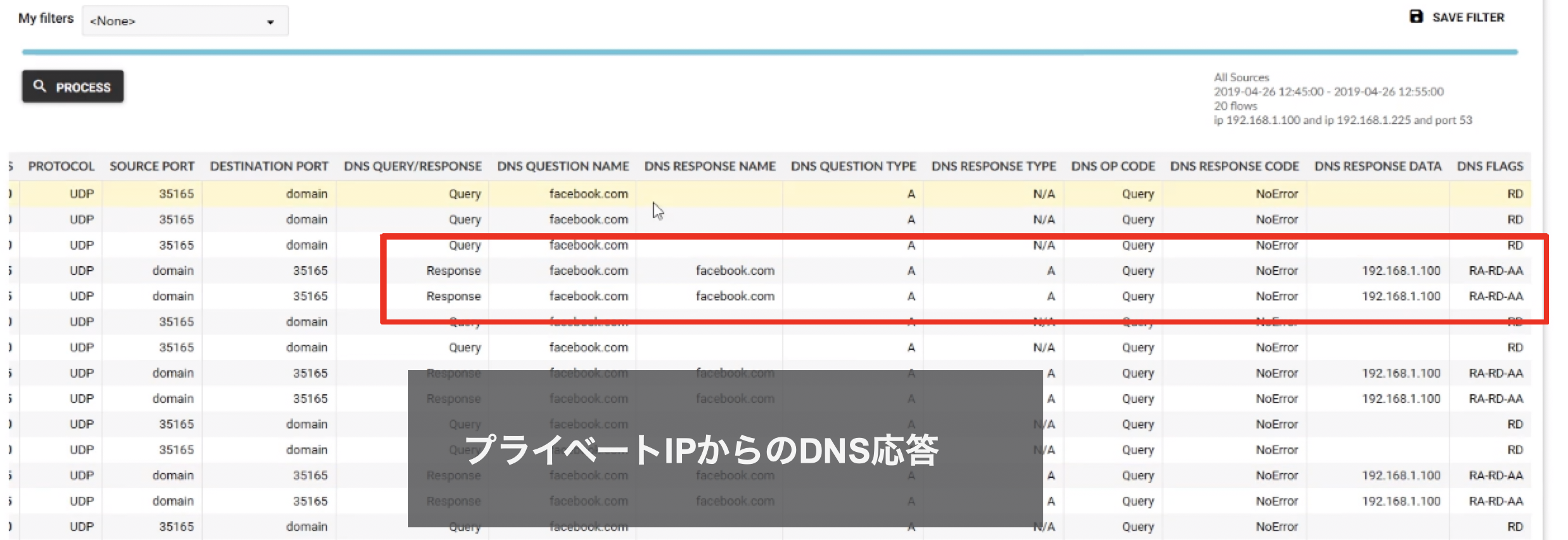

はじめのDNSスプーフィングに対しては、”Fake DHCP server” および “Unauthorized DNS server” により当該攻撃を示すイベントが表示されています。ここからさらに詳細な通信を見るためにFlowmonのMonitoring Centerに移動し、通信内容を確認してゆきます。ここで、ユーザーのFacebook.comへのアクセスリクエストに対し、攻撃者は自分の端末で稼働させている偽装FacebookのIPを返して、ユーザーのFacebookのログイン情報の詐取に成功している流れが確認されています。

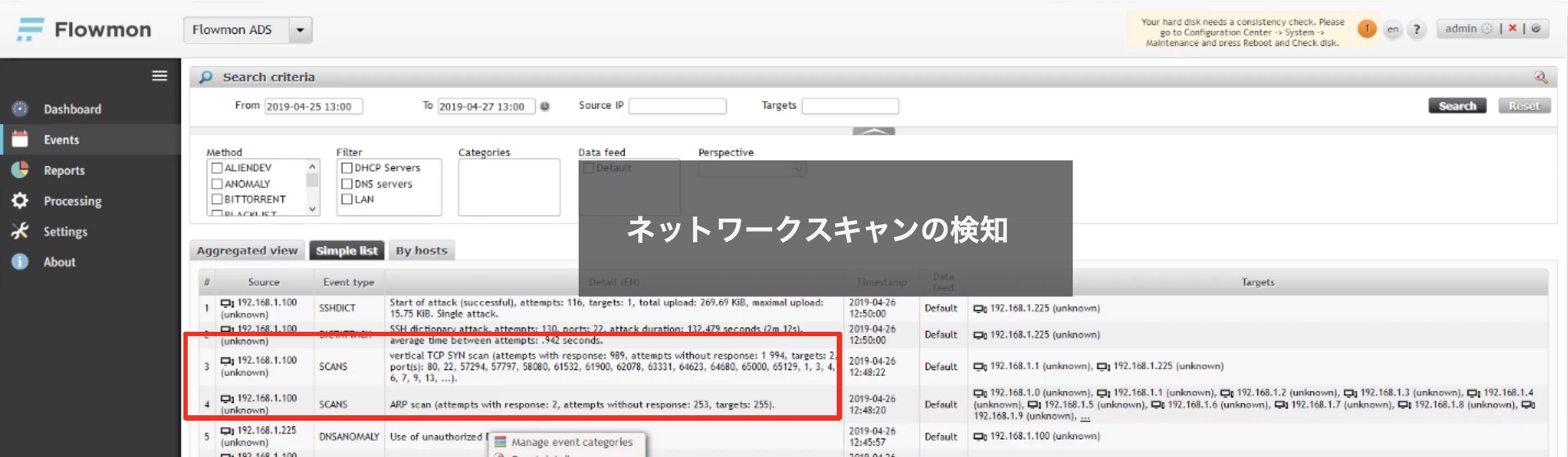

不正ログインに対しては、後続のイベント “ARP scan” および “vertical TCP scan” により、ネットワーク内の端末および利用可能なポートを洗い出すためのネットワークスキャンが成功していることが確認できます。その後の “SSH dictionary attack” および “Start of attack (successful)” から、辞書攻撃が行われ且つそれが成功していることが示されています。

これを受けて分析を進めると、ユーザーのアクセス先と攻撃者のアクセス先が同様のパターンとみられることから、通信を仲介している状況つまり中間者攻撃が疑われることになります。その上でユーザーのHTTPSでの通信状況を見てみると、同一のホストへのアクセスにもかかわらず、2つの証明書発行者が現れており明らかに異常な状態であり、典型的な仲介者攻撃の証左とみなすことができます。またFlowmonでは暗号化通信の様々な特性を検知することができるため、JA3フィンガープリントによるマルウエア固有の通信特性を検知することなども可能です。

終わりに

Flowmon ADSでは既知のマルウエアC&Cサーバーなどのブラックリストをはじめとして、観測可能な通信自身の特性から脅威要素を洗い出し可視化することが可能です。またIBM QRadarやSplunkなど様々なSIEM製品とも連携し、より多角的なリスク洞察への拡張機能も提供しています。基本機能として装備するネットワークパフォーマンス監視機能と合わせ、セキュアなIT基盤の強化に向けFlowmonの導入をご検討ください。◆Flowmonについて、より詳しく知りたい方は、下記の資料をぜひご覧ください。

細かく相談されたい方は、こちらよりお気軽にお問い合わせください。

担当営業が直接Web会議ツールなどで製品のご案内をすることも可能ですので、お気軽にお申し付けください。

関連ページ

■製品紹介

Flowmon ADS(プラグイン/オプション)

- お見積依頼、お問い合わせはこちらからどうぞ

- 03-6205-6083

- 平日AM9:00~17:30(土日、祝祭日、年末年始、および弊社が定める定休日を除く)

内部セキュリティ強化のススメ

内部セキュリティ強化のススメ

~いまさら聞けない「ふるまい検知」とは?~

2020年09月08日

ここ最近耳にすることが多くなってきた「ふるまい検知」。

何となくイメージしやすい言葉ですが、一体「ふるまい検知」とは何なのでしょうか。

- 普段はそれほど使われていないパソコンのトラフィックが異常なほど多い

- 会社で禁止されているアプリケーションへの接続が試みられている

- おかしな場所の人との通信が行われている

- 通信量が異様に大きくなっている

なぜなら情報量が多すぎるからです。何千何万行というログを解析するのが至難の業であることは、容易に想像が付きます。

また、ネットワーク管理者はいつも通信ログだけを見ているわけにはいきません。他にもやらなくてはいけない業務はたくさんあり、調査に費やせる時間は限りがあります。

これがFlowmon ADSの「ふるまい検知」です。

敵は外部のみならず

しばしばニュースなどに取り上げられる情報漏えいなどの犯罪の一部は、少なくない割合で内部流出が原因です。多くの企業で実施されているファイヤーウォールやウィルス対策は、外部の脅威を一定数遮断することはできますが、内部流出には効果を持ちません。これは恐ろしいことです。独立行政法人 情報処理推進機構が毎年発表している「セキュリティ10大脅威」によると、企業組織におけるセキィリティの脅威として以下の内容がリストアップされており、一例をあげると、以下のようなものがあります。

- 標的型攻撃による被害

- ランサムウェアによる被害

- ビジネスメール詐欺による被害

- IoT機器の脆弱性の顕在化

- 内部不正による情報漏えい

これらは、皆さんも耳にしたことが多いのではないでしょうか。

標的型攻撃やランサムウェアなど2016年あたりから急激に脅威として認識され始めた内容もある一方で、「内部不正による情報漏えい」も継続的に、標的型攻撃などと同様の脅威として実被害を与えています。

前述の通り、「内部不正による情報漏えい」は外部向けのセキュリティ対策では対応ができません。そのため、内部向けにもセキュリティ対策が必要なのです。

進化するサイバー攻撃に対応するために

パソコンやスマートフォンが出始めたころから、ウィルス対策は必須と言われてきました。そして現行のデバイスには最低限のセキュリティが組み込まれているものがほとんどです。しかし、年々被害は減少するどころか、増加の一途を辿っています。なぜでしょうか。

答えは簡単です。オンラインでできることが増え、サイバー攻撃の手法そのものが多様化しているからです。

例えばIoT(Internet of Thing)によって、私たちの生活はより便利になったと感じています。今や「車もコンピューター」と言われるように、コンピューターが車の制御に一役買っているケースも多くあります。しかし、考え方を変えれば、そのコンピューターがクラッキングされてしまうと、車の制御ができなくなります。フォードの車の時代には考えられなかった脅威です。

このように、便利さに呼応して、サイバー攻撃の手法も多様化しているため、一向に脅威はなくならないのです。

ですから、あらゆる脅威に対してできる限りの対応策を張り巡らしておく自衛が大切で、”脅威に対して準備をするべき”というスタンスは必須なのではないでしょうか。

Flowmon ADSでできること

ADSというのは、「Anomaly Detection System(異常検知システム)」の略であり、Flowmon ADSとは、トラフィックを可視化するサービスを利用した異常検知システムです。ここで言う「異常検知」とは、「ふるまい検知」を指します。では、Flowmon ADSを利用してどのようなことができるのでしょうか。

Flowmon ADSでは大きく分けて3つのことができます。

- ネットワーク上のセキュリティ脅威のふるまいの検知

- ポリシー違反のふるまいの検知

- 事故発生時の証跡確認

これらを順番に見ていきましょう。

1.ネットワーク上のセキュリティ脅威のふるまいの検知

通常、業務の中で使われるネットワークは、企業が利用している特定のサービスサイトとの通信だったり、決まったIPアドレスからのアクセスであったりと一定の法則があります。もちろん、業種によってその法則は様々ですが、少なからず「通常の状態」というものが存在します。Flowmon ADSでは、そうした「通常の状態」を学習した上で、それと異なる状態のふるまいが発生したことを検知します。

例えば、

- 普段通信することのない海外のサイトにアクセスをしている

- 非常に大きな容量のファイルをダウンロードしている

- パスワードが必要な箇所で、何度もエラーを起こしている

- 見たことのないIPアドレスからのアクセスが行われている

- 1台のクライアント端末から膨大な数の外部通信が発生している

などの異常な通信、ふるまいを検知して、アラートをあげるのがFlowmon ADSです。

異常なふるまいや通信であっても、原因が明確であったり、システム上許可されていたりする通信であれば、問題はありません。また、異常なふるまいや通信が直ちに情報漏洩などといったセキュリティ事故につながるわけではありません。しかし、管理者は常にこうした通信がサイバー攻撃の一種ではないのかどうか、注意深く監視している必要があります。 異常事態をいち早く察知することで、そうした最悪の事態を避けることにつながるのです。

2.ポリシー違反のふるまいの検知

多くの企業では社内ポリシーを制定し、その内容に沿った業務運用を行うことでセキュリティ対策を行っています。つまり、「この枠内であれば、安全に運用できる可能性が高い」というガイドラインを設けている訳です。分かりやすい例では、

- メールやサイト閲覧は会社支給のPCを使用してください

- 個人のデバイスで管理システムにアクセスしてはいけません

などといった内容です。皆さんもよく目にする内容ではないでしょうか。

Flowmon ADSはこうした定められたポリシーに違反したふるまいも検知します。ポリシー違反はその後の重大な事故に繋がる可能性があるため、事故を未然に防ぐということでもこの検知は重要です。

3.事故発生時の証跡確認

社内のPCがウィルスに感染してしまった。情報が改ざんされてしまった。もしかしたら、こうした望まぬ事態が起こってしまうこともあるかもしれません。Flowmon ADSは、ネットワーク上の監視カメラのような役割も担います。即ち、万が一異常を発見できなかった場合にも、後から通信ログを証跡として見直して原因を検証することができます。

実際の監視カメラでも、後から見直して犯人逮捕に繋がることがあるというのは周知の通りです。Flowmon ADSはネットワークに特化した監視カメラとしても貴社のネットワークを護ります。

Flowmon ADS の意義

通常ネットワークで起こっていることは、ログに記録されていきます。ただ、ログの情報は膨大であり、すべてのログを確認検証することは現実的ではありません。一方で、ログには重要な情報も記録されており、前述の異常なふるまいももちろん記録されていきます。Flowmon ADSの「ふるまい検知」を利用することで、そうした「異常なふるまい」をいち早く、的確に発見することができます。

「ふるまい検知」とは即ち、「サイバー攻撃やそれにつながる行為」 を察知することに他なりません。

「あれ、いつもと違うな。」「このふるまいはなんだろう。」――攻撃の初期段階では、いわゆる偵察行為といわれる、その前兆となる通信が発生することは多数報告があります。

その前兆を察知することで、事前の防御策を講じることもできますし、万一悪意の攻撃が実行されたとしても、被害範囲を食い止めることができるでしょう。

サイバー攻撃の手法は多種多様に及んでおり、何かをしたから必ず大丈夫ということはありません。ただ、的確な対策を講じることで、事前に食い止めたり被害を抑えたりすることは十分に可能です。

Flowmon ADSをはじめ、Flowmon製品はその一助を担うことができるのです。

◆Flowmonについて、より詳しく知りたい方は、下記の資料をぜひご覧ください。

細かく相談されたい方は、こちらよりお気軽にお問い合わせください。

担当営業が直接Web会議ツールなどで製品のご案内をすることも可能ですので、お気軽にお申し付けください。

関連ページ

■製品紹介

Flowmon ADS(プラグイン/オプション)

- お見積依頼、お問い合わせはこちらからどうぞ

- 03-6205-6083

- 平日AM9:00~17:30(土日、祝祭日、年末年始、および弊社が定める定休日を除く)

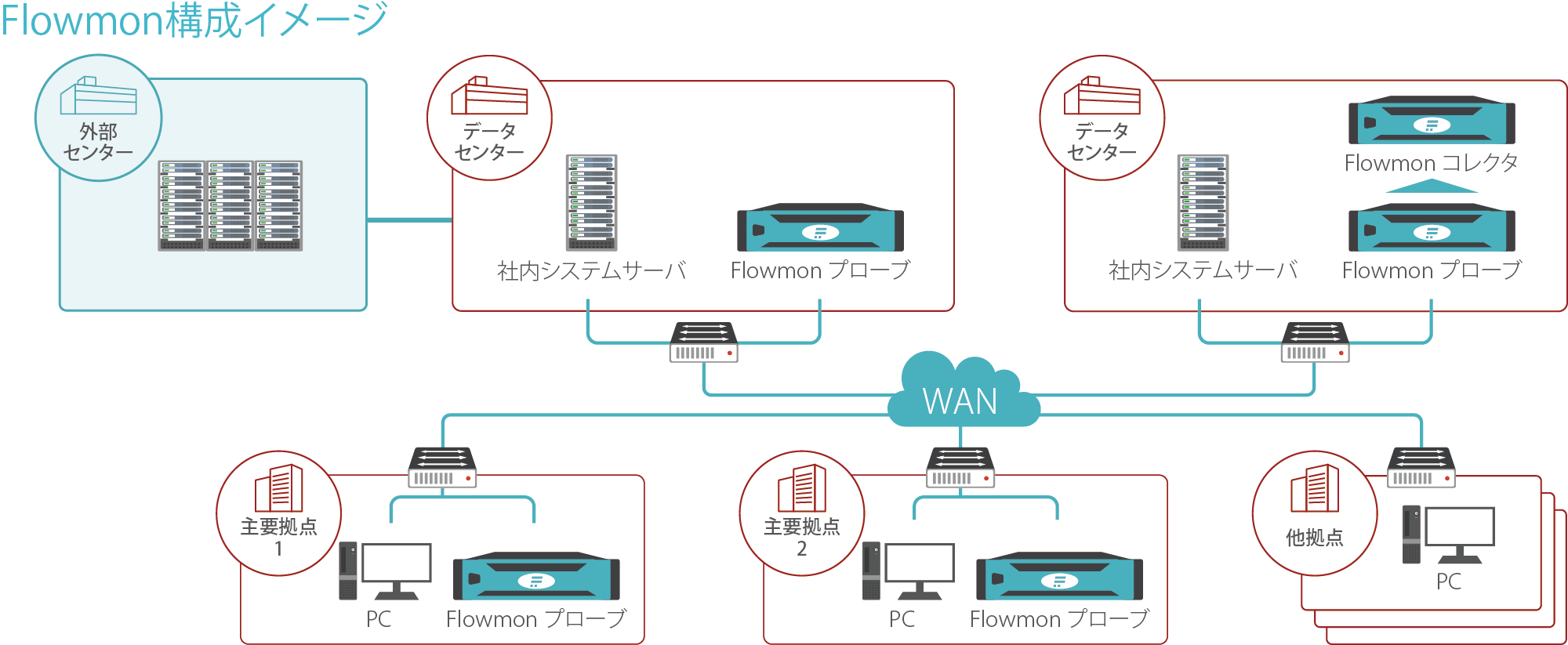

岡三情報システム株式会社様

岡三情報システム株式会社様

顧客企業の証券システムの円滑かつ安全な運用はもちろんのこと、障害の未然防止と迅速・正確な対応、と日々緊張を強いられる業務のツールとしてどのように「Flowmon」をご活用いただいているのか、インフラシステム部の皆さんにお話を伺いました。

背景・課題

多数の証券システムが稼働し個々の通信状況の把握が困難

グループ全体のWAN刷新で現状把握と要件整理が必要に

岡三情報システムは、証券システムの設計、開発、運用保守、マネージドサービス提供などを担う岡三証券のグループのグループ企業です。

岡三証券をはじめ証券会社14社(2020年5月時点)に対して、各社の業務実態を踏まえて共創しながら最適なシステムやサービスを提供しています。従来型のシステムからネット専業証券向けのフロントシステムまで幅広く手掛け、近年はRPA※1 やAI 活用の検証、セキュリティのさらなる分析と強化にも取り組んでおり、顧客企業とその先にいる投資家のユーザー双方へより高い付加価値の実現を図っています。各社が利用するシステムを安定的に稼働させるため、障害の未然防止、障害発生時の迅速な対応にかかる体制を確立し、リソース状況の分析など予防保守的な取り組みにも尽力しています。

※1 Robotic Process Automation、ロボティック・プロセス・オートメーション

インフラシステム部 次長の松山和央氏は、そうした日々の運用保守業務の中で、システムごとの通信状況の把握が課題になっていたと話します。

「各社様の要望に応えるべく多種多様なシステムやサービスを開発、ご提供していますが、その数がとても多く、通信状況の把握が困難になっていました。SNMPを用いた一般的なトラフィックモニタリングでは回線全体の状況はわかりますが、システム固有の状況を捉えるには個々に作り込みが必要で、負担が大きいことも問題でした。

今後のためにも解決の必要性が高まっていた折、岡三証券グループ各社とデータセンターをつなぐイントラネット用WAN 回線の刷新プロジェクトが始まりまして、通信状況の把握と要件の整理が急務となったのです。そこで着目したのがFlowmonでした。」

選定のポイント

Flowmonの使いやすさ、分かりやすさを評価 既存環境への影響が少なく展開しやすい

岡三証券グループのWAN 刷新プロジェクトは2016年に始まり、岡三情報システムでは同年の中頃からFlowmonの導入を検討しました。2017年初旬には導入を終え、現在も利用を続けています。インフラシステム部の上妻敬和氏は、Flowmon選定の決め手はわかりやすさと使いやすさ、そして導入のしやすさだったと話します。

「Flowmonは取得した通信の内容をダッシュボード画面でわかりやすく見ることができ、レポート化も容易です。導入後はシステムやサービスの安定運用を支えるツールとして社内で広く利活用することを念頭に置いていましたので、操作のわかりやすさも大切でした。既存のネットワーク環境に組み込む際に影響が少なく、早期に展開できる点もよいですね。 競合となる製品やサービスは特になく、決断は早かったと思います。」

導入効果と今後の展望

通信状況の把握・整理・分析が容易になり数々の成果につながる

より迅速で正確な運用保守業務に不可欠なツールとして活用

「ある基盤更改の際は、データセンターと拠点間、拠点同士の通信状況を可視化して、要件表の作成が容易になりました。また、別の案件でネットワークが想定したパフォーマンスを得られないという問題が生じたとき、Flowmonでパケットの流れを確認したら原因となるボトルネックが見つかり、対策と解決につながったこともあります。」

上妻氏も、Flowmonによって日々のシステム運用の負担が削減され、障害時の対応もより迅速かつ正確になったと評価しています。

「Flowmonは特定のIPやプロトコルで通信を抽出できるので、システムごとの通信状況を捉えやすくなりました。以前のような個別の作り込みは不要になり、モニタリング業務の手間も削減されています。また、通信内容を後追いで確認できるようになったことで、以前であれば調査を諦めていたような場面でも原因の速やかな特定と対策の実施が可能になりました。

障害発生時の分析もスピードが上がり、早期の解決はもちろんのこと、顧客企業への正確な連絡に役立っています。

今後も多数のシステムとサービスを安心してご利用いただけるように取り組みを続けていく中で、Flowmonは必要不可欠な存在となっています。さらなる活用にあたり、オリゾンシステムズには手厚く、またよりスピーディなサポートをお願いできればと思っています。」

Flowmon導入事例(岡三情報システム株式会社様)

- お見積依頼、お問い合わせはこちらからどうぞ

- 03-6205-6082

- 平日AM9:00~17:30(土日、祝祭日、年末年始、および弊社が定める定休日を除く)