ロードバランサー「LoadMaster」の取り扱いを開始

2021年10月22日

オリゾンシステムズ株式会社

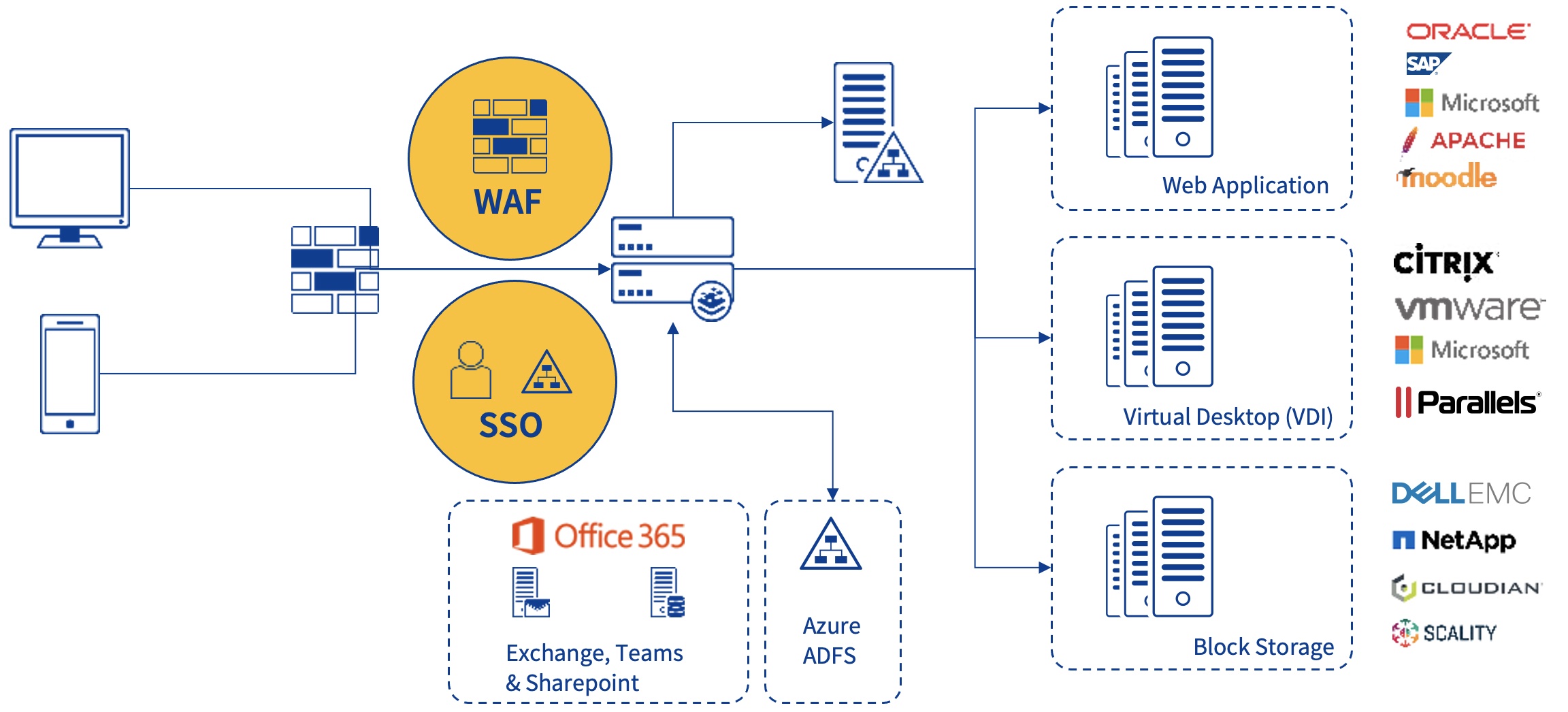

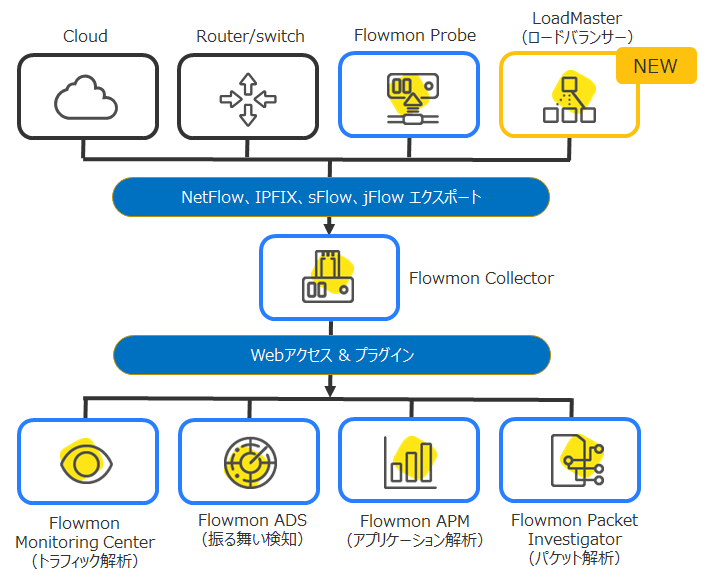

オリゾンシステムズ株式会社(本社:東京都新宿区、代表取締役 菅 健一)は、米Kemp Technologies(本社:ニューヨーク州、以下Kemp社)と国内総代理店契約を締結し、同社の高性能・低価格ロードバランサー「LoadMaster」を販売開始することを発表します。 Kemp社はオリゾンシステムズが国内総代理店を務めるFlowmon Networks社(本社:チェコ)を、2020年11月に買収し、トラフィック可視化・分析アプライアンス「Flowmon」と連携させるため、2021年4月NetFlow情報を生成・出力するエクスポート機能を「LoadMaster」に搭載しております。 これにより、「Flowmon」は、ロードバランサー「LoadMaster」を通過するトラフィックも分析対象に加えることが可能となり、より多角的なトラフィック可視化・分析が実現できるようになりました。 ロードバランサーはITサービスを安定させるために重要な役割を果たしますが、「Flowmon」と連携させることで、何か問題が発生した場合に、それがアプリケーションによるものかネットワークによるものか原因を迅速に特定したり、パフォーマンスの低下となる問題を、早期に的確に把握することが可能となり、サービスの安定性をさらに高めることができます。 オリゾンシステムズは、Kemp社との新たな契約により、「Flowmon」と「LoadMaster」を組み合わせて、ITシステムの可用性向上、パフォーマンス改善や品質向上のために、より付加価値の高いソリューションを提供してまいります。

Kemp LoadMasterの概要

「LoadMaster」は、全世界138カ国25,000を超えるユーザーに導入されている製品で、ハードウェアアプライアンス、仮想アプライアンス、クラウド型の3つの提供形態があります。

SSL処理性能の高い「LMOS (LoadMaster OS)」の優れたアルゴリズムとLSIによるアクセラレーションにより、競合他社の同等価格製品と比較して3~4倍の高い処理性能を提供します。

ホットスタンバイのフェールオーバーメカニズムによって、高可用性を実現。また、アプリケーション・サーバーのヘルスチェックと多様な負荷分散方式により、トラフィックを常に安定したサーバへリダイレクトします。

また、直感的なWebユーザインターフェース、PowerShellからのアクセス用APIのサポート、およびWebサービスモデルの開発を容易にするREST APIを用意しています。アプリケーション・テンプレートの利用によるデプロイの最適化とREST API、PowerShell活用で、DevOPSツールなどの運用フレームワークを使用することなく、システムの構成と管理を自動化します。

※詳細は以下をご参照ください。

http://www.orizon.co.jp/products/loadmaster/

Kemp Flowmonの概要

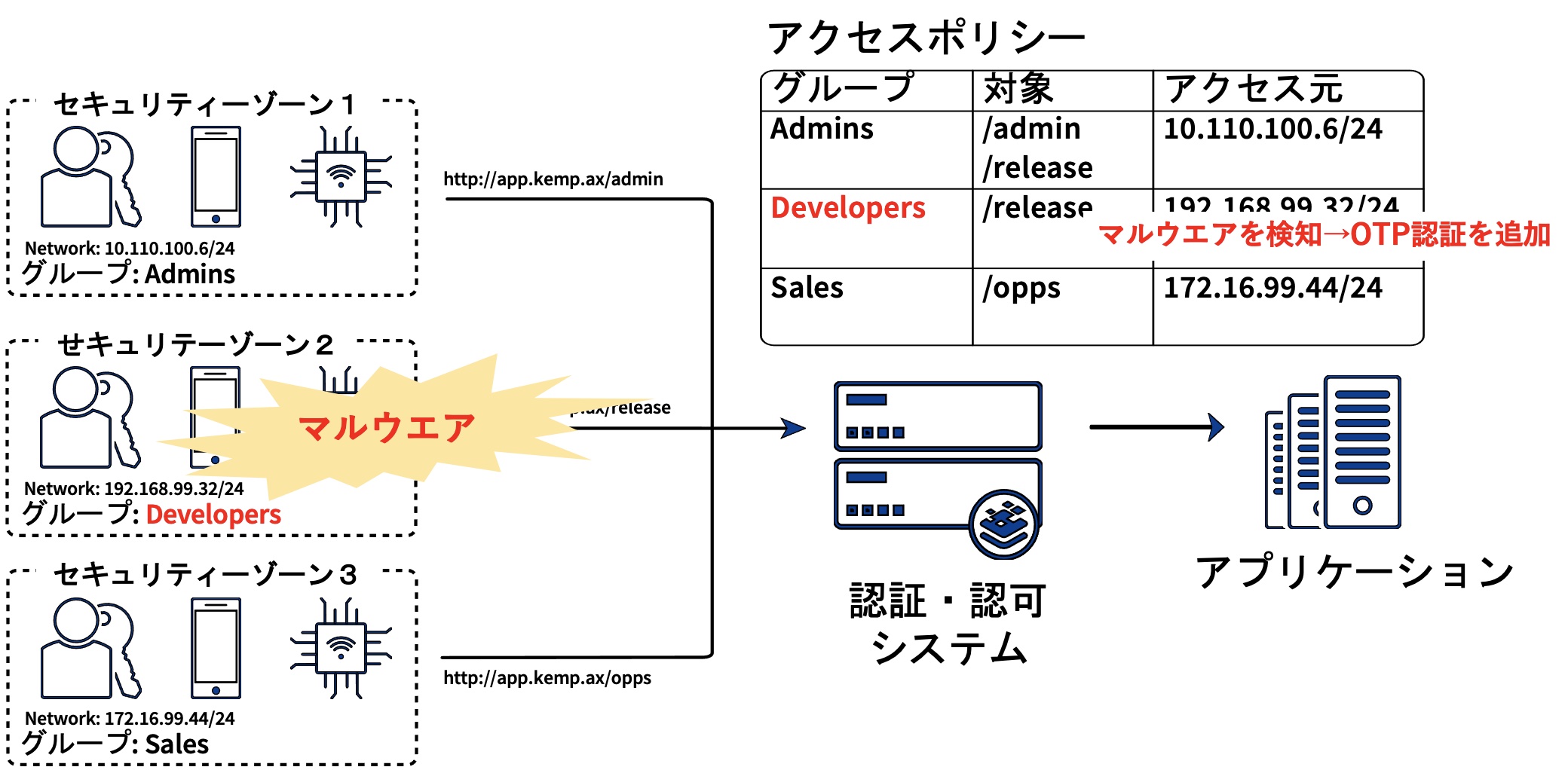

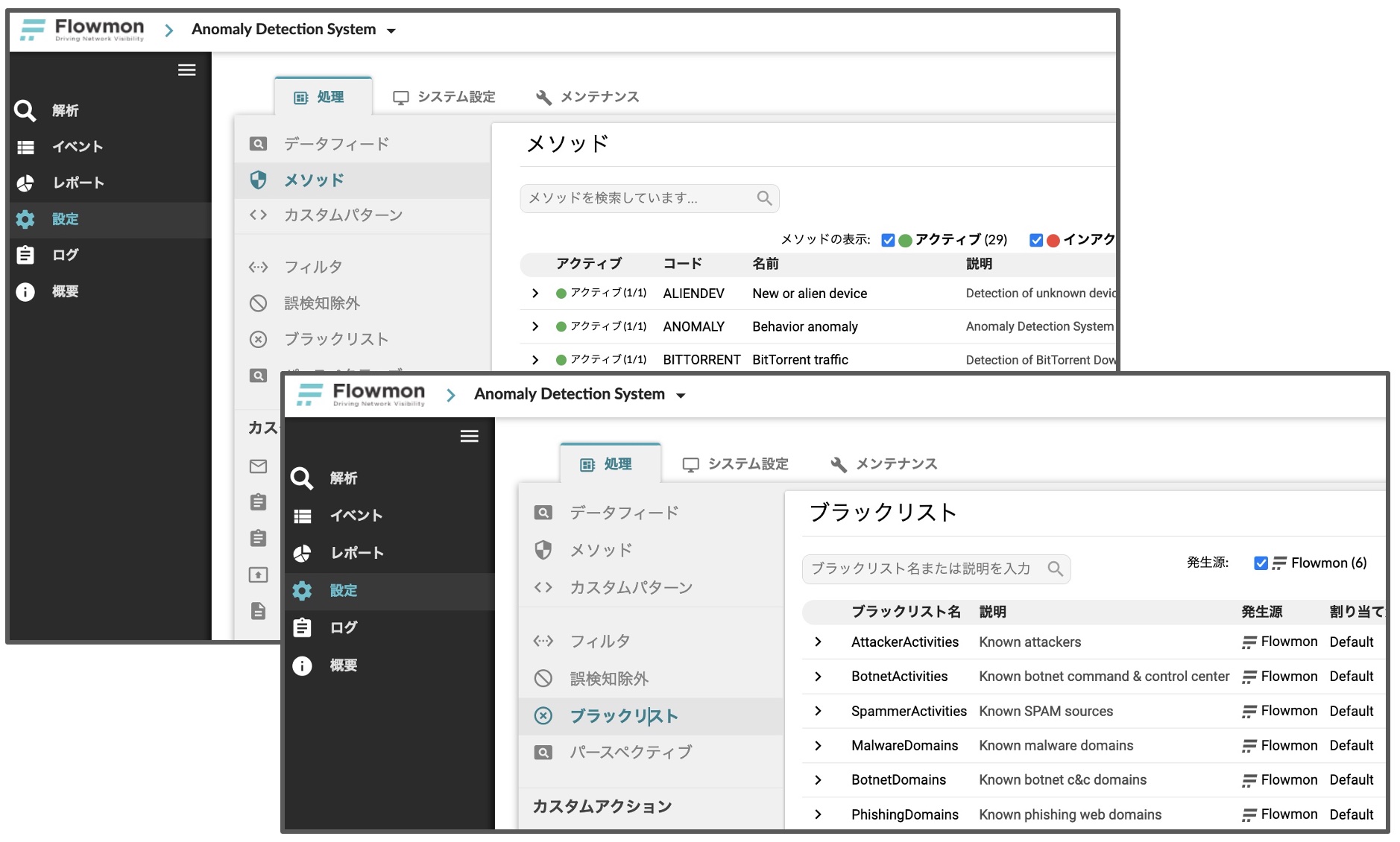

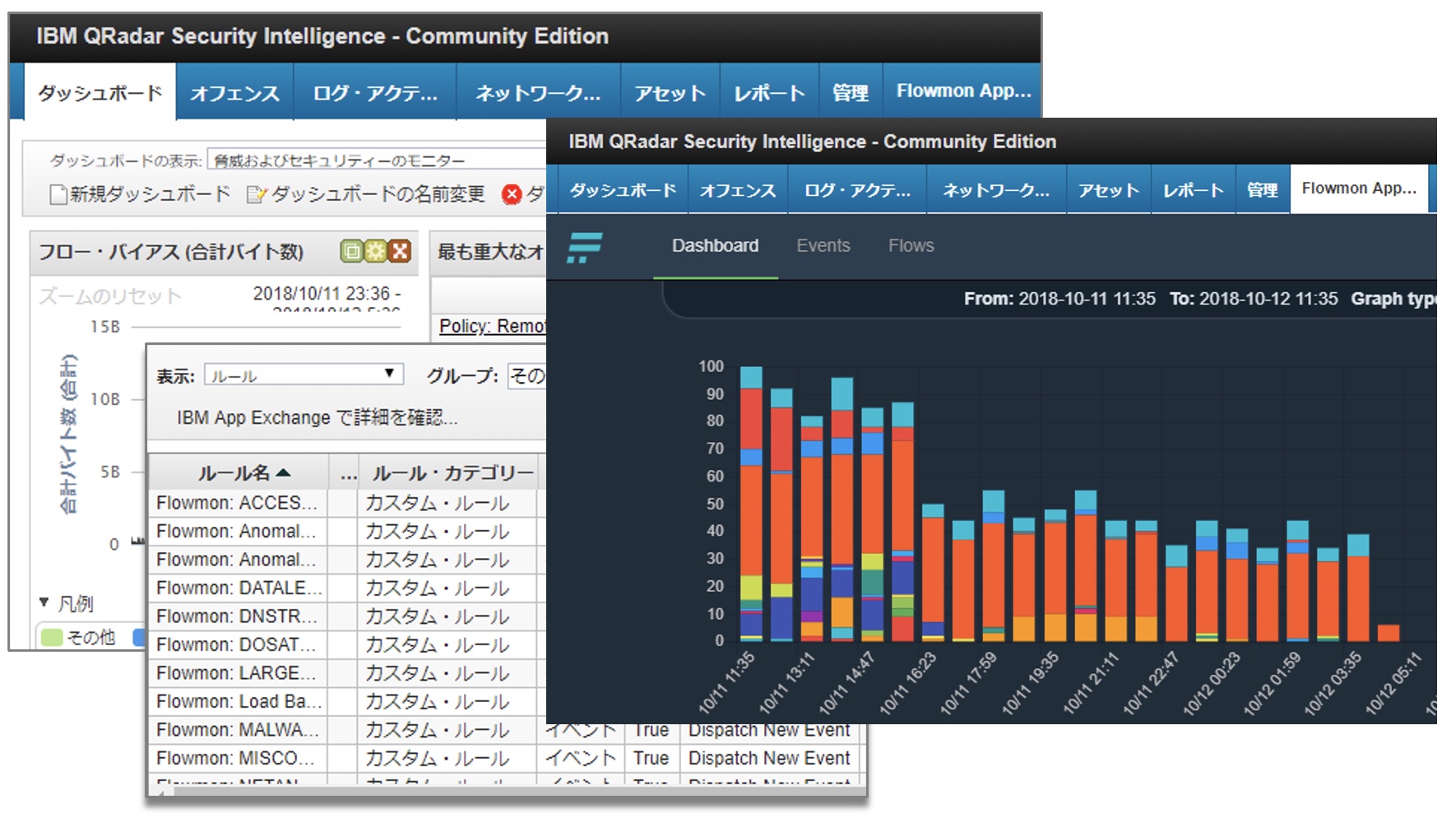

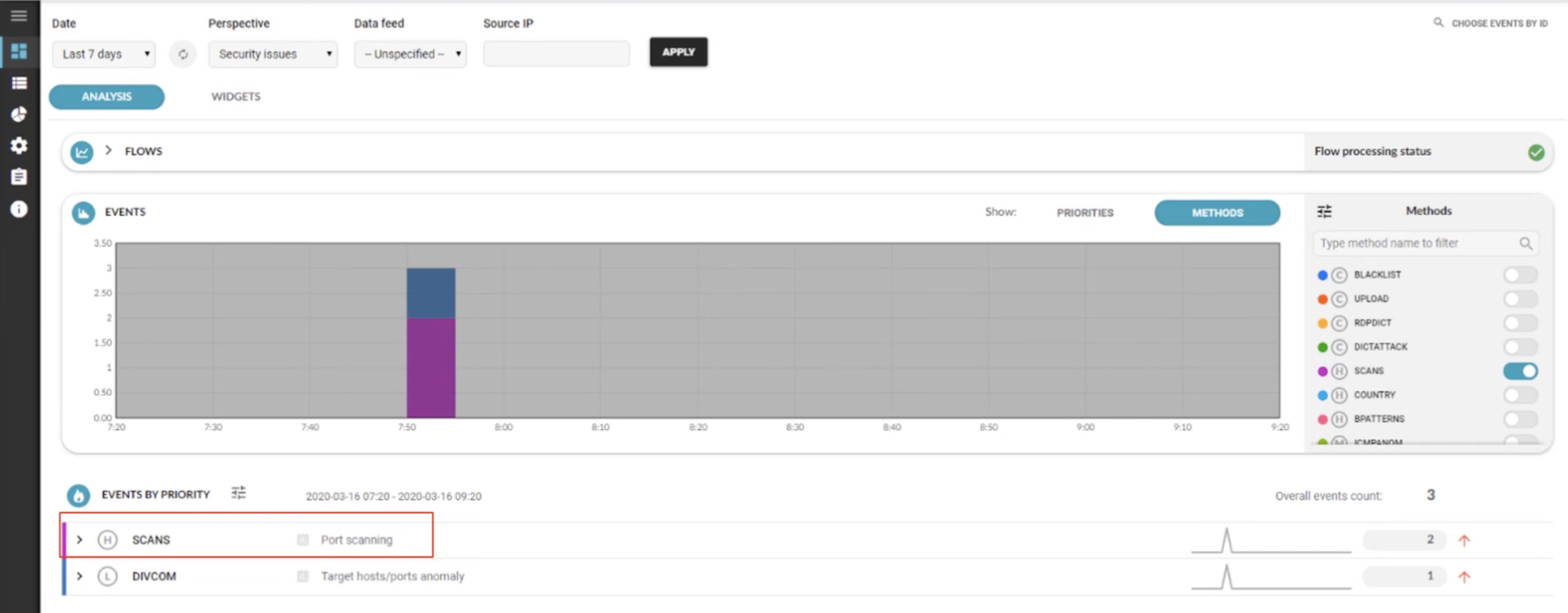

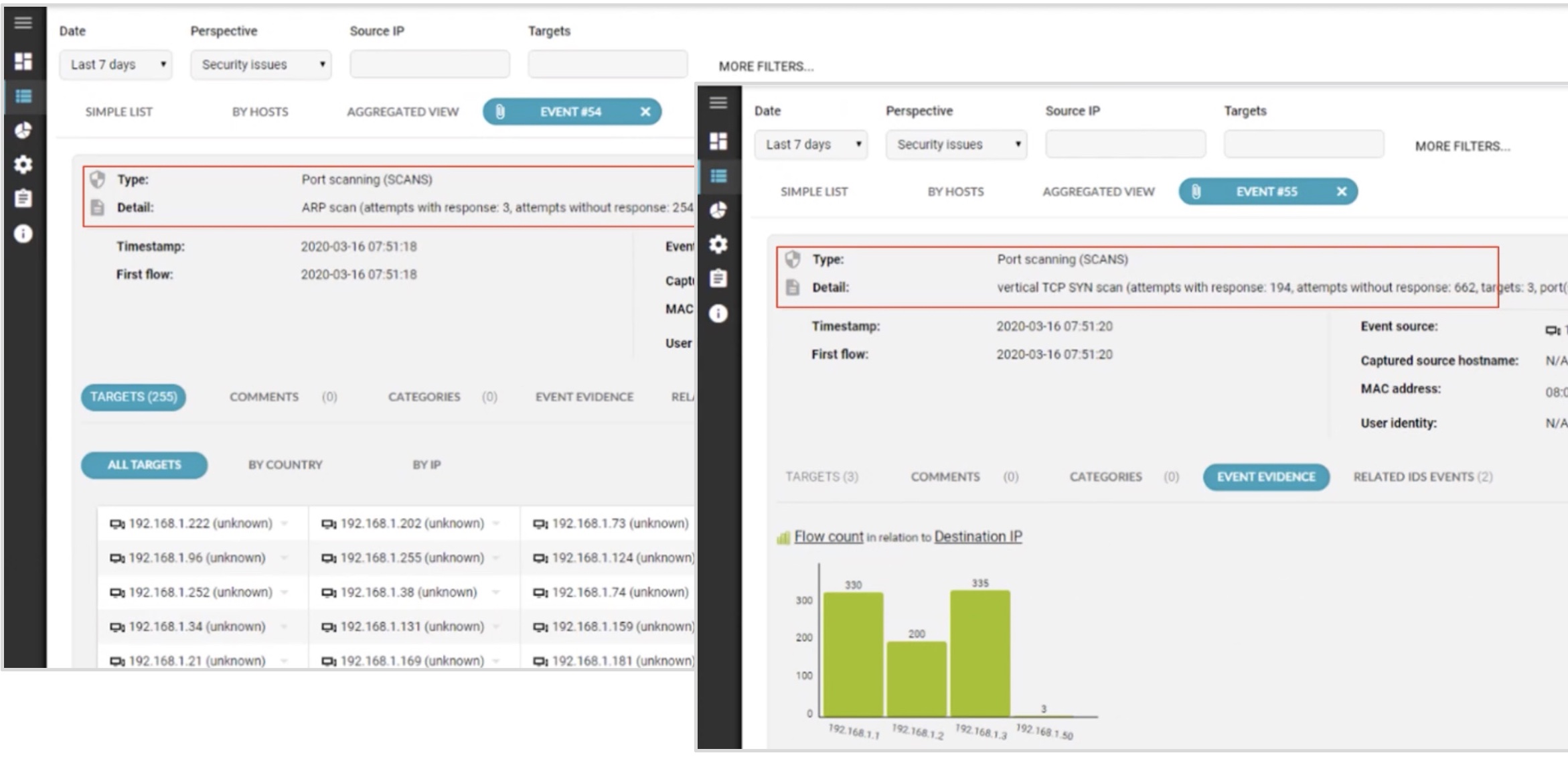

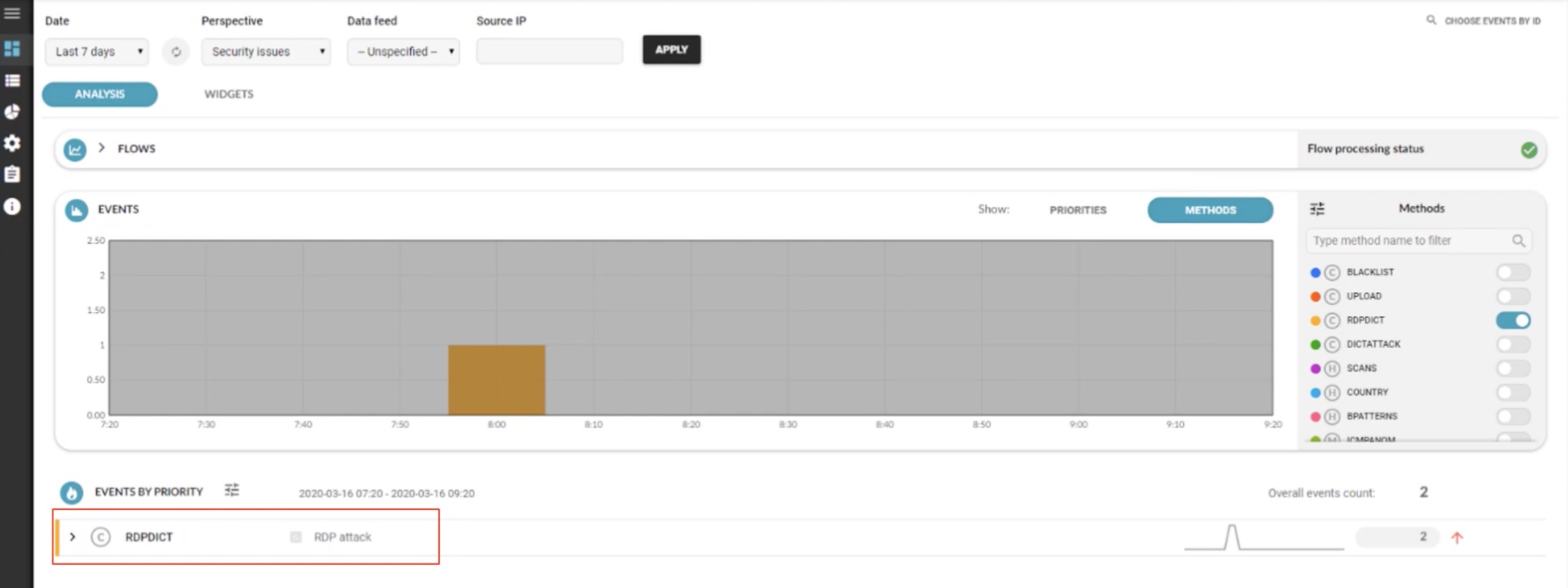

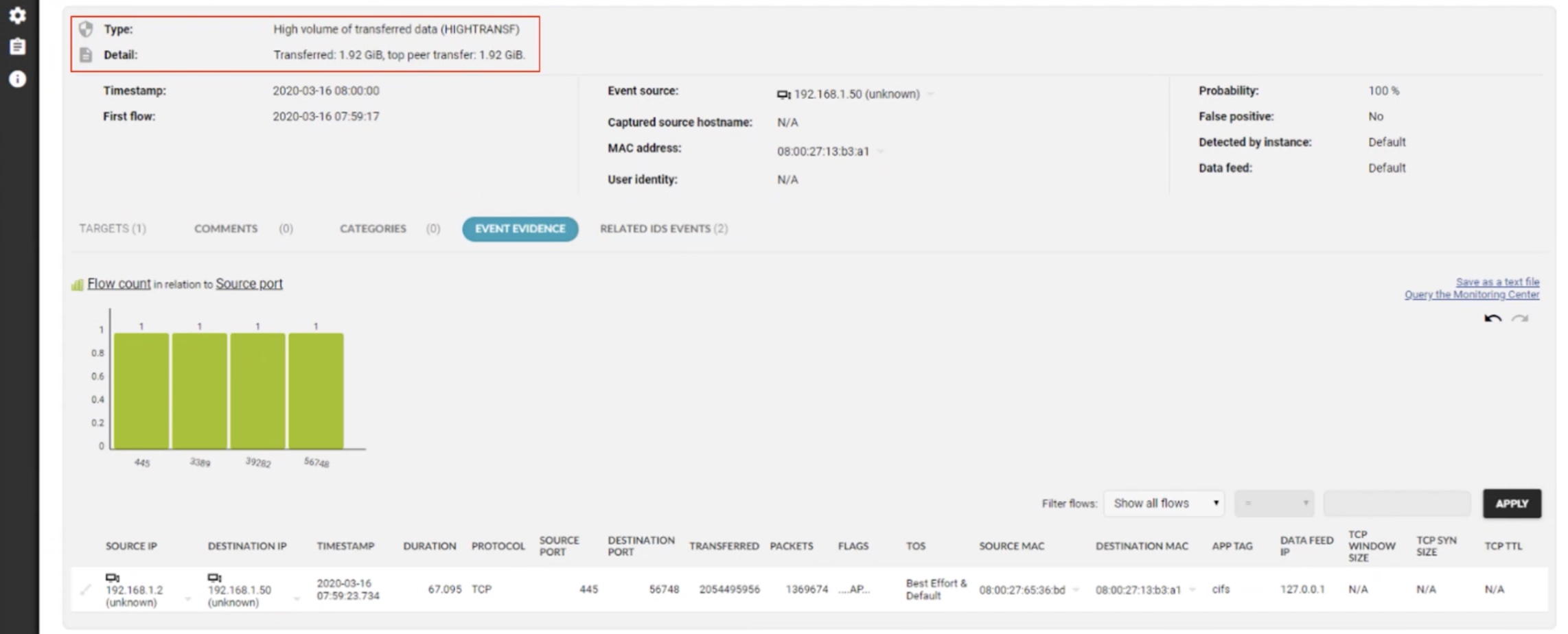

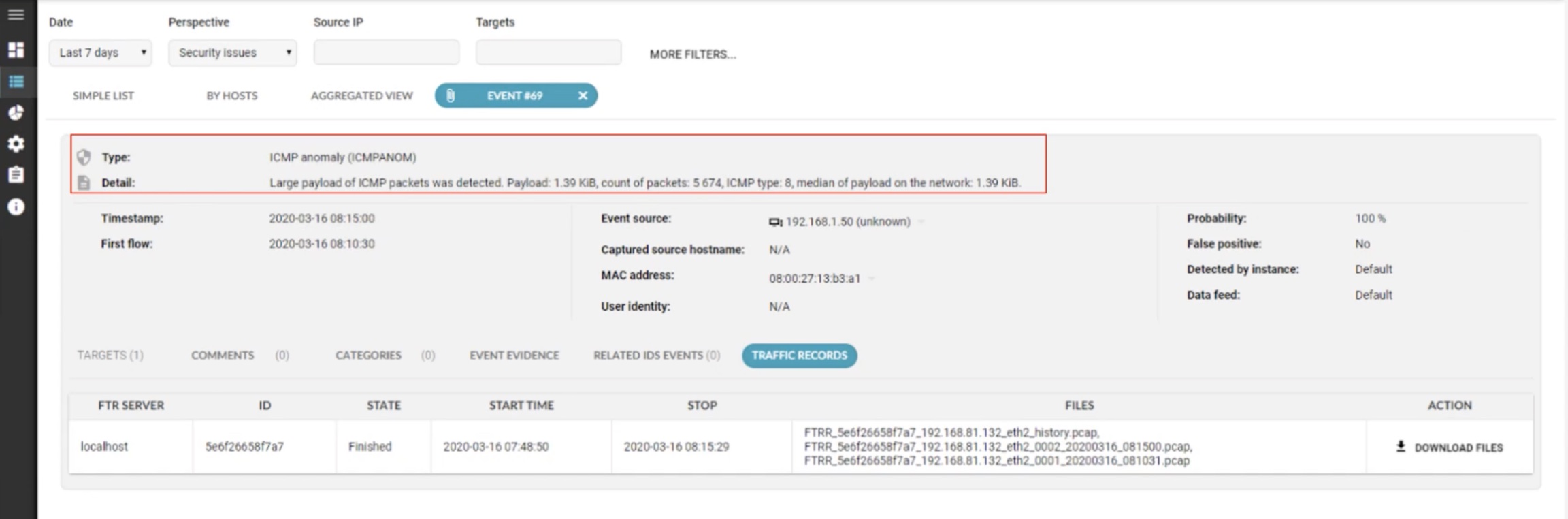

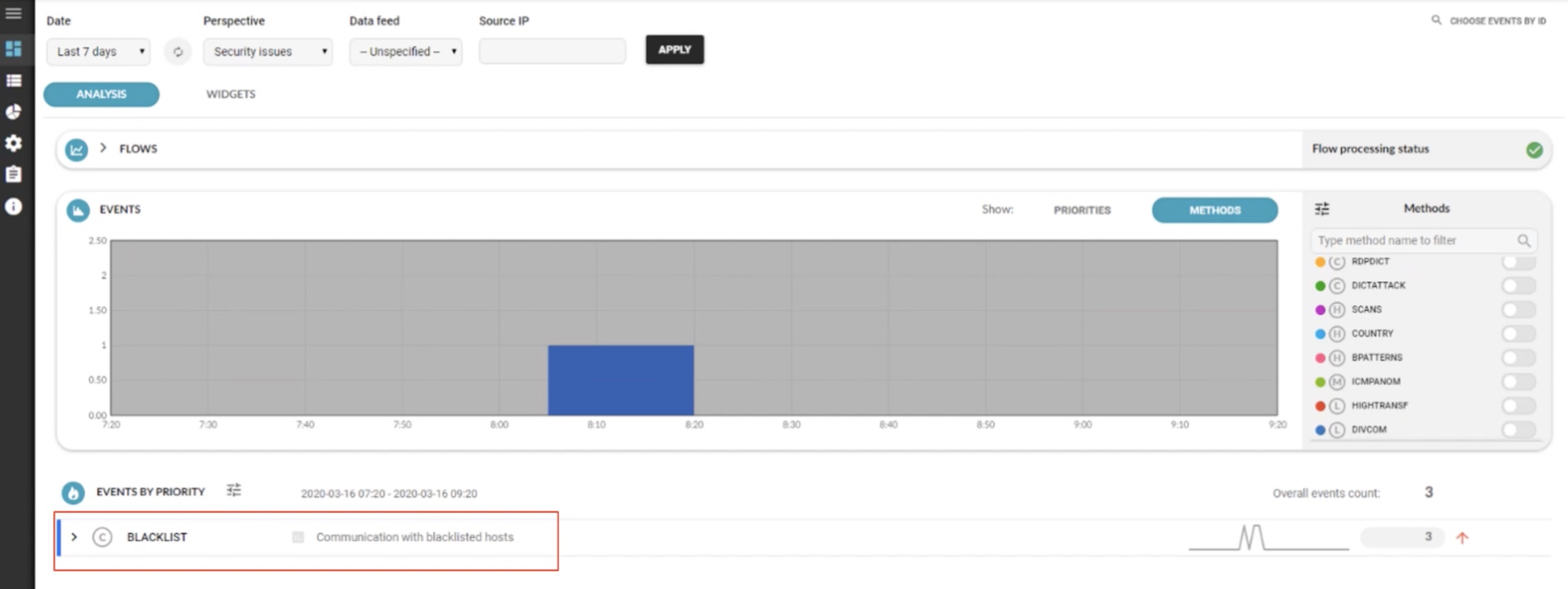

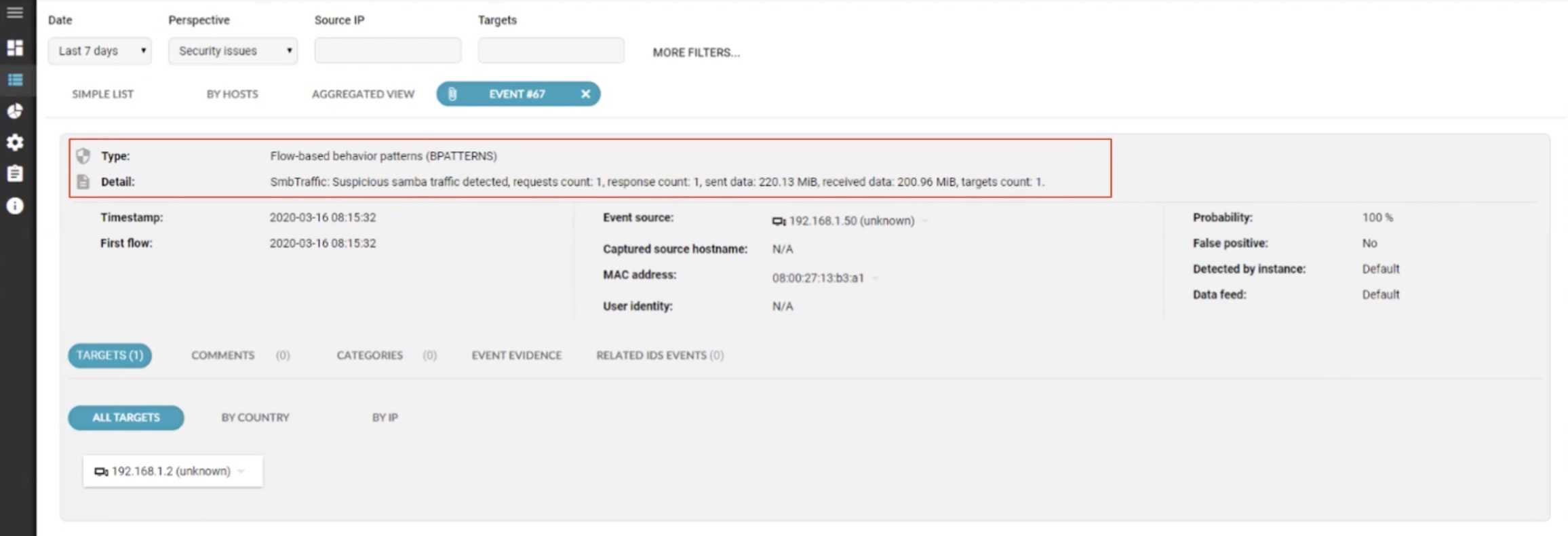

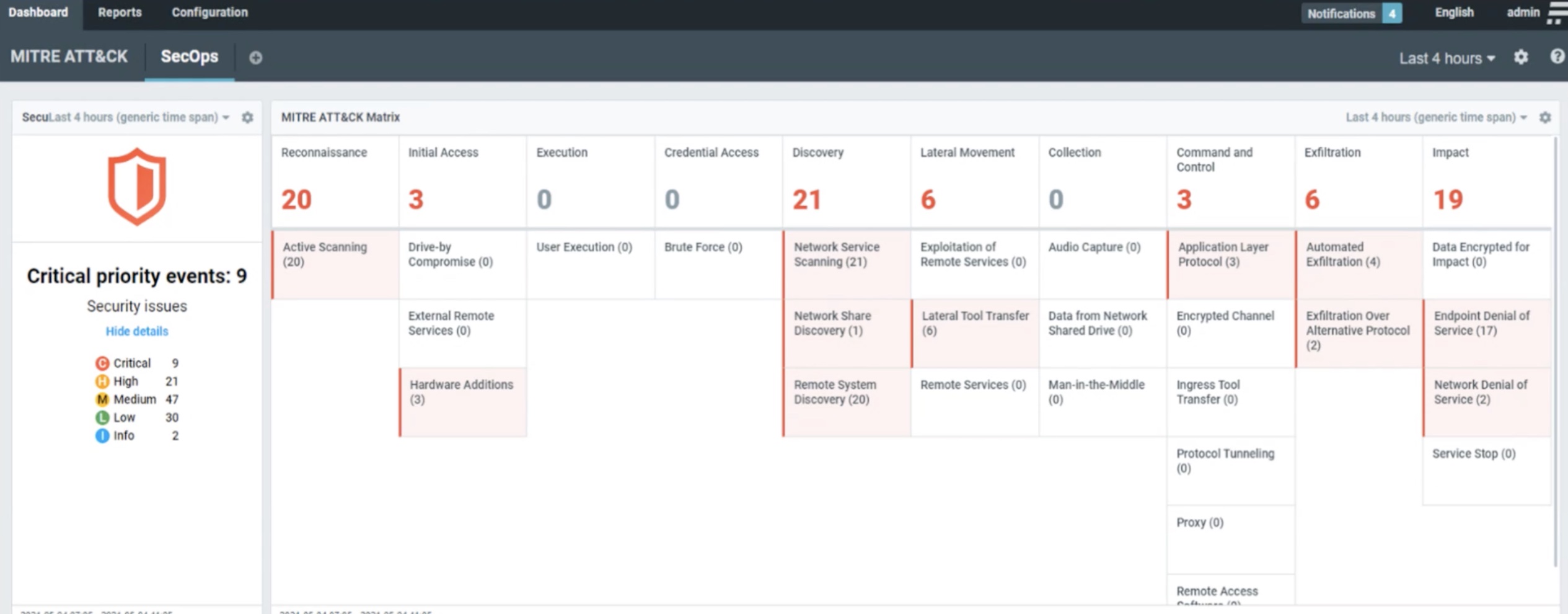

ネットワークの安定稼働を確保するためには、トラフィックの増大、サイバー攻撃など、トラブルの原因を迅速かつ的確に把握しなければなりません。ネットワークトラフィック監視・分析アプライアンス「Flowmon」は、その中核となる「Flowmonコレクタ」が、NetFlow情報(送信元/送信先IPアドレスやポート番号、プロトコル番号などの通信統計情報)を収集して分析することで、ネットワーク全域や個々の通信をWeb管理コンソールから可視化できるようにします。これにより、トラフィックの詳細を継続的に監視して、迅速なトラブルシューティング、不適切な行為の抑制や社内規律の保持に役立てることができます。また、ネットワークのキャパシティプランニング、事業者間のピアリング状況の分析およびSLA コンプライアンスの維持にも役立ちます。

「Flowmon」のNetFlowを活用したトラフィック解析は、従来のSNMP監視やパケットキャプチャなどの短所を補う技術で、昨今のネットワーク可視化の第一選択肢となりつつあり、ハードウェアアプライアンス、仮想アプライアンス、クラウド向けの3つの提供形態があります。

※詳細は以下をご参照ください。

http://www.orizon.co.jp/products/flowmon/

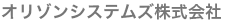

「Kemp LoadMaster」と「Kemp Flowmon」のソリューション構成図

- ■Kemp Technologiesについて

- https://kemp.ax

Kemp Technologies, Inc.は米国ニューヨークに本社を置くグローバル企業で、ヨーロッパはアイルランド、ドイツ、南米はブラジル、アジアではシンガポールに拠点があります。2020年Flowmon Networks a.s.を傘下に収めた後、チェコをその主要開発拠点として事業拡大しています。Kemp Technologiesの主要製品であるLoadMasterを導入している顧客は、全世界138カ国25,000を超え、多くのお客様にご利用いただいております。

なお、Kemp Technologies,Inc.は、「WhatsUp Gold」を提供しているProgress Software Corporationによる買収を発表しています。

https://kemptechnologies.com/news/progress-announces-acquisition-kemp/ - ■オリゾンシステムズ株式会社について

- http://www.orizon.co.jp/

オリゾンシステムズ株式会社は、1998年の設立以来、ネットワークインテグレーションビジネスに特化し、システム開発、ITインフラ構築、24時間365日監視・保守サービス、海外製品の販売など、これらを包含したワンストップサービスを提供しています。従業員数は240名(2021年8月現在)で、その内200名が技術者です。

◇ 報道関係者・読者お問い合せ ◇

オリゾンシステムズ株式会社

Flowmon営業部

電話番号:03-6205-6083

E-mail:flowmon-marketing@orizon.co.jp

記載されているロゴ、会社名、製品・サービス名は、各社の登録商標または商標です。