閲覧するためには、パスワードが必要になります。閲覧するには以下にパスワードを入力してください。

閲覧するためには、パスワードが必要になります。閲覧するには以下にパスワードを入力してください。

トポロジー・マップが拡張され、使いやすく情報が豊富になりました。

2022年8月31日

このコラムでは Science of Network Anomalies を参照し、Flowmon ADSのテクノロジーの基盤となるNetwork Anomalyについてまとめました。

今日のネットワークは、長い道のりを経て進化し、多数の異なるネットワークデバイス、プロトコル、およびアプリケーションで構成される複雑なシステムとなりました。したがって、ネットワークで何が起こっているのか、またはネットワーク内のすべてが正常に機能しているかについて完全に把握することは、事実上不可能と言わざるを得ません。これにより、ネットワークの問題に遭遇してしまうこととなります。

ネットワークの問題がどのように発生するかに関わりなく、できるだけ早くその発生要因を排除し、将来の問題発生を回避することが求められます。そのために、ウイルス対策、ファイアウォール、IDSなどのさまざまなセキュリティ対策ソリューションが用意されています。問題を解決する以前に、その問題自身を検知することが重要な視点となります。

ネットワークの問題は、トラフィックの異常として検知することができます。一般的に、異常は予想に反するものです。たとえば、損傷したスイッチは、ネットワークの別の部分で予期しないトラフィックを生成し、サービスがダウンしたときに新しいエラーコードを表示させることがあります。ネットワークにおけるトラブルシューティングは、ネットワークの異常に基づき実施します。

異常を分類する最初の方法は、通常のネットワークトラフィックとの違いを検知することです。転送されるデータのタイプ(動作)、転送されるデータの量(ボリューム)、または両方を調査します。また、異常を分類する別の方法として、以下のような分類方法があります。

異常検知には、ネットワークの継続的な監視と分析が必要です。異常検知システムは、汎用的なネットワークトラフィックのシナリオをカバーし、予期しないものが検知され、異常であると評価された場合、ネットワーク管理者にその状態を通知する機能を有します。

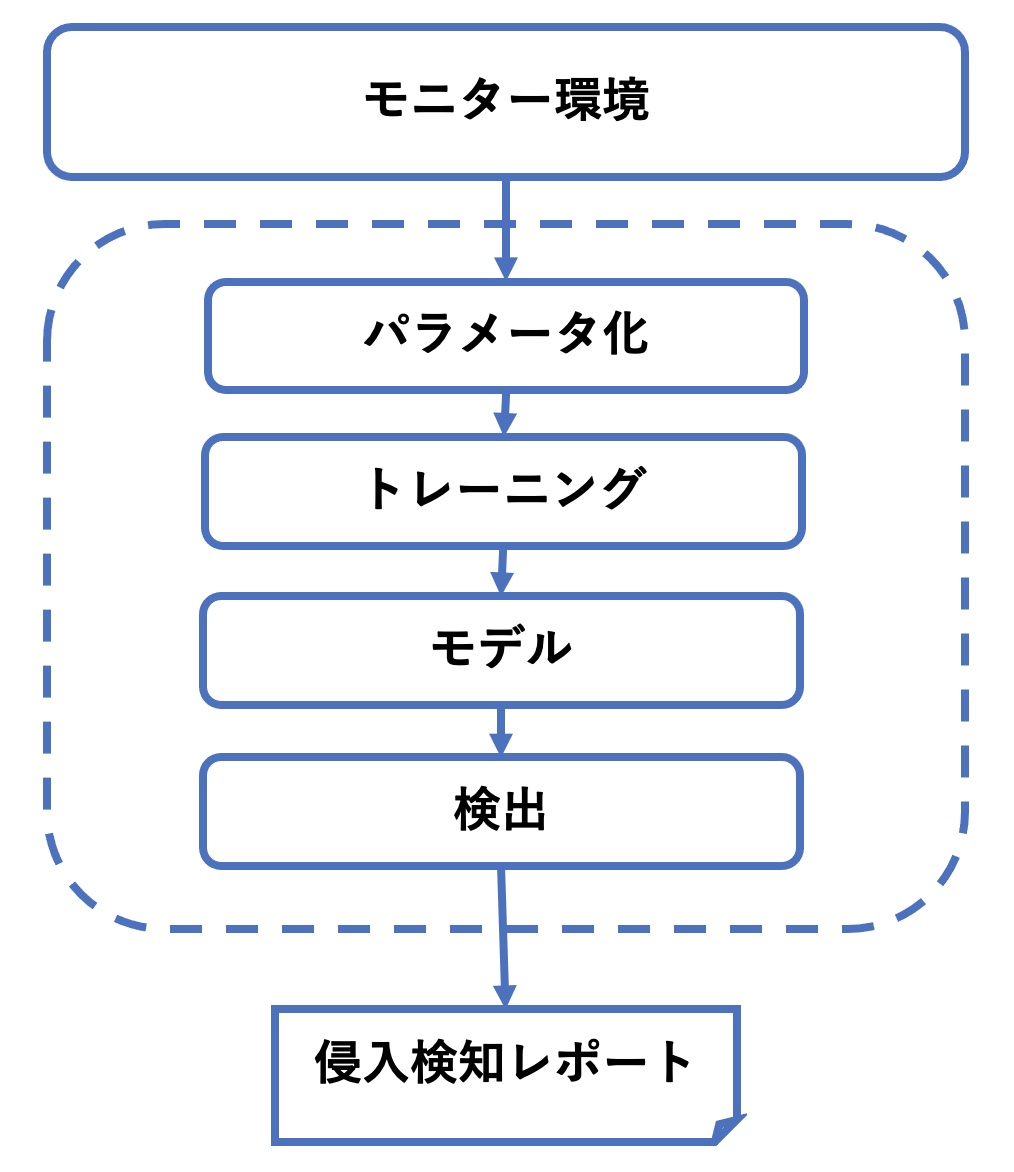

一般に、異常検知はいくつかのコンポーネントに分けることができます。図1(右側の図)を参照してください。

図1:異常検知の基本コンポーネント

異常検知(Anomaly Detection)は以下を目的として利用される手法となります。

異常を検知するために、その指標となるシグネチャが必要となります。シグネチャとは、既知の不正な通信や攻撃パターンを識別するためのルール集です。シグネチャの例としては、宛先IPアドレスと同じ送信元IPアドレスを持つパケットを検索する場合や、パケット内の特定のコンテンツを検索する場合があります。

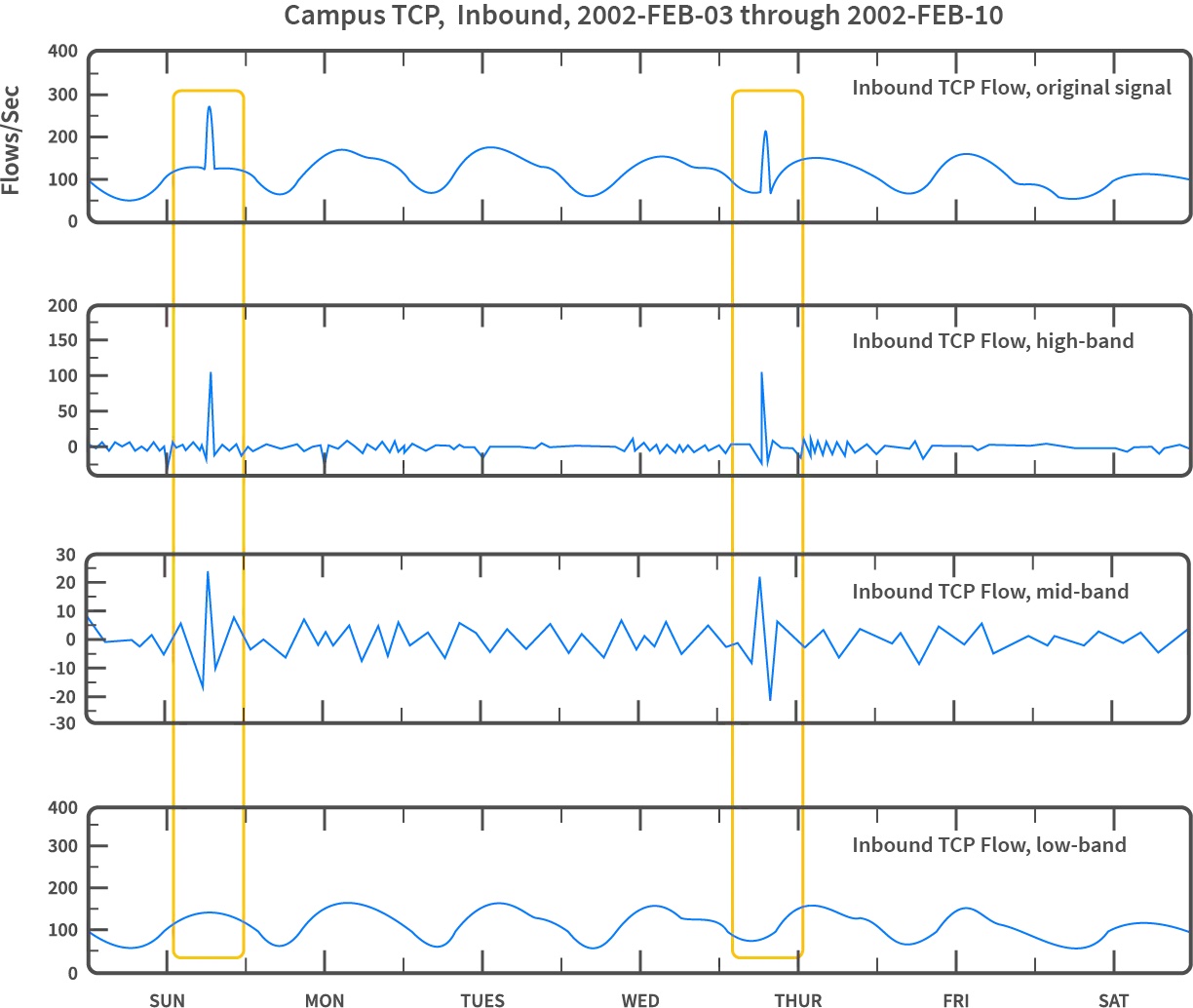

ベースラインは、ある共通の特徴を持つ転送データの量を記録します。たとえば、5分ごとに検知されたTCP接続数などです。学習したベースライン(過去5分間のクエリ数)から大きく逸脱した場合に発生します。図2を参照してください。ここではネットワークトラフィック異常の信号分析に起因する、検知されたTCP接続の量の変化に応じた異常検知を示しています。

図2:検知されたTCP接続の量の変化に応じた異常検知

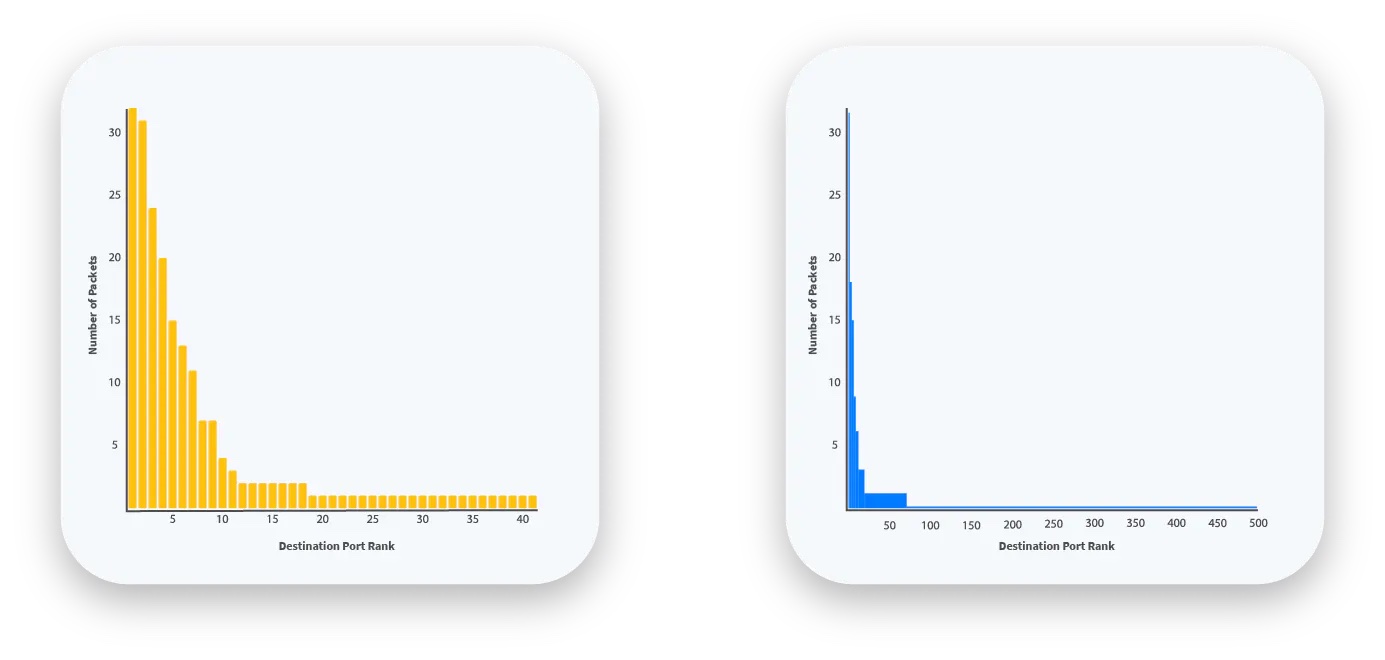

図3は、1つの宛先ポートに送信されるパケット量の増加として、異常が現れる場合を示しています。大量のデータを単一のポートに転送すると、結果の分布が大幅に変化します。

図3:宛先ポートによるパケットの分散の変化

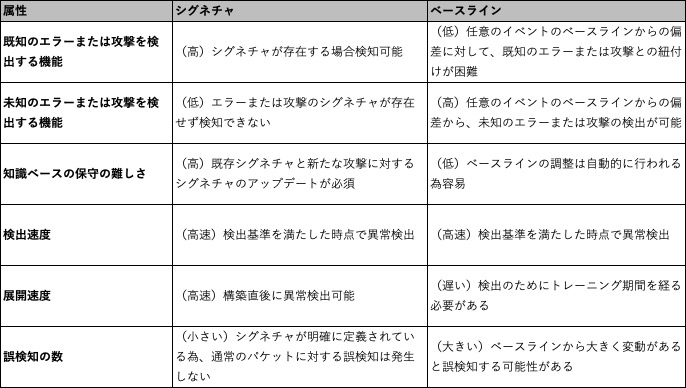

次の図は、シグネチャとベースラインの使用を比較しています。

図4:シグネチャとベースライン

シグネチャを使用した異常検知は高速で正確ですが、シグネチャがわかっているトラフィック異常に対してのみ機能します。一方、機械学習ベースは学習期間が必要なため、検知できるようになるまでの期間が遅く、誤検知も発生しますが、シグネチャが存在しない新しい異常や変更された異常を明らかにすることができます。一般に、すべての異常を誤検知することなく検知することは不可能です。したがって、バランスの取れたアプローチが推奨されます。

シグネチャを正確にし、ネットワーク内の既知の異常を検知するには、攻撃に関する知識を利用し手動でシグネチャを作成する必要があります。一方、ベースラインは機械学習アルゴリズムを使用します。機械学習を使用する主な利点は、実際に検知されたデータに応じてベースラインが時間の経過とともに変化し、過去の結果から学習できることです。

機械学習アルゴリズム(ヒューリスティックなど)は、異常ベースの侵入検知システムで使用されます。侵入検知システムは、ベースラインからの逸脱を探すという原則に基づいて機能します。

機械学習を使用する利点は、監視対象のネットワークに関する知識が必要になることはめったになく、予想されるトラフィック量を自動学習し異常を検知できることです。ただし、トラフィックが急激に増加した場合、ベースラインを用いた異常検知では、誤検知を検知します。この誤検知は、ベースラインが通信の増加にゆっくりと対応することで、いずれ発生しなくなる反面、特定の通信が徐々に増加するような攻撃が発生した場合、異常が検知されないという欠点になります。Slow Rate Attackなどの巧妙な攻撃手法では、この特性を利用し検知を回避されることがあります。

ベースラインの作成は、現実的には単純ではありません。今日では異常検知の機能を大幅に制限する問題がいくつか発生します。このセクションでは、最も重要な2つの問題について説明します。

正常なトラフィックと異常なトラフィックを正確に区別することは、容易ではありません。昨日までは通常のトラフィックだったかもしれませんが、明日は異常になるということが発生します。これは、ネットワークに問題(異常)があるかどうかに関係なく、送信されるデータが変化するためです。その為、検知はスコアを用いて実施されます。システムや手法によってその利用方法は異なりますが、基本的な考え方は同じです。検知された各イベントにはスコアが割り当てられ、このスコアが事前定義されたしきい値を超えると、異常としてマークされます。

異常を検知するためのしきい値は、検知の感度を決定します。感度が高すぎると、問題や異常がすぐに検知されますが、誤検知が増えるという犠牲が伴います。一方、感度が低い場合、誤検知の数は減少しますが、本来、検知すべき異常通信が発見できない可能性があります。

誤検知イベントの例としては、オペレーティングシステムの予期しない更新によって突然大量のデータが転送されたり、予期せず異常な数の顧客が同時に企業のオンラインショップに接続したりする場合があります。

一般的にネットワーク上のすべての異常を検知し、同時に誤検知を起こさないようにすることは不可能です。誤検知が問題となる理由はいくつかありますが、正当なトラフィックまたはサービスに問題があると識別され、そのアクティビティが制限される可能性があります。同時に、これらの異常を手動で処理および分析するには、膨大な時間と労力が必要です。

ネットワーク内のプライバシーとセキュリティの理由から、データ暗号化は一般的となっています。データの暗号化により、監視と分析で処理できるデータの量が減少するため、暗号化された通信も異常の検知に悪影響を与えます。たとえば、暗号化された電子メール通信の監視では、暗号化されているためにメールアドレスを確認することはできません。

暗号化がどのレベルで行われているか、知ることが重要ですが、ほとんどの通信はアプリケーションレベルでのみ暗号化されます。つまり、IPアドレス、宛先ポートなどを用いて統計分析を実行できます。したがって、一般的に暗号化によって異常の検知が妨げられることはありませんが、検知可能な異常の種類が制限されます。この事実は攻撃者やさまざまなマルウェアスクリプトも認識しており、検知を回避するために暗号化された通信で活動を隠しています。

Flowmon ADSでは、お客様の既存ネットワーク環境にほとんど影響を与えることなく、ネットワークを流れるデータから異常検知が可能です。ベースラインを用いたふるまい検知、ブラックリストを用いたシグネチャ検知により、有効なセキュリティ対策となるソリューションとして、ADSには今後も実践的な機能拡張が予定されています。

コラム記事: ゼロトラストを支えるFlowmon

コラム記事: ランサムウエア検知でのADSのシナリオ

コラム記事: 模擬攻撃とFlowmonでの可視化事例

2022年6月30日

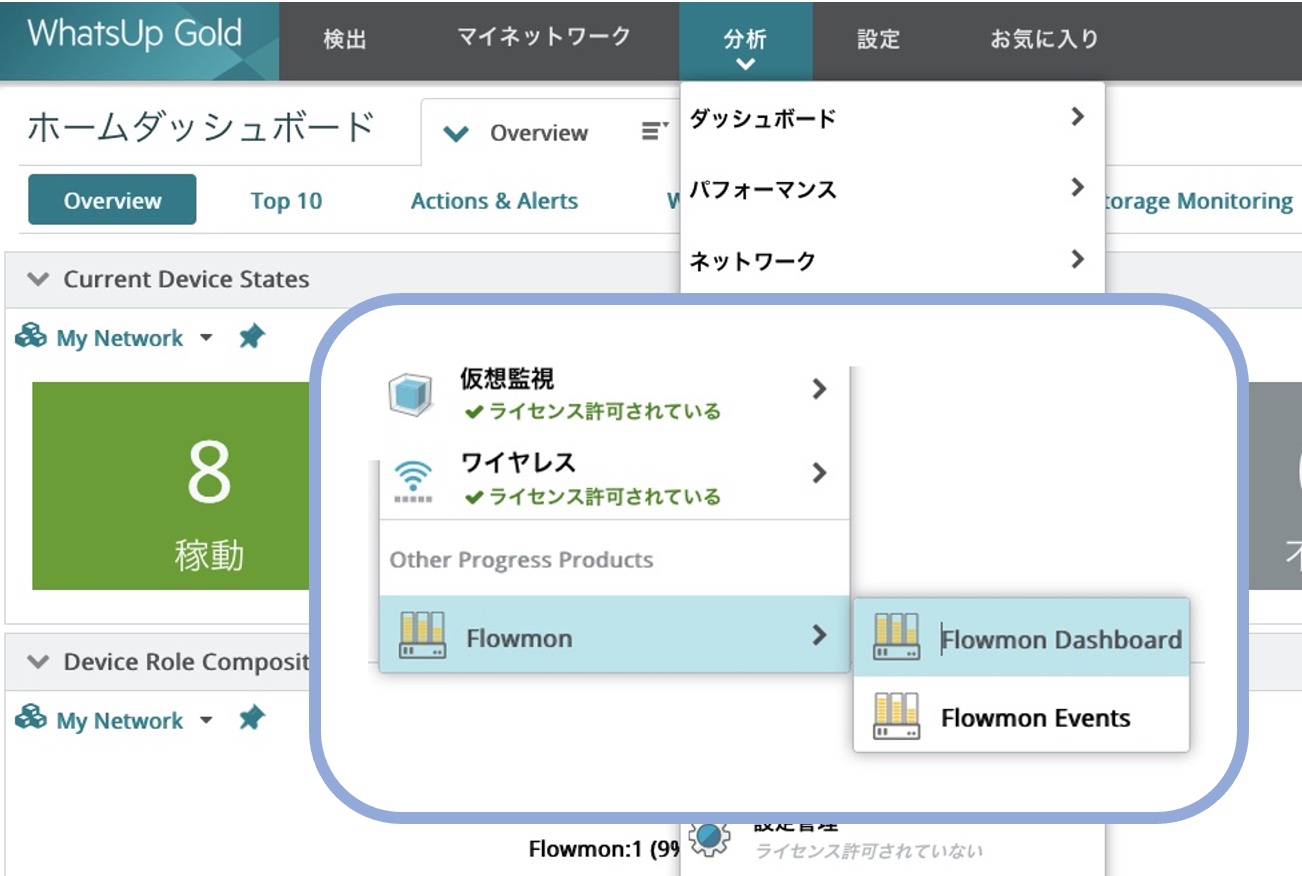

FlowmonではSyslogやREST APIなどの外部インターフェイスを経由して、様々なインテグレーションを実現しています。このコラムではProgress社のポートフォリオに加わったFlowmonが、Progress社 主要製品の一つとなるWhatsUp Goldと実現するインテグレーションについて、その手順や動作概要を確認してみます。

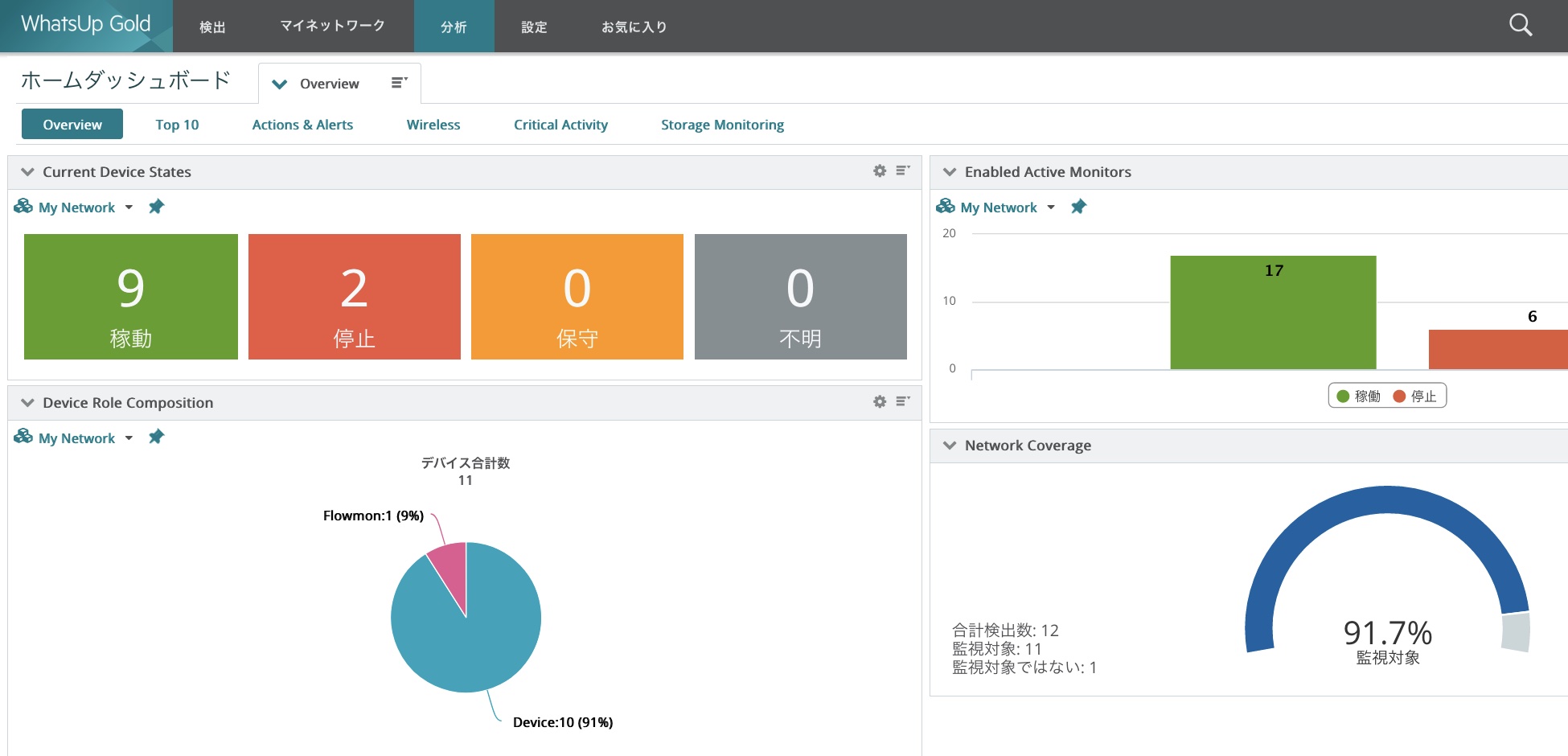

WhatsUp Gold はSNMPベースの死活監視の他、レイヤー2/3レベルのネットワーク監視および、syslogなどで収集されたログの管理機能をもち、統合的なネットワーク監視を得意とするソリューションです。日本国内でも多くのお客様にご利用いただいています。

WhatsUp Goldダッシュボード

Flowmonとのインテグレーションによって、このネットワーク監視がレイヤー7レベルに拡張される点に加えて、セキュリティー監視をも可能となる点が、既存のWhatsUp Goldのお客様にとって最大の利点と考えられます。一方Flowmonのお客様にとっては、これまでのフローベースのネットワーク監視に加え、WhatsUp Goldを導入することで、各デバイスのリソース情報や他デバイスからのログ情報を横断的に分析することができ、より多角的なネットワーク環境の状況把握が可能となります。

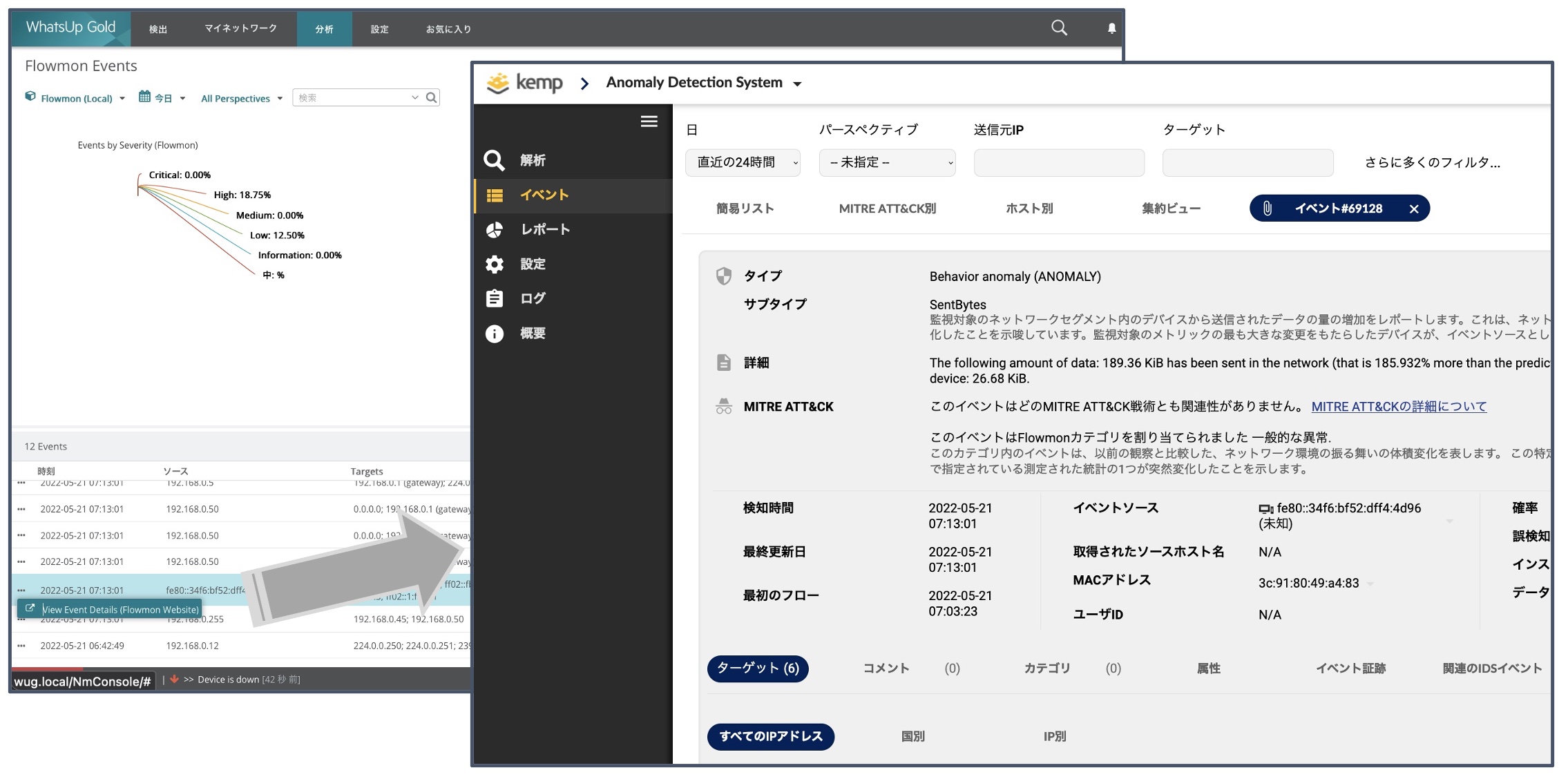

最新リリースとなるWhatsUp Gold 2022.0では、REST API経由でのFlowmonとの連携が実装されています。これによりFlowmonで検知されたさまざまなイベントをWhatsUp Goldのコンソールからも確認することができ、またシームレスにFlowmonのそれぞれのイベント詳細情報との連携を実現し、統合されたネットワーク/セキュリティー監視シナリオを提供しています。

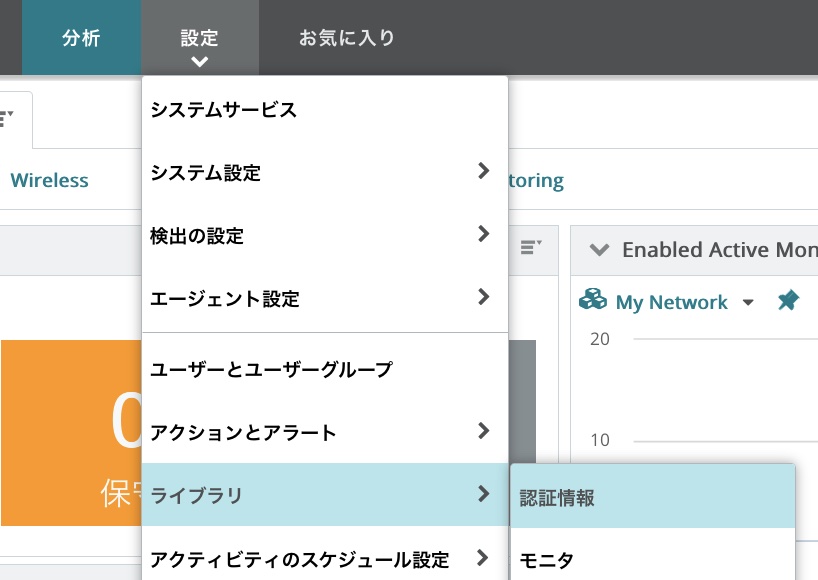

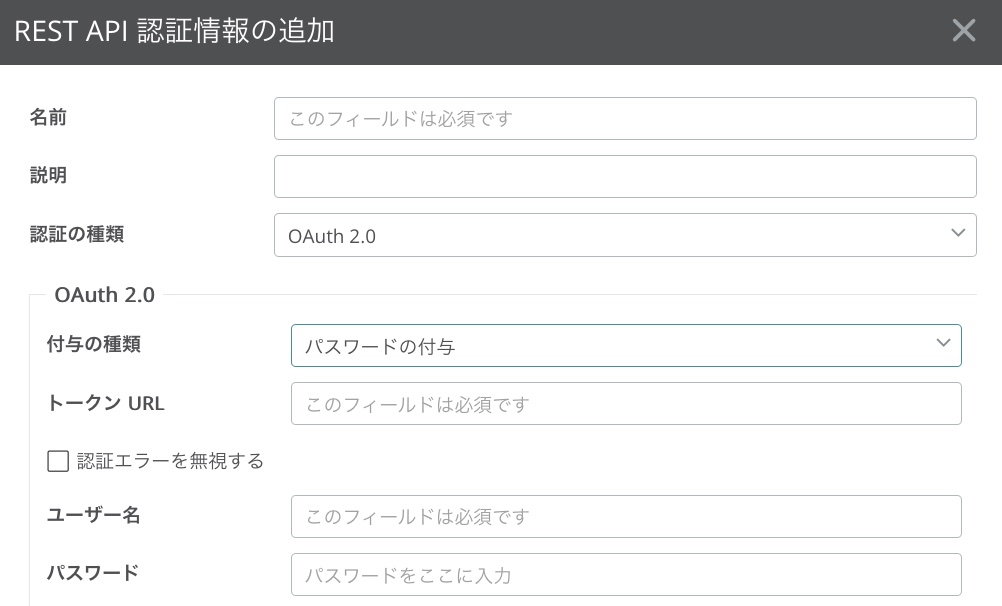

ここではFlowmonよりデータ取得に必要な、WhatsUp GoldのREST API定義情報を設定してゆきます。

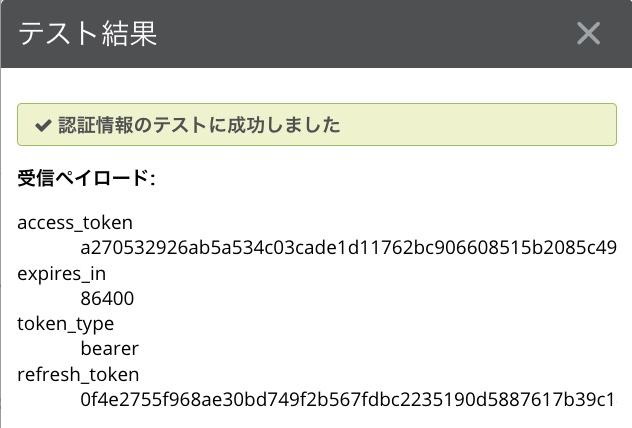

「認証の種類」で「OAuth 2.0」、「付与の種類」で「パスワードの付与」を選択します。

「トークンURL」は「https://(FlowmonのIP)/resources/oauth/token」、「クライアントID」に「invea-tech」と入力します。

「ユーザー名」と「新しいパスワード」には、有効なFlowmonへのログイン情報を入力します。

「認証エラーを無視する」のチェックボックスには、チェックを入れておきます。

そのほか「名前」「説明」に任意のものを入れ、設定情報としては完了となります。

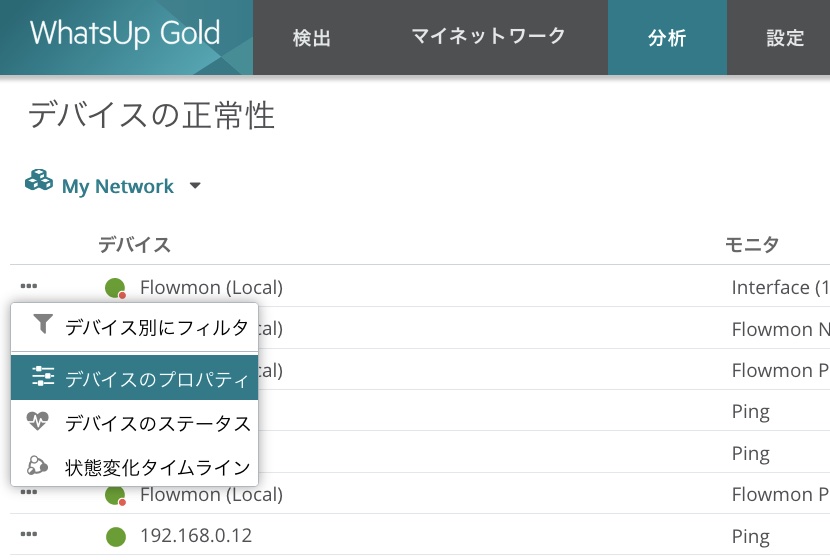

データ取得のためのライブラリ設定が完了し、そのライブラリ設定とWhatsUp Goldの管理するデバイスとなるFlowmonとの紐付けを行います。

以上で設定は完了しました。

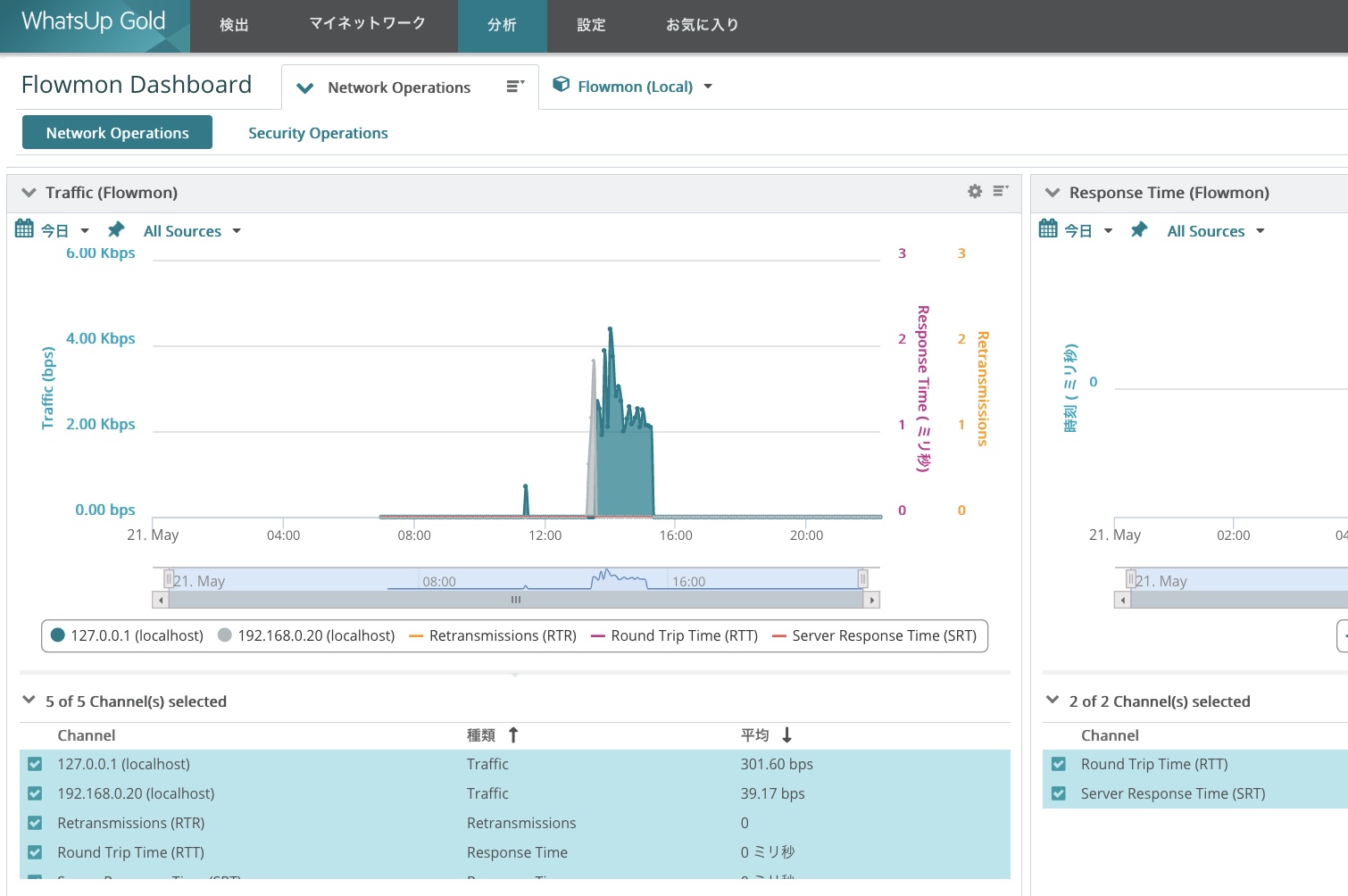

Flowmon Dashboardでは、Flowmonが取得しているトラフィックグラフ、レスポンスタイム、フロー情報、再送状況、およびパケット情報がウィジェットとして用意されています。

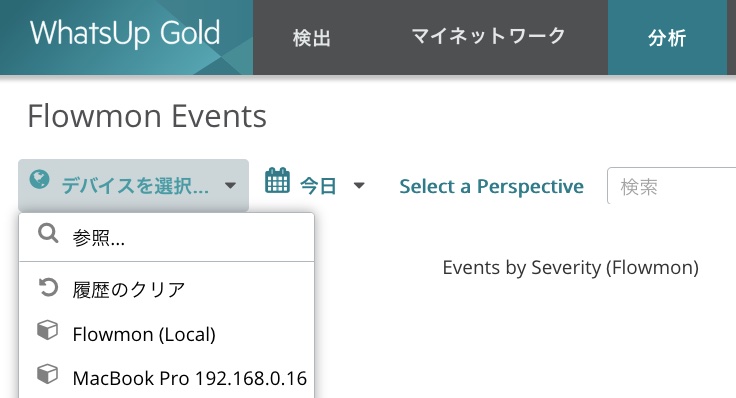

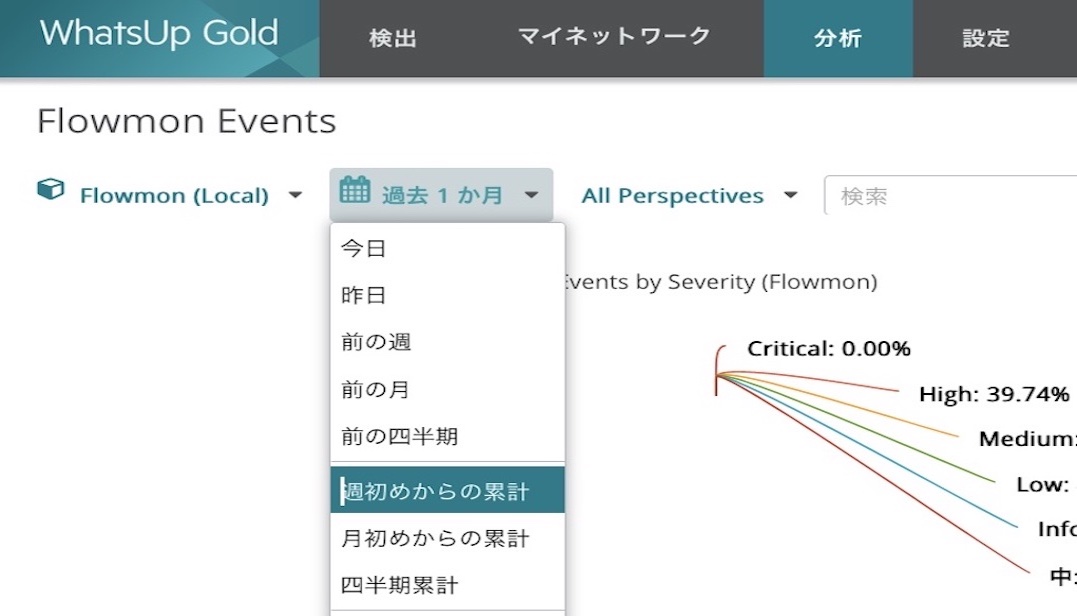

またFlowmon Eventsでは、Flowmon ADSで検知分析されたイベント情報を確認することができます。「デバイスを選択」で該当するFlowmonシステムを選択し、また対象とする期間を選択し、Flowmonのイベントデータを表示します。

それぞれのイベントレコードからは、ワンクリックで、Flowmonに遷移し該当するイベント詳細を参照することができ、直感的な分析操作が可能となっています。

両製品のインテグレーションは、このほかFlowmon自身のWhatsUp Goldによる死活監視や、Flowmon Probeをフローソースとして利用する構成などが実現可能です。また今後より密な連携が期待されています。それぞれの評価版については、 Flowmon および WhatsUp Gold の該当ページよりお申し込みください。

発表記事:

Progress社製品の販売強化

Progress社記事:

Flowmon のネットワークパフォーマンス監視と診断との統合

Progress社記事:

Using WhatsUp Gold to discover and monitor Flowmon and LoadMaster devices

NetFlowなどのフロー情報を分析することで、操作上またはセキュリティ上の問題を明らかにし、

外部または内部のネットワークセキュリティを強固にします。

IPS/IDS などの侵入検知システムとの違いは、IPS/IDS が主に外部からの攻撃に対して有効な防御機能であるのに対して、ADS は、内部からの脅威に対しても有効な監視ソリューションであることです。

また、その他の優位点としては、望ましくない振る舞いを検知することで、シグネチャベースのセキュリティシステム(IPS/IDS/セキュリティソフト)などでは対応出来ない未知の脅威(ゼロデイアタックなど)にも対応することが出来ることです。

FWやエンドポイントでセキュリティ対策はしているけど、標的型攻撃やゼロデイアタックへの対応を考えたい・・・・

Flowmon ADSはシグネチャーを持たない、ふるまい検知を採用している為、標的型攻撃やゼロデイアタックに対しても有効に活用いただけます。 ふるまい検知の例として、マルウェアに感染したことによりポートスキャンを行った端末の特定、LAN内で大容量のファイル転送をした端末の特定などが可能です。 その他、ネットワーク管理者様が把握していないサービスが動作している端末や、ツールを検知することも可能です。

| Flowmon ADS種別 | ストリームデータ処理 (flows/sec) |

振る舞いパターン処理 (flows/sec) |

データフィード |

|---|---|---|---|

| Flowmon ADS Lite | 100 | 100 | 1 |

| Flowmon ADS Standard | 1,000 | 1,000 | 3 |

| Flowmon ADS Business | 5,000 | 5,000 | 5 |

| Flowmon ADS Corporate | 20,000 | 20,000 | 20 |

| Flowmon ADS Enterprise | 50,000 | 25,000 | 50 |

| Flowmon ADS Ultimate | 100,000 | 25,000 | 100 |

| Flowmon ADS Master Unit | – | – | – |

※振る舞いパターン処理とはBPATTERNSメソッドを処理中の想定性能です。BPATTERNSメソッド以外のメソッドの処理中はストリームデータ処理に記載された想定性能となります。

※Flowmon ADS Ver10までは1インスタンス辺りの処理数に上限が有ったため、1インスタンス辺りで処理できるフロー数×インスタンス数=全体の想定性能としていましたが、Flowmon ADS Ver11からは1インスタンス辺りの処理数が改善されたため、インスタンス辺りの処理数という概念は無くなりました。

インスタンスの代わりにデータフィードの概念が導入され、ADSの処理対象を分割し、切り替えて表示することに利用できます。

※掲載の処理性能はFlowmon ADS Ver11.2以降の性能です。

※Flowmon ADS Master Unit は分散構成の ADS を一元管理するマスターADSとなります。Collector Master Unit 上で動作します。

※ISP版は廃番となりました。

Flowmon ADSの価格は個別お見積となります。

パートナーもしくは、弊社担当営業までお問い合わせください。

■プレスリリース

アラクサラネットワークス社 「AX-Security-Controller(AX-SC)」と連携

オリゾンシステムズ、シスコのネットワークを フローベースで監視し、不正通信を自動遮断する 連携機能を提供

アライドテレシス 「Secure Enterprise SDN(SES) 」と連携

■コラム

情報漏洩対策の観点から見るFlowmon ADSによるアノマリー検出機能の有効性(1/2)

情報漏洩対策の観点から見るFlowmon ADSによるアノマリー検出機能の有効性(2/2)

警告! 見落としがちな不正アクセス対策ポイントとは!?

IBM QRadarとの連携ソリューションのメリット

閲覧するためには、パスワードが必要になります。閲覧するには以下にパスワードを入力してください。

2022年4月27日

本年5月にグローバル向けリリース予定(国内7~8月から正式サポート予定)の最新版Flowmon v12について、Flowmon社の ブログ記事 を参照し、その注目点をご紹介します。

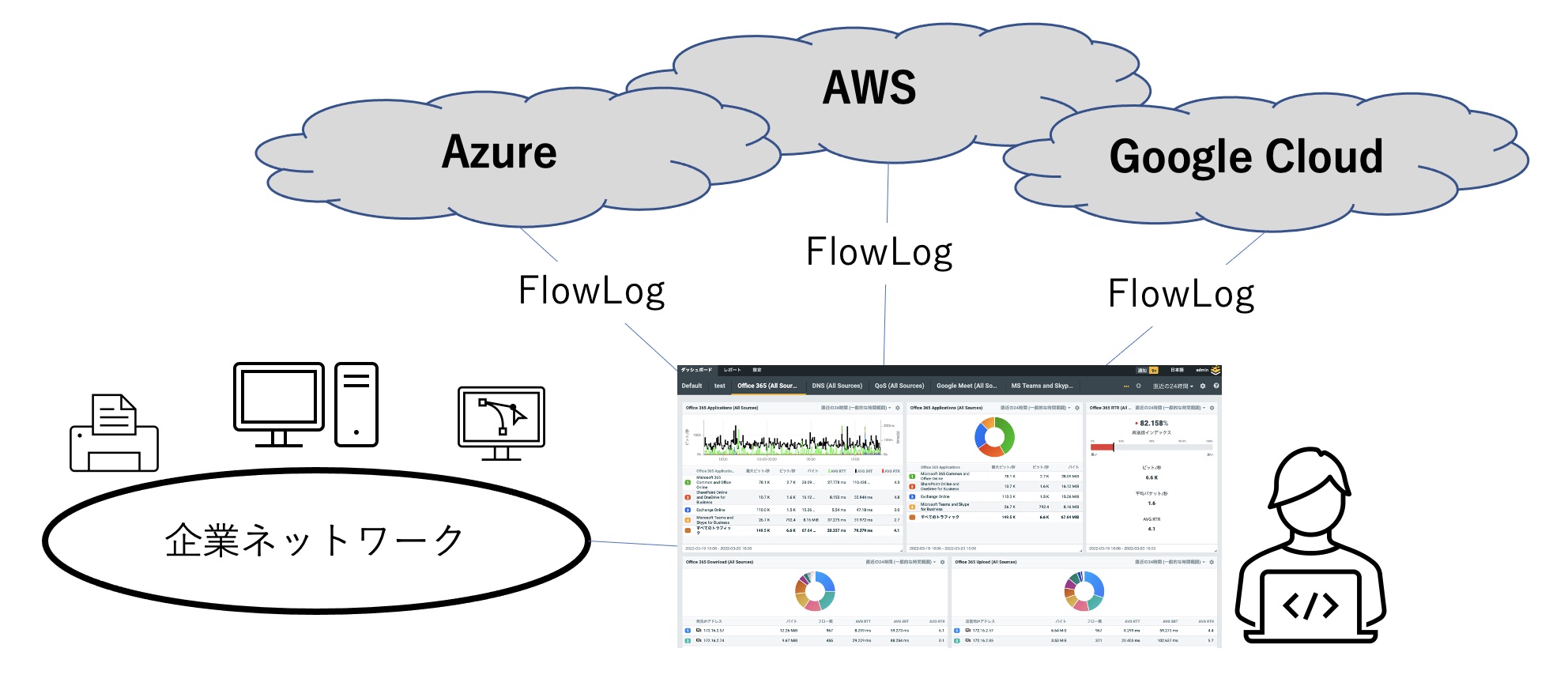

Flowmon v12は、新たにMicrosoft AzureとGoogle CloudでのFlowLogがサポートされ、 また従来から対応済であったAWS版(Amazon Web Services)FlowLogの拡張がなされたことにより、 よりマルチクラウド対応化が進み、クラウドモニタリングの幅を次のレベルに引き上げます。

また、既存のFlowmonのお客様からのフィードバック、IT脅威に関する調査、および今日のお客様要件に基づき、 この最新リリースでは、よりふるまい検知機能(ADS)も強化されております。

Flowmon v12のハイライトは、主要なパブリッククラウド上でのFlowLogによるネットワーク解析の拡張と、 ADSの機能強化点となります。

FlowLogは、パブリッククラウド環境でネイティブにトラフィックを可視化するためのデータ形式ですが、 これまでのFlowmonは、このFlowLogのサポートはAWS版のみであったため、AzureやGoogle Cloudの利用では Flowmon Probeなどエクスポーターを検討する必要があったため、実装にはコスト面での課題がありました。

今回のFlowLogのサポート拡張により、3つの主要なクラウドプロバイダーすべての環境へ対応したことになります。 また、AWS版(Amazon Web Services)FlowLogでは、新たにTCPフラグも分析可能となったことから、 NetFlowと遜色がないレベルで、クラウドトラフィックの包括的な可視性が実現可能となりました。

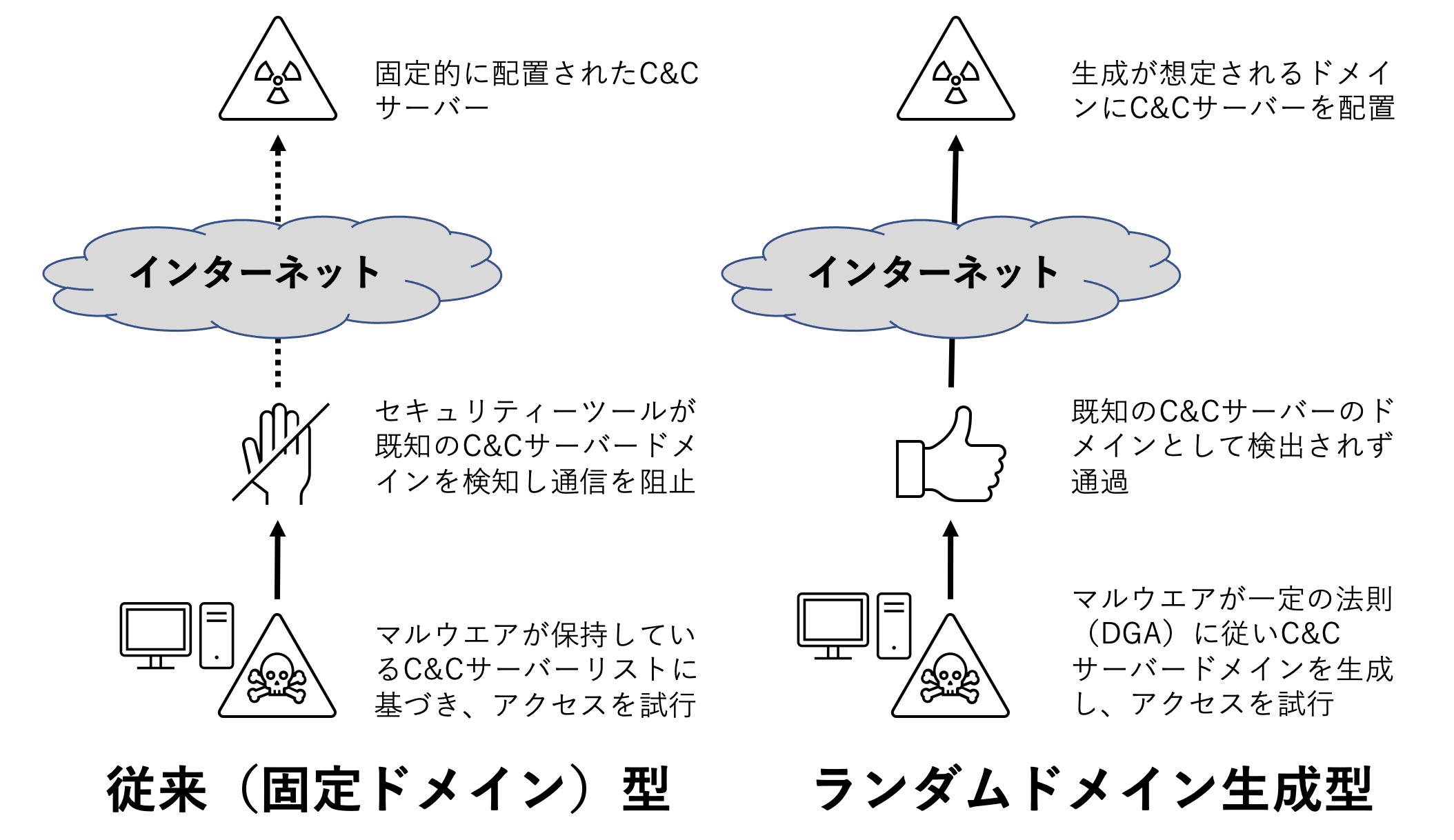

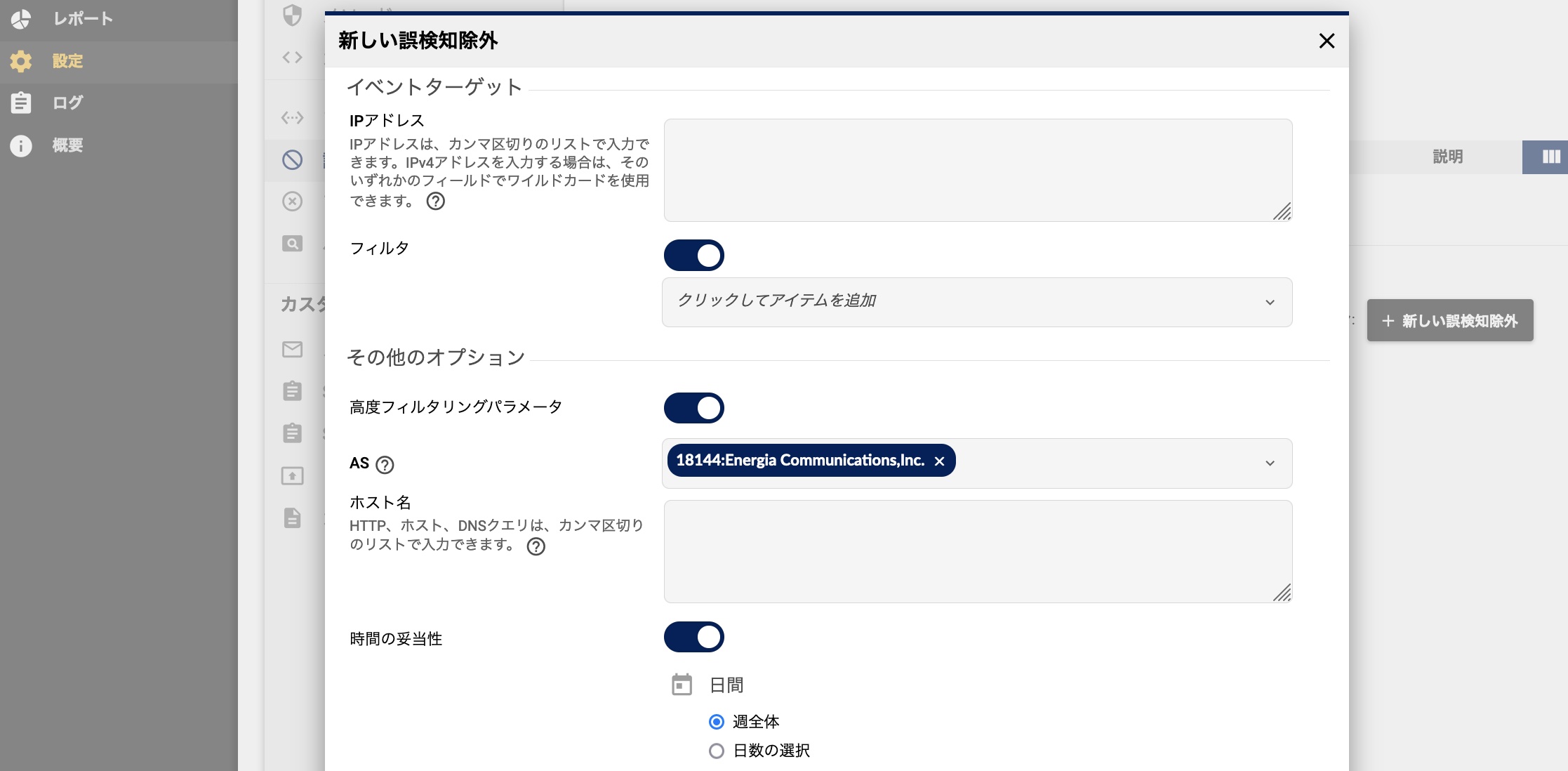

ADSでは、脅威検知での検出方法の拡張がなされ、また高い検出精度を提供するために求められる、 システムチューニングの新たな手段が提供されています。 検出方法の拡張点としては、ランダムドメイン検出の追加が代表的なものとなります。 このランダムドメイン検出は、データの漏えいや着信コマンドなどの一般的なマルウェアアクティビティを検出し、 マルウェアサーバーからのアクティビティー制御が行えるようになっています。 またお客様のフィードバックを受けて、誤検知を排除するための調整機能が強化されています。 これにより、より効率的なセキュリティ監視運用が可能となっています。

Flowmon v12がもたらす利点として、オンプレミスと3つのパブリッククラウドのトラフィックを1つの監視システムに集中化でき、コストと可視性の最適化が可能となります。また、マルウェア対策としてセキュリティ強化を図ることができます。

各クラウド基盤ではネイティブな監視ツールが提供されていますが、コストのみならずそれらの管理運用も大きな負担となってきます。また取り扱う情報量も各環境ごととなるため、その分析作業もより複雑なものでした。 Flowmonはこれらの分析作業も統合することにより、複数のクラウドを横断した可視化が可能となり、 より費用対効果を高めることが可能となります。

クラウド上のトラフィック収集に加え、その収集したトラフィックの処理にも追加コストが必要であった事から、 大規模な監視を行うには、コスト面に大きな課題がありました。 FlowLogを取り扱えるようになったことから、クラウドインフラ全体で非常に費用対効果の高い監視を実現できます。 また、より詳細な監視が必要なアプリケーション向けには、ターゲットを絞りFlowmon Probeなどエクスポーターを導入するなど、 ネイティブなクラウド監視ツールと組み合わせる事で、可視性の向上も可能です。

ADSのふるまい検知機能の拡張により、サイバー脅威に対抗する新機能が提供されています。

機械学習を利用したランダムドメイン検出機能がその一つです。ランダムドメイン検出により、 マルウェアによる未知のC&Cサーバーと通信の検知が可能となります。マルウェアが使用しているC&Cサーバーの ドメインを既存のブロックリストに含める必要がないため、インシデントをすばやく特定できます。 この新しい検出方法は、複数の攻撃手法を使用する高度な攻撃からも保護します。

また、いくつかのメソッドを拡張して新しい攻撃ベクトルを検出する等、既存のメソッドも多く改善されています。 たとえば、TOR方式が改訂され、TORネットワークを使用しようとしているネットワーク上のクライアントの検出が大幅に増加しました。 ほとんどの組織にとって、TORの使用は悪意のある活動の指標です。 TOR検出方法も拡張され、TORネットワークの誰かが 組織の公開されているサーバーにアクセスしようとしていることを検出できるようになりました。 これは通常、サイバー犯罪者がサイバー攻撃を計画しているか、悪用する脆弱性を探していることを示しています。

ADS v12では新たに、正確な脅威検出を提供するために、さらにきめ細かい調整が行えるよう改善されています。 誤検知ルールを定義するためのより多くのオプションが提供され、アラートを発生させてはならないイベントを定義する機能を強化しています。 これらの拡張機能には、企業や組織のドメインや自律システム番号(ASN)と、そのサービスまたはWebサイトを誤検知ルールで指定して、異常なイベントとして検出される可能性のあるものを除外するオプション機構などがあります。

レポートも強化され、関連情報を簡単に表示およびアクセスできるようになりました。 レポートにADSメトリックにドリルダウンする機能が追加され、ADSの関連ページに直接リンクして、リンクされたトピックに関する詳細情報を提供できるようになりました。このドリルダウン機能もダッシュボードに追加され、管理インターフェイスから直接、強化されたワークフローとタイムリーな情報を提供します。

その他、SCANSメソッド分析の強化、REST APIの拡張、MITRE ATT&CKの戦術とテクニックをカスタムパターンに割り当てる機能なども新たに追加されています。

最新 v12のリリースにより、Flowmonは、AWS/Azure/Google CloudのネイティブFlowLogがサポート可能な、 業界初のソリューションをお届けできることとなりました。 今後もFlowmonはネットワークパフォーマンス監視および脅威検知の分野で、実効性の高い改善を継続して行きます。

Flowmonサイト:

Network Monitoring and Visibility

Flowmonサイト:

Cloud Application Performance Monitoring

Flowmonサイト:

ADS (Anomaly Detection Systems)

2022年4月13日

オリゾンシステムズ株式会社

~ FlowmonおよびLoadMasterの国内拡販を目指す ~

Flowmon及びLoadMasterの国内総代理店であるオリゾンシステムズ株式会社(東京都新宿区、以下オリゾンシステムズ)は使いやすさに定評のあるネットワーク管理ソフトウェアWhatUpGOLDを提供しているプログレス・ソフトウェア・ジャパン株式会社(東京都港区、以下プログレス)と、Flowmon(ネットワークトラフィック分析)、LoadMaster(ロードバランサー)の国内販売を強化するため、販売強化施策について合意しました。

また、複雑かつ巨大化するネットワーク環境とWebアプリケーション環境の拡大に対するソリューション販売を強化するために、フロー解析・分析ソリューションFlowmon、及び安価でコストパフォーマンスに優れ、レイヤー4、7まで対応したロードバランサーLoadMasterの新たなディストリビューションパートナーとしてSB C&S株式会社とオリゾンシステムズの間で販売代理店契約を締結しました。

今後オリゾンシステムズ、プログレス、SB C&S株式会社がお客様のニーズに対応したソリューションを提供するべく、販売体制の強化を実施してまいります。

SB C&Sは、「Flowmon」「LoadMaster」のディストリビューション・パートナーとして、プログレス、オリゾンシステムズとの連携を一層強化し、販売を推進してまいります。SB C&Sの持つIT商材の販売ノウハウを活用しながら販売することで、お客さまのネットワーク環境改善を目指します。

◇ お問い合わせ先:◇

オリゾンシステムズ株式会社

営業本部 Flowmon営業部

TEL:03-6205-6083

Eメール:flowmon-marketing@orizon.co.jp

2022年3月4日

Flowmon Networksは、昨年Kempによる買収の後、Progressの一部となり、FlowmonそしてKempのCTOであったPavel Minarik氏が、Progressのエンタープライズ・アプリケーション・エクスペリエンス製品の技術担当役員に任命されました。 オリゾンシステムズでは今後も日本の総代理店として、お客様にFlowmon製品をお届けして行く方針から、Flowmon製品の展望についてPavel Minarik氏にお話を伺いました。

Pavel Minarik氏(Linkedinプロフィール)は、もともとFlowmon製品のセキュリティモジュールであるADS(Anomaly Detection System)の設計者であり、最初の開発者でしたが、現在ではFlowmon製品も含めたProgressのアプリケーション・エクスペリエンス製品ポートフォリオのテクノロジーの方向性を見定めてゆく要職にあります。 また同氏の専門は、ネットワーク技術で、チェコ名門のマサリク大学にて博士課程を修了されています。

私は、Flowmon製品のセキュリティモジュールであるADSを開発したAdvaICTの社長兼CTOでした。 2012年にAdvaICTはFlowmonに買収され、私自身がFlowmonのCTO就任しました。 それ以来、技術的な観点からFlowmon製品ポートフォリオ全体の方向性を決める立場にあります。 2020年のKempによる買収の後は、私はKemp LoadMasterにもその責任範囲を広げることとなりました。

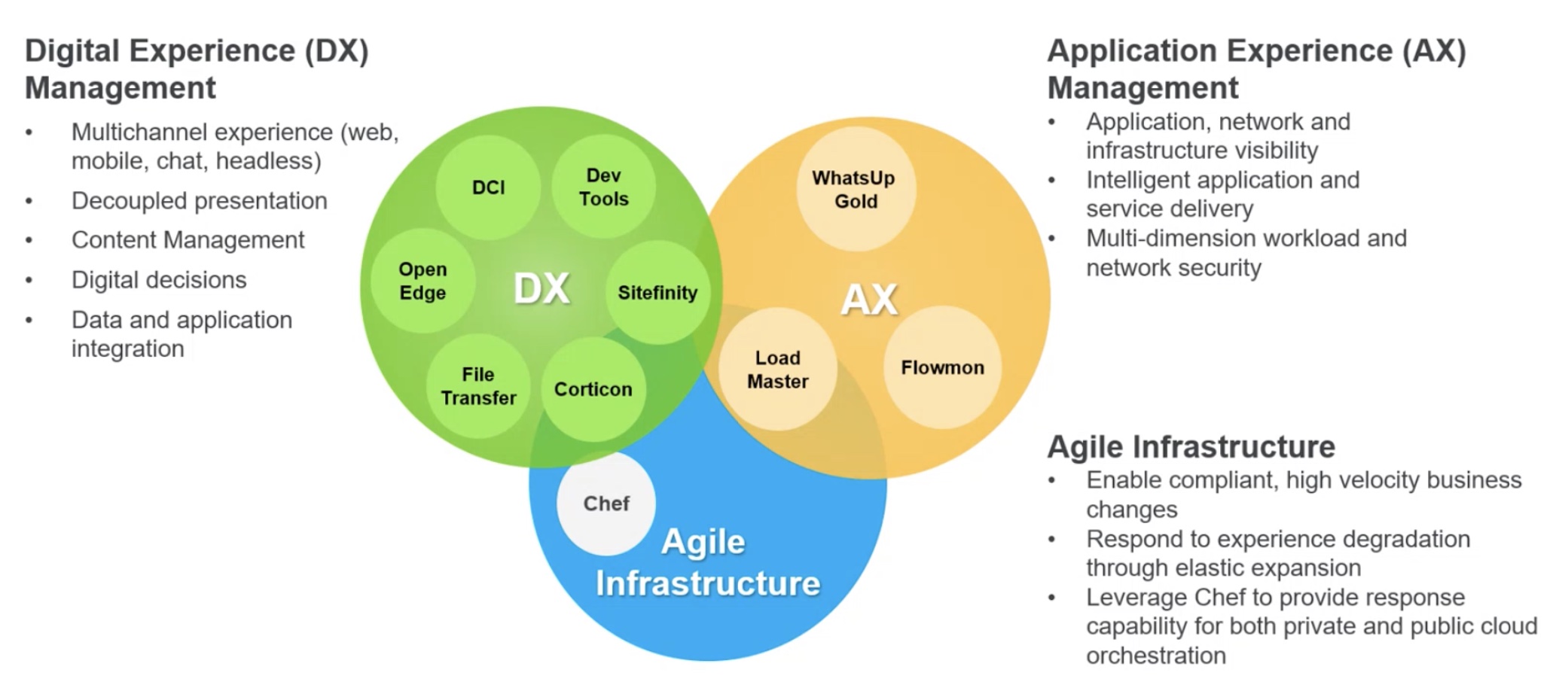

Progress社においては、Flowmon製品およびLoadMaster製品は、Enterprise Application Experience Groupという製品グループに属しており、私はその全体の方向性について責任を持つこととなっています。具体的には大学やグローバル協業パートナーとの共同研究を通し、長期的ロードマップを策定して行くこととなります。

ひとつはFlowmonとKempのチーム全体の貢献に対する認識と、そのチーム全体に対する感謝が形となったものと思います。私個人としては、アプリケーション・エクスペリエンス領域で可能な、最先端のテクノロジーを提供し続けるというコミットメントを表しています。 また、FlowmonとLoadMasterの製品の設計とアーキテクチャ、開発自体、テスト、リリースなどの開発プロセスの品質の高さを証明したと言っても良いでしょう。 そして今後ともProgressブランドの下で、さらにその開発プロセスの改善が進められて行くこととなります。

40年の歴史を持つ信頼できるソフトウェア会社であるProgressが、Kempを買収することを選んだことを嬉しく思っています。 この “人・製品・業界の専門知識への投資” により、ProgressがFlowmonの開発を継続し、お客様に製品の新しい付加価値を早々にご確認いただけると確信しています。

その点は全く懸念されるに及びません。 WhatsUp Goldは、アクティブセンサー、SNMPまたはWMIインターフェイスを利用してインフラストラクチャ・コンポーネントから情報をポーリングする、典型的なITインフラストラクチャ監視製品です。 WhatsUpGoldは、市場の期待に沿ったエントリーレベルのフローデータ取り込みおよびトラフィック監視機能も提供します。 一方Flowmonは、詳細なネットワークトラフィック分析、パフォーマンスモニタリング、トラブルシューティング、および根本原因分析に必要なNPMDおよびNDRスペースの製品機能を提供します。 つまりFlowmonは、WhatsUpGoldが対応した地点より、更なる分析を進めるソリューションと言えます。その観点から、WhatsUpGold製品とFlowmon製品は補完的なソリューションと考えると良いでしょう。

Kempは、Kempのアプリケーション・エクスペリエンスのビジョンに適合するものとして、Flowmon製品のNetSecOpsをソリューションポートフォリオに追加しました。 Progressは、Kempのアプリケーション・エクスペリエンス戦略を基盤として、より広範なProgress製品ポートフォリオに関してこの戦略を適用して、すべてのProgressのお客様に対しお届けする予定です。 その観点から、Flowmon製品は、Progressのアプリケーション・エクスペリエンス製品ポートフォリオの重要な部分として引き続き位置付けられます。

最初の統合は、次のWhatUpGoldリリースで間もなく行われます。 WhatsUp Goldでは、FlowmonおよびLoadMaster製品から送られる情報を監視コンソールで統合し、またダッシュボードとレポートでネットワーク環境全体の可視性を強化します。 中長期的には、多角的な視点からそれぞれの製品のよりシームレスな統合を検討してゆく予定です。 またアプリケーション・エクスペリエンスではクリティカルな要素となるセキュリティーの視点でも、Flowmon ADSが重要な役割を果たしてゆくこととなるでしょう。

Flowmon製品は、LoadMaster製品やWhatsUp Gold製品と共に、Enterprise Application Experience Groupというソリューション・カテゴリーをProgress社内で形成しています。 Flowmon製品は、LoadMasterおよびWhatsUp Gold製品とともに、お客様のアプリケーション環境をサポートするための主要なソリューションとして位置付けられています。

これまで約10年に渡り、日本では大変多くのお客様のご信頼をいただいてきたと自負しております。 日本のお客様の品質に対するご要望は非常に高く、製品のみならず、それを支える体制面でも多くの改革を行ってまいりました。ここまで日本のお客さまのご要望にお応えできる製品として成長できたことも、これまで叱咤激励いただいたお客様そしてパートナー様のご支援あってのことと理解しております。またそれを支えていただいたオリゾンシステムズにも、あらためて感謝申し上げたいと思っております。製品改善・プロセス改善には、終わりがなく、今後もProgress社の新体制のもと、引き続き尽力してまいります。

今回はリモートによるインタビューとなりましたが、Pavel Minarik氏からは「渡航制限など状況が改善されましたら、以前のように日本のお客様・パートナー様に直接お会いし、ご意見・ご要望を伺う機会を持てることを楽しみにしております」との締めくくりでした。オリゾンシステムズでは引き続きFlowmon製品の日本総代理店として、Progress社と密な連携をとり、Flowmon製品を日本のお客様にお届けしてまいります。

ブログ記事:

Meet Pavel Minarik, VP of Technology at Progress

ブログ記事:

Kemp & Flowmon Join the Culture of Innovation at Progress

ブログ記事:

Progress + Kemp: The Benefits of Application Experience for your High-Impact Applications

2022年3月4日

このコラムではFlowmon Blogに掲載された What are network monitoring tools? を参照し、ネットワーク監視ツールを選択する上で留意すべきこと等をまとめています。

前回の ネットワーク監視ツール選択のポイント -第1章- は、ネットワーク監視ツールの役割、必要性、種類や機能についてお話ししました。そしてこの第2章では、ネットワーク監視ツールの選択そしてその展開について取り上げます。

ツールの選択では、現在のネットワークの規模や複雑性、スキルリソースなどの人的要素、および予算などお客様の状況によって異なりますが、一般的には次のような観点を考慮する必要があります。

サーバー、ロードバランサー、スイッチ、ルーターなど、データソースとして活用できる資産のインベントリーを作成します。これは、監視ソリューションに必要なスループットを大きく左右するため、最初に行うことをお勧めします。経験則では、求められる可視化要素の詳細が増えるほど、リソースの需要とコストが高くなります。したがって、リソースは最も詳細な監視を重要な資産に優先的にアサインし、重要性の低い資産に対して監視設定をより柔軟に変更可能な仕組みで対応する必要があります。

処理する必要のあるデータの大部分が判明してのち、ツールに必要とされるスループットや、仕様についてのおおよその判断が可能となります。ツールによっては仮想環境に導入する仮想アプライアンスか、または単独のハードウエアによる物理アプライアンス等の基盤選択も必要となります。

単に現在定義される要件への対応に留まらず、ビジネスの成長を踏まえたIT基盤の拡張についても考慮が必要です。

先の「ネットワーク監視ツールのユーザー」でも触れたように、異なる組織・役割によって、利用ツールも統一されずそれによる対応も個々に行われる(サイロ化する)場合が想定されます。またオンプレミス環境およびクラウド環境、それぞれに対し異なったソリューションの適用、フルパケットキャプチャーの要件に対してまた別のソリューションの適用など、異なるソリューションの適用に広がる場合があります。その場合、その複雑性や維持拡張のためのコストが肥大化して行くこととなります。想定されるIT基盤の拡張や、将来も含めた求められる問題解決のシナリオを見据え、サイロ化を排除し、横断的拡張が可能なソリューションが求められます。

ネットワーク監視ツールを導入しても、その監視自身を管理者が常にモニターして問題の発生を監視することは現実的ではないため、自動アラート機能がこれらのツールには必要不可欠なものとなります。またそのアラートも、単にコンソールへの表示やメール・メッセージシステム経由での情報提供にとどまらず、さまざまなシステムとの柔軟な連携が求められます。通常業務で常にアクセスのあるチャットシステムなど、ユーザーの運用上利便性の高いシステムとの連携が可能な、API機構等をもつものが好ましいと考えられます。

システム的な拡張性の視点では、全ての情報を単一の管理サーバーで処理を行うか、または分散構成により、規模の大きなネットワーク環境への対応が予想されるかなど、スケーラビリティーの検討が求められます。またクラウド上のさまざまなシステムとの連携も監視対象とするか、その利用されるクラウド環境はどのベンダーを利用する可能性があるかなどにより、利用できるツールの選択が影響を受けることとなります。

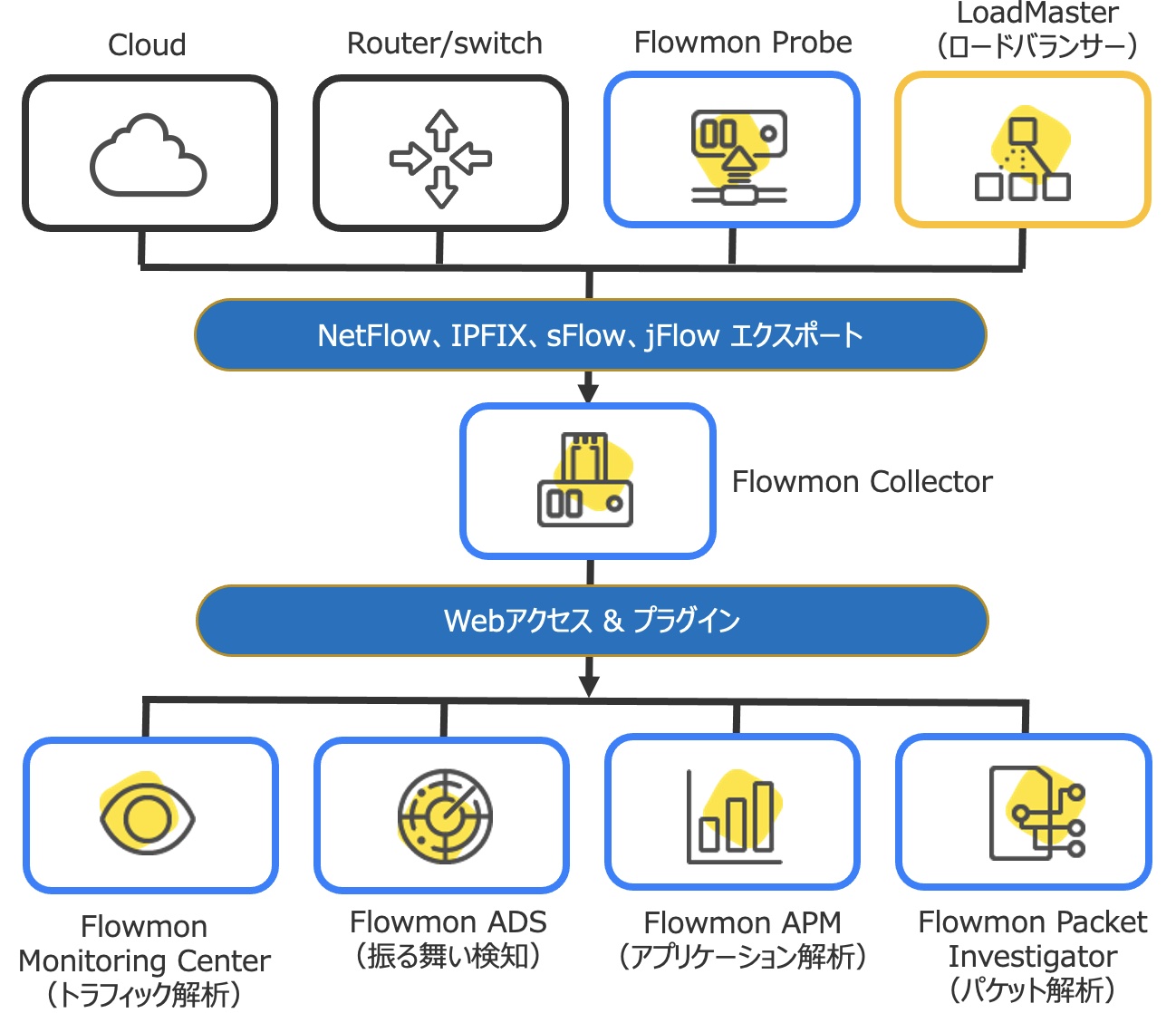

適切なツールの選択が完了すると、いよいよそのツールの展開および構成へと進み、運用の段階へ入って行くこととなります。以下ではFlowmonを例としてその段階を挙げてゆきます。

監視ポイントは、ネットワークフロー生成可能なデバイスまたはFlowmon Probe(専用ネットワーク・センサー)となります。Flowmon Probeは、より深い可視性が必要なポイントに配置することにより、高度な解析結果の取得が可能となります。監視ポイントの配置候補としては、ネットワーク境界、ビジネスクリティカルなサービス、重要なネットワーク相互接続ポイントなどを検討してください。

監視ポイントの選択が完了すると、Flowmon Collectorの導入展開と構成の段階に進むこととなります。Flowmon Collectorは、ネットワークメタデータの保存、処理、および視覚化処理される場所であり、監視ソリューションのコアコンポーネントとなっています。

適切な構成後、ネットワークへの接続が完了すると、Flowmon Collectorはデータの収集と処理を開始します。その後適宜、要件を踏まえた設定等のチューニングを実施します。また他のチームへのアクセス許可、必要な追加構成変更、新しい監視ポイントの追加などの検討を行います。

Flowmonではシステムの構成を特定の監視ニーズに合わせて迅速に調整するために、DHCPまたはDNS監視、TLSコンプライアンス監視、Office 365監視など、一般的なネットワーク監視のユースケースに対応するダッシュボードとレポートを、自動的に設定するプリセットが用意されています。

プリセットの適用には、次の4つの手順が必要です。

数分以内に、データが処理および可視化が開始され、必要に応じてドリルダウンできるようになります。またカスタムレポートやアラートなども追加可能です。

これらのステップで必要な構成が完了し、日常のネットワーク・トラフィックの監視を開始することが可能となります。

肥大化複雑化する今後のITインフラのネットワーク監視では、膨大なデータから現在のそして将来の問題を可視化しまたは予測し、ビジネスの円滑な展開を担保することが期待されています。すでに取り入れられ始めているAIのさらなる活用など、新たな取り組みが要件として加味されることとなるでしょう。

ブログ記事:

ネットワーク監視ツール選択のポイント -第1章-

ブログ記事:

What to Look for in a Network Traffic Visibility Solution

ホワイトペーパー(ダウンロード):

NetOps and SecOps Cooperation