情報漏洩対策の観点から見るFlowmon ADSによるアノマリー検出機能の有効性(2/2)

2014年09月01日

2014年に発生した某社の個人情報漏洩事件で学ぶ必要な情報漏洩対策とは?

情報漏洩対策の観点から見る当社の製品Flowmon ADSによるアノマリー検出機能の有効性について検証します

Flowmon ADSを利用するメリット1:脅威の検出

脅威の検出

それでは、ADSを適用していた場合はどうでしょう。

ADSは、52種類の方法により通信フローを分析し、通常と異なる振る舞い、急に大量のデータを

ダウンロードする、P2Pなどの危険なプロトコルを使用するなどの事象を検知すると、

管理者に通知します。

ADSが提供している検出の種類とその内容については、「Flowmon ADSのセキュリティ検出機能」を

ご確認ください。

(注)P2Pとは

peer-to-peerの略で、PC等の各ピアがデータを保持し、 他のピアに対して対等にデータのアクセスを行う

自律分散型のネットワークモデルで、ノード間で直接情報の転送が可能なことから、データの不正利用に

使用されることがある。

先日の事件のような、大量の個人情報をダウンロードする、などの日頃と異なったパターンの通信量があると、Flowmon ADSは何らかの脅威の可能性があるとみなし、報告します。

また、サーバへのアクセスの監視をブラックリストにて監視することも可能で、警戒を要する人物からアクセスが有った場合も報告します。

Flowmonによる振る舞いをネットワーク側で監視をしていれば、ダウンロードなど通常と異なる通信パターンを検知し報告することが可能であり、いつも行動が監視されているということは抑止効果としても有効です。

コレクタ/ADSは全ての通信ログを保持しており、誰が、何時、何処にアクセスしたかの全ての通信ログを記録しています。

従って、犯罪が起きた場合、この通信ログを解析することで、犯罪の解決を速やかに行うことが出来ます。

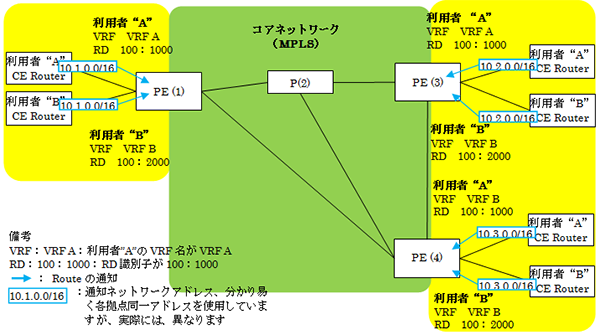

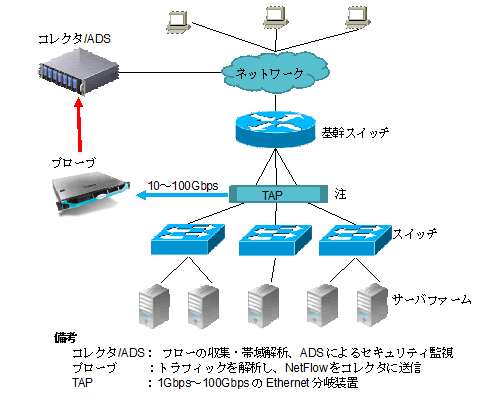

図2 Flowmon ADSの構成例

(注)本構成では、TAPを使用した構成について示しましたが、TAPを使用しない構成、スイッチのSPANポート(コピーポート)を使用する構成も可能です。

また、ルータ/スイッチがNetFlowを送出する機能を有する場合は、その機能を有効にして、

プローブを使用せず直接コレクタ/ADSに送る方法もあります。

Flowmon ADSを利用するメリット2:事象の分析

詳細な分析機能

セキュリティ管理者に犯罪の恐れが通知されると、管理者はこれを解析しなくてはなりません。

直接通信ログを人手して解析することは、人海戦術でも困難です。

ADSは強力な分析機能を提供しており、その事象が脅威か否かを容易に判断できます。

例えば、通信相手の相関図およびそのデータ量が表示できますので、本来通信相手で無い相手や他のPCとの通信、踏み台の可能性、等の疑わしい通信を簡単に分析することが出来ます。

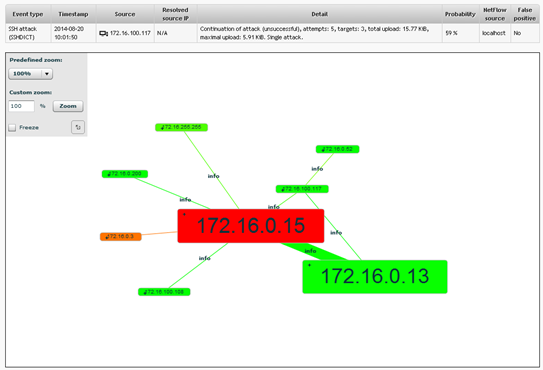

図3は、疑わしいIPアドレスの通信の相関図を表示する機能で、誰との通信が行われ通信量はどの位かを示しています。

これは、直接の相手だけでなくその先の相手も表示するので、踏み台などの分析が可能です。

図3 Flowmon ADSの通信相関の可視化

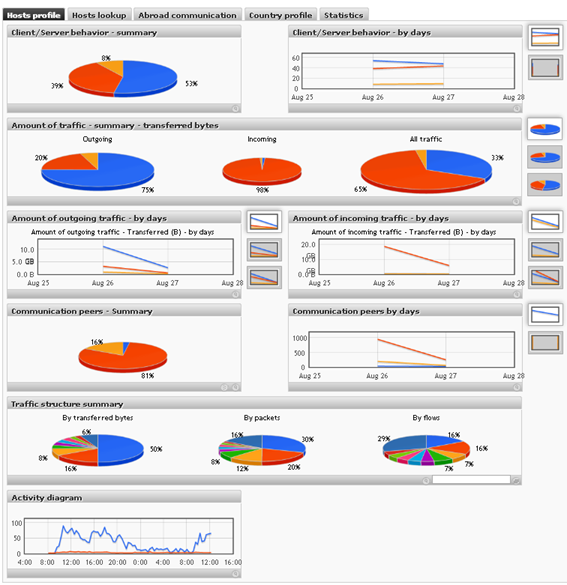

また、事象の通信のプロファイルの表示により、過去の履歴、送受信データの種別・量、アクセスしたホスト履歴・頻度、などの振る舞いが表示され、各図の右下の眼鏡ボタンをクリックすることで更に詳細な分析ができます。図4にプロファイルのサマリーを示します。

図4 Flowmon ADSのプロファイルの可視化

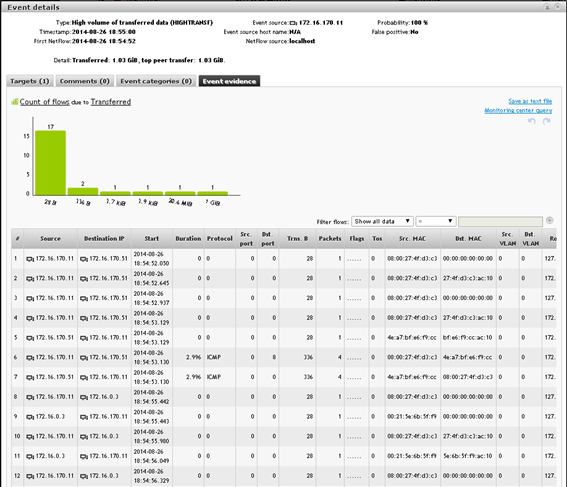

某社のケースでは、何時、誰とどの位のデータの遣り取りが有ったか、の確認が重要です。

ADSの事象詳細を利用することにより、直感的に通信相手・データ量を確認することができます。

図5のように、図の通信量のグラフをクリックすることで、該当する通信リストが下部のリストに表示され、通信相手を絞り込むことが可能です。

図5 Flowmon ADSの通信量の可視化

Flowmon ADSで提供されるツール

Flowmon ADSは、これ以外に以下のドロップダウンリストに示す様な様々なツールがサポートされており、解析を強力にサポートします。

- General information

- Relate events

- External IP services

- Aggregated events

- Resolve all IPs

- Report false positive

- Event details

- Visualize event

- Copy to clipboard

- Host profile

- Aboad communication

- IP tools

- Mark as false positive

- Manage event categories

- Event evidence

パケットキャプチャ機能

更にFlowmonではパケットキャプチャの機能もサポートしていますので、疑わしい利用者については、

その利用者の送受信パケットを全て記録することが可能で、実際にやり取りしているデータ、

メールの内容、ファイルの内容などを確認することが出来ますので、より的確に犯罪を特定することが

可能です。

まとめ

IBM社の調査によると、盗難に遭ったレコード1 件当たりに支われた平均コストは、日本では$127

(約12,700円)と、かなり高額です

(「2014 年情報漏えいのコストに関する調査:グローバルな分析」より抜粋)

某社の情報漏洩に関わる損失は、1,000億円以上と見積られ、一人の不正な操作から大きなダメージを与えた重大な事件と言えるでしょう。

企業の情報管理において、Flowmonなどの監視・解析の仕組みを導入し、事故を起さない環境を作ることが今後重要です。

関連ページ

■製品紹介

Flowmon ADS(プラグイン/オプション)

- お見積依頼、お問い合わせはこちらからどうぞ

- 03-6205-6082

- 平日AM9:00~17:30(土日、祝祭日、年末年始、および弊社が定める定休日を除く)